实验步骤

- 子域名爆破工具

- 安装爆破工具

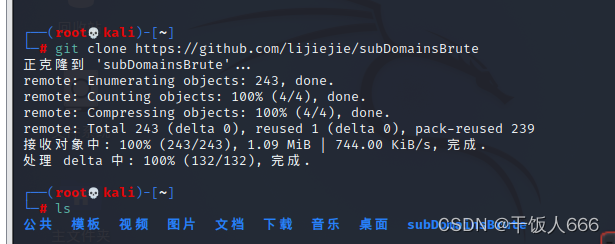

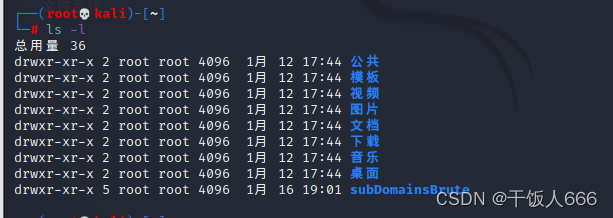

登录kali 终端输出命令:git clone https://github.com/lijiejie/subDomainsBrute

下载子域名爆破工具subDomainsBrute

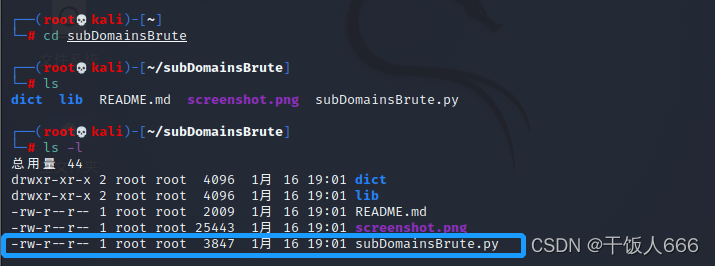

- 增加执行权限

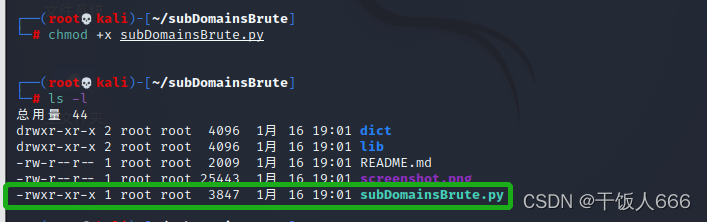

进入工具的文件夹,使用命令chomd +x subDomainsBrute给执行脚本程序赋予执行权限

由此图可见,已成功给脚本文件增加执行权限

- 使用工具,检查对应的域名存在的子域名

注意:禁止对非授权域名进行探测,爆破,避免触犯国家相关法律法规

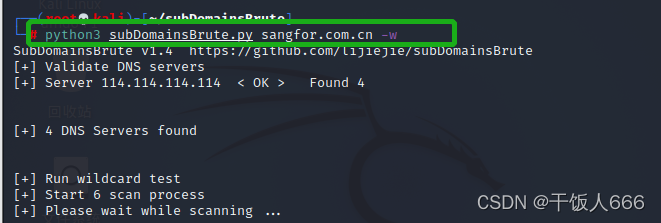

python3 subDomainsBrute.py sangfor.com.cn -w

因工具需使用python3的部分模块(python2中可能不存在)

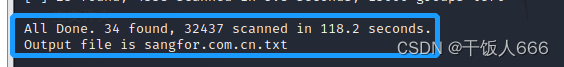

从图中可见,扫描完成后,生成了txt文件,存放扫描结果。本次探测出34个子域名

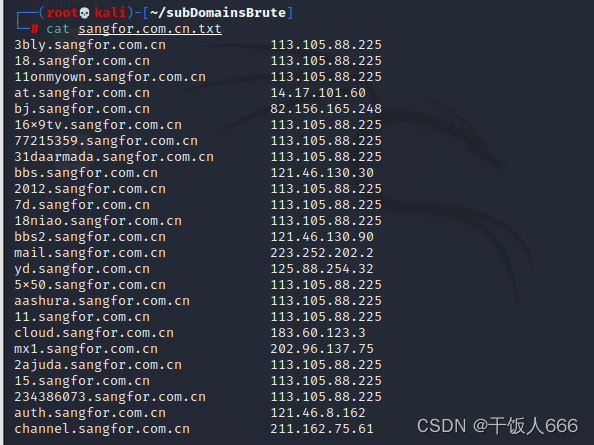

通过cat命令,可以查看详细信息

- 搜索引擎

使用搜索引擎指定站点语法site:搜索子域名

baidu搜索

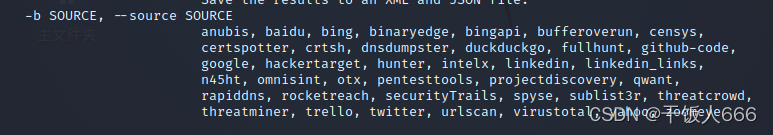

- 使用theHarvester工具

在终端输入theHarvester

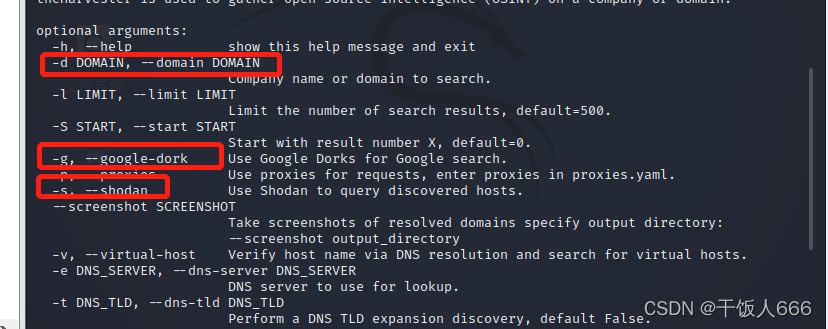

想要查看关于参数的说明文档,可使用theHarvester –help

-d 指定域名

-g 使用google搜索

-s 使用shodan搜索

-b 指定一种或全部(all)搜索·

如果要使用shodan ,github等引擎搜索,需要设置对应的API-key,对应的文件是api-keys.yaml,;路径为/etc/theHarvester目录下

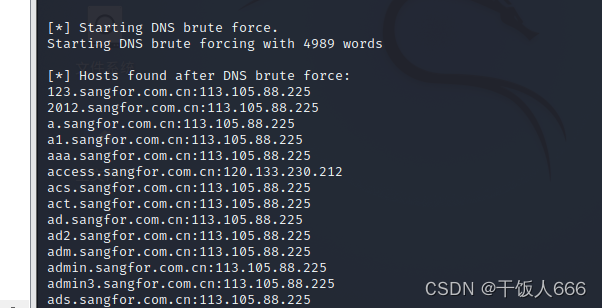

使用bing搜引擎进行搜索,如图下所示

theHarvester -d sangfor.com.cn -b bing

使用dns爆破参数-c

搜索结果

版权声明:本文为m0_64338210原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接和本声明。