前言

看着杂项题越来越多,一道都不能秒,来学习一下。

Volatility

介绍

取证框架,对导出的内存镜像进行分析,获取内核的数据结构,使用插件获取内存的详细情况和运行状态,同时可以直接dump系统文件,屏幕截图,查看进程。

安装

在kali上下载Volatility

git clone https://github.com.cnpmjs.org/volatilityfoundation/volatility.git

进入文件夹,输入

python setup.py install

安装插件有些麻烦。照着该师傅的博客还是挺轻松的。

插件安装

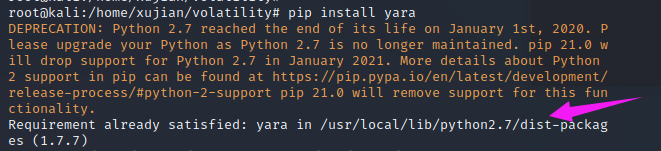

关于yara报错信息为Failed to import ‘/usr/lib/libyara.so’

首先先pip install yara, 回显的信息已经存在。路径为/usr/local/lib/python2.7/dist-package

其次查看运行报错的路径为/usr/lib/libyara.so

利用软连接ln -s /usr/local/lib/python2.7/dist-packages/usr/libyara.so /usr/libyara.so

步骤

首先得到raw,raw是原始的图象文件格式的后缀。且是内存取证题。

利用volatility工具获取信息

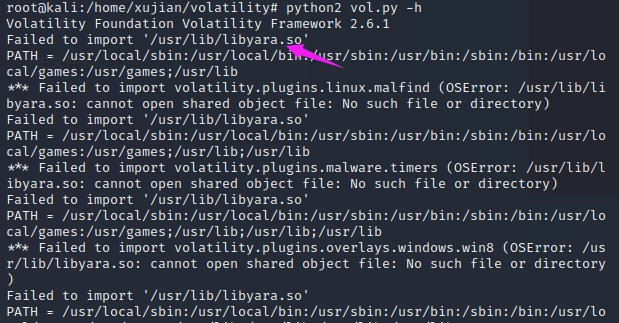

python2 volatility/vol.py -f files/xp_sp3.raw imageinfo #查看系统版本

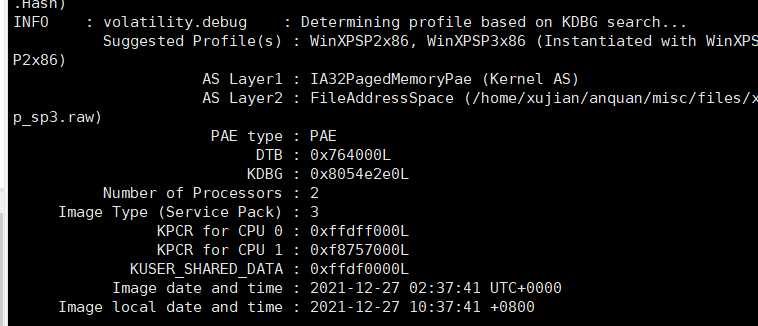

python2 volatility/vol.py -f files/xp_sp3.raw --profile=WinXPSP2x86 psscan #查看父进程与子进程

得到进程,发现可疑进程360zip.exe、notepad.exe

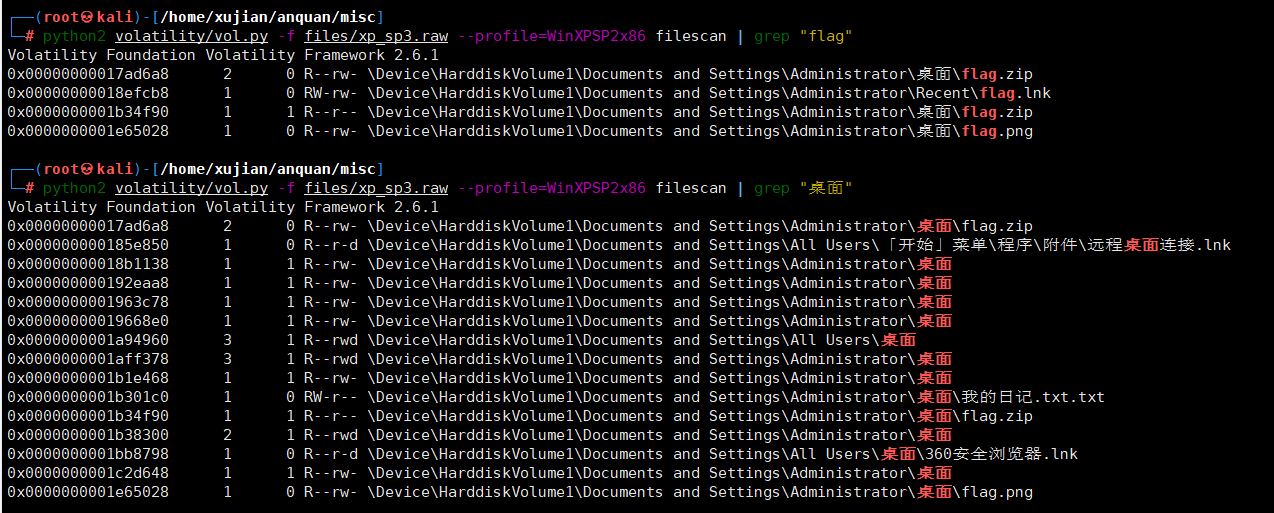

python2 volatility/vol.py -f files/xp_sp3.raw --profile=WinXPSP2x86 filescan | grep "flag" 搜索相关信息

python2 volatility/vol.py -f files/xp_sp3.raw --profile=WinXPSP2x86 filescan | grep "桌面"

得到三条有用信息

1.0x00000000017ad6a8 2 0 R–rw- \Device\HarddiskVolume1\Documents and Settings\Administrator\桌面\flag.zip

2.0x0000000001e65028 1 0 R–rw- \Device\HarddiskVolume1\Documents and Settings\Administrator\桌面\flag.png

3.0x0000000001b301c0 1 0 RW-r-- \Device\HarddiskVolume1\Documents and Settings\Administrator\桌面\我的日记.txt.txt

分别dump下来

python2 volatility/vol.py -f files/xp_sp3.raw --profile=WinXPSP3x86 dumpfiles -Q (文件) -D ./

得到信息

解压密码20211209

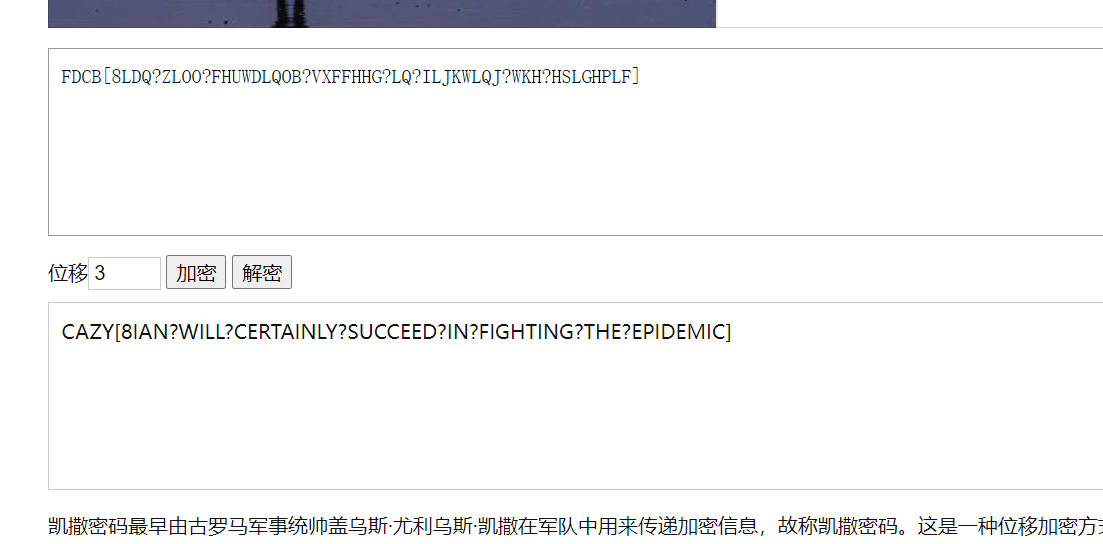

从图片里发现加密密码和加密flag

FDCB[8LDQ?ZLOO?FHUWDLQOB?VXFFHHG?LQ?ILJKWLQJ?WKH?HSLGHPLF]

加密flag是由凯撒密码+加密密码生成。

再查看加密文本,解密凯撒密码

贴一下师傅的exp

str = "FDCB[8LDQ?ZLOO?FHUWDLQOB?VXFFHHG?LQ?ILJKWLQJ?WKH?HSLGHPLF]"

str = [a for a in str]

for a in range(0,len(str)):

str[a] = chr(ord(str[a])+32)

for a in range(0,len(str)):

if str[a] >= "d" and str[a]<="z":

str[a] = chr(ord(str[a])-3)

elif str[a]=='a':

str[a]='x'

elif str[a]=='b':

str[a]='y'

elif str[a]=='c':

str[a]='z'

elif str[a]=='|':

str[a]="_"

str = "".join(str)

print(str)

参考

/117304586)

volatility的使用