证书弱校验 - X509TrustManager.checkServerTrusted方法

一、API

1. 继承关系

【1】javax.net.ssl.X509TrustManager

【2】public interface X509TrustManager implements TrustManager

2. 主要方法

【1】checkClientTrusted(X509Certificate[] chain, String authType)

校验客户端证书

【2】checkServerTrusted(X509Certificate[] chain, String authType)

校验服务器端证书

【3】参考链接

https://developer.android.com/reference/javax/net/ssl/X509TrustManager.html

3. 示例

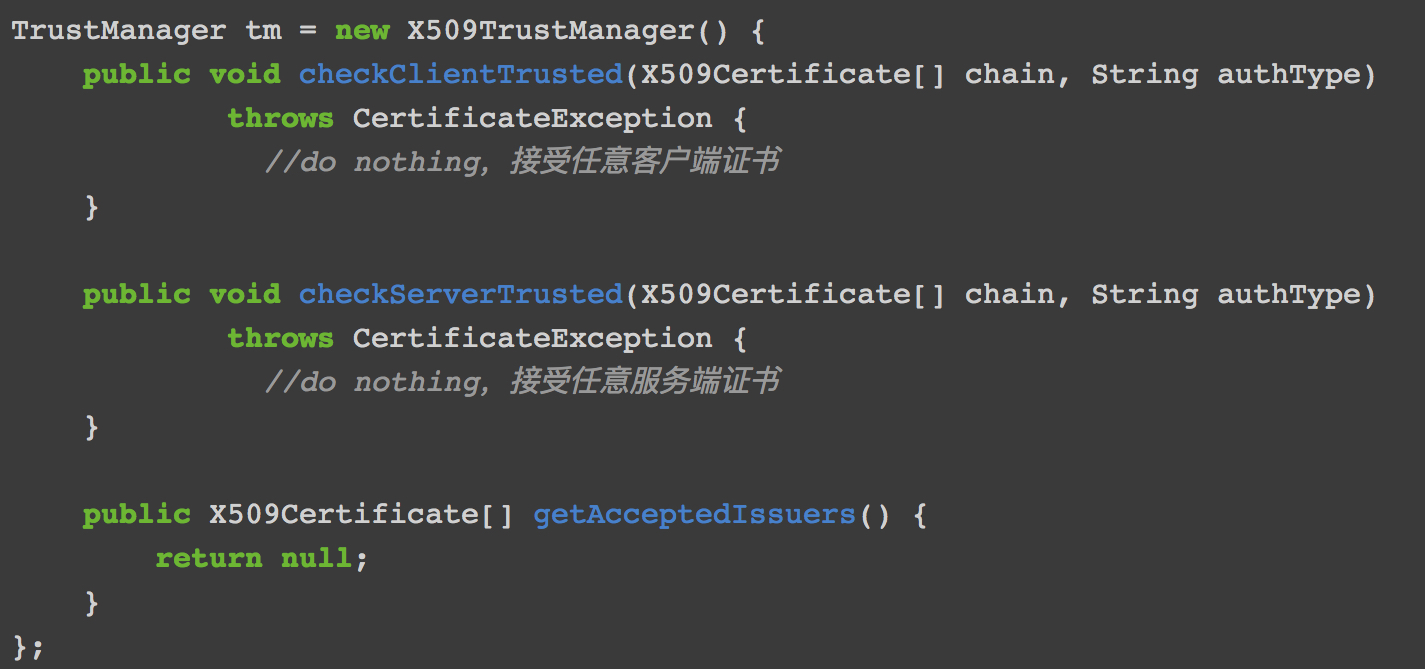

【1】checkClientTrusted方法,接受任意客户端证书;checkServerTrusted方法,接受任意服务端证书

【2】参考链接

http://pingguohe.net/2016/02/26/Android-App-secure-ssl.html

二、触发条件

1. 自定义实现X509TrustManager

【1】对应到smali语句中的特征

.implements Ljavax/net/ssl/X509TrustManager;

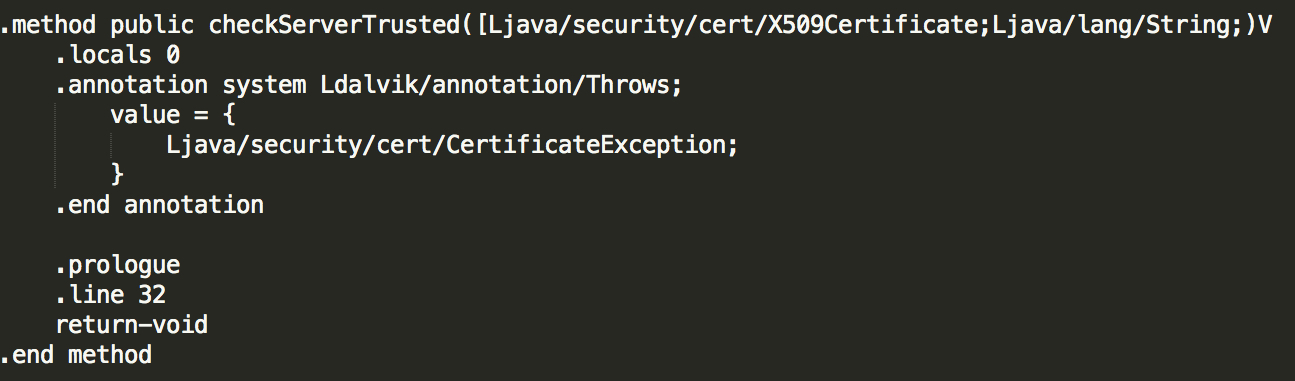

2. checkServerTrusted方法中的语句

【1】定位checkServerTrusted方法

.method public checkServerTrusted

([Ljava/security/cert/X509Certificate;Ljava/lang/String;)V

【2】checkServerTrusted方法内的语句判断

return void

3. 漏洞代码示例

三、漏洞原理

【1】自定义实现的X509TrustManager子类中,未对服务器端证书做验证,默认接受任意服务端证书,会存在安全风险,可能会导致恶意程序利用中间人攻击绕过证书校验

【2】更多内容

http://pingguohe.net/2016/02/26/Android-App-secure-ssl.html

http://www.droidsec.cn/android-https中间人劫持漏洞浅析/

https://jaq.alibaba.com/community/art/show?spm=a313e.7975615.40002100.4.1ooXUl&articleid=60

四、修复建议

【1】利用X509TrustManager子类中的checkServerTrusted函数,校验服务器端证书的合法性

版权声明:本文为u013107656原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接和本声明。