本内容转载自:https://www.pkslow.com/tags/https ,进行了整理,略过部分简单内容。

密钥知识与密钥工具

密码学基础

对称加密

对称加密,或者也叫单钥加密,是指加密密钥和解密密钥相同(或者容易由一个计算出另一个)的加密方式。

对称加密的主要优势是:加密、解密运算速度快,效率高;

局限性:密钥分发复杂,密钥管理困难,保密通信系统开放性差,数字签名;

代表算法:DES算法、AES算法;

非对称加密

非对称加密是指加密和解密分别使用不同的密钥,并且不能由加密密钥推导出解密密钥的加密方式。

主要优势:密钥分配简单,便于管理,系统开放性好,可以实现数字签名;

局限性:加密、解密运算效率较低;

代表算法:RSA算法、ECC算法;

密钥知识-非对称加密

(1)对于非对称加密,密钥分为私钥(private key)和公钥(public key),它们是成对出现的,缺一不可,少一个都无法正常工作。

(2)如果用公钥加密,就必须使用对应的私钥解密,反之亦然。

(3)通常,私钥是自己才拥有,公钥是对外公开发布。因此,在服务器端一般我们使用的是私钥,而在客户端我们使用的则为公钥。所以我们是在服务端使用私钥对来自客户端的用公钥加密的数据进行解密,哈哈,这句话很绕。

(4)即使把公钥公开了,只要密钥长度合理(一般是1024或2048),目前的技术是无法通过公钥来计算出私钥的,所以我们认为它是安全的。

(5)那么我们通过什么来加密、什么来解密呢?从功能上来说,既可以用公钥加密、私钥解密,也可以用私钥加密,公钥解密。但实际上,通常采用的是公钥加密、私钥解密,因为只想密文只有我知道,不希望别人也能获得我的信息,所以要使用私钥来加密。试想想,如果把用私钥加密后的信息暴露出去,而大家都可以拥有公钥,也就意味着大家都可以解密,那我的加密还有什么意义呢?

(6)对于签名功能,我不希望有人来冒充我来签名,所以是私钥签名,公钥验证,这样才能确保签名只属于一个人呀,如果用公钥来签名,那不是大家都可以是南瓜慢说呢?

(7)非对称加密是运算效率比较低的,为了提高效率,可以采用这样的方案:使用非对称加密来交换密钥Key,然后用密钥Key来进行对称加密。不难理解,这个密钥是由客户端生成的,如果服务端来生成,那大家都知道了这个密钥,就失去了意义。

(8)密钥文件是用于存放私钥和公钥的文件,我们可以把私钥和公钥放一起,也可以分开放。而密钥文件有许多格式:jks、p12、pem、cert等,要根据不用的服务器和客户端选取。

(9)一个密钥文件是可以同时存放多个私钥和公钥的,如.jks文件可以同时存放localhost和www.pkslow.com的私钥。但要注意别名和CN名是不同的。

(10)生成cert文件的两种方式:

第一种:自己生成密钥和CSR(Certificate Signing Request,证书签名请求文件),把CSR给CA机构,机构会生成一个cert文件给你,然后要把该cert文件导入到自己的密钥文件里。

第二种:直接在CA生成所有,然后会给回private key和cert文件,配置到服务器端使用即可。

(11)如何更新将要过期的cert?

Private Key没有过期时间,可以通过自己的private key生成新的CSR,然后给CA重新生成cert;或者private key也重新生成,参加上面一条。

(12)更新了cert,客户端要不要做什么?

如果是通过CA来验证的,是不需要的。如果是Self-Signed的,需要把cert给客户端然后导入到客户端的密钥文件里。

(13)作为文本格式的时候,密钥的格式如下:

Private Key文件:

-----BEGIN ENCRYPTED PRIVATE KEY-----

XXX

-----END ENCRYPTED PRIVATE KEY-----

CSR文件:

-----BEGIN CERTIFICATE REQUEST-----

XXX

-----END CERTIFICATE REQUEST-----

Public key文件:

-----BEGIN PUBLIC KEY-----

XXX

-----END PUBLIC KEY-----

Cert文件:

-----BEGIN CERTIFICATE-----

XXX

-----END CERTIFICATE-----

密钥工具

密钥工具有许多,常用的有openssl和keytool。

Spring boot 启用https

参考文章《Spring boot使用https协议》

Http 重定向到Https实现

重定向概念

什么叫重定向

所谓重定向,就是本来你想浏览地址A的,但是到达服务端后,服务端认为地址A的界面不在了或者你没权限访问等原因,不想你访问地址A;就告诉你另一个地址B,然后你再去访问地址B。

对于重定向一般有两个返回码:

- 301:永久性重定向;

- 302:暂时性重定向。

如何做到重定向

首先,服务器必须要同时支持http和https,不然也就没有重定向一说了。因为https是必须提供支持的,那为何还要提供http的服务呢?直接访问https不就行了,不是多此一举吗?原因之前已经讲过了,大家是习惯于只输入简单域名访问的,这时到达的就是http,如果不提供http的支持,用户还以为你的网站已经挂了呢。

两种协议都提供支持,所以是需要打开两个Socket端口的,一般http为80,而https为443。然后就需要把所有访问http的请求,重定向到https即可。不同的服务器有不同的实现。

Tomcat重定向

Springboot以Tomcat作为Servlet容器时,有两种方式可以实现重定向,一种是没有使用Spring Security的,另一种是使用了Spring Security的。

@SpringBootApplication

@Import({EnableHttpWithHttpsConfig.class, HttpToHttpsWebSecurityConfig.class})

//@Import(HttpToHttpsContainerFactoryConfig.class)

@ComponentScan(basePackages = "xxx")

public class SpringbootSslApplication {

public static void main(String[] args) {

SpringApplication.run(SpringbootSslApplication.class, args);

}

}

@ComponentScan(basePackages = "XXX"):没有把config包扫描进来,是因为想通过@Import来控制使用哪种方式来进行重定向。当然还可以使用其它方式来控制,如@ConditionalOnProperty,这里就不展开讲了。

当没有使用Spring Security时,使用@Import(HttpToHttpsContainerFactoryConfig.class);

当使用Spring Security时,使用@Import({EnableHttpWithHttpsConfig.class, HttpToHttpsWebSecurityConfig.class})。

配置文件application.properties内容如下:

server.port=443

http.port=80

server.ssl.enabled=true

server.ssl.key-store-type=jks

server.ssl.key-store=classpath:localhost.jks

server.ssl.key-store-password=changeit

server.ssl.key-alias=localhost

需要指定两个端口,server.port为https端口;http.port为http端口。注意在没有https的情况下,server.port指的是http端口。

配置Container Factory实现重定向

配置的类为HttpToHttpsContainerFactoryConfig,代码如下:

import org.apache.catalina.Context;

import org.apache.tomcat.util.descriptor.web.SecurityCollection;

import org.apache.tomcat.util.descriptor.web.SecurityConstraint;

import org.springframework.boot.web.embedded.tomcat.TomcatServletWebServerFactory;

import org.springframework.context.annotation.Bean;

import org.apache.catalina.connector.Connector;

import org.springframework.beans.factory.annotation.Value;

import org.springframework.context.annotation.Configuration;

@Configuration

public class HttpToHttpsContainerFactoryConfig {

@Value("${server.port}")

private int httpsPort;

@Value("${http.port}")

private int httpPort;

@Bean

public TomcatServletWebServerFactory servletContainer() {

TomcatServletWebServerFactory tomcat =

new TomcatServletWebServerFactory() {

@Override

protected void postProcessContext(Context context) {

SecurityConstraint securityConstraint = new SecurityConstraint();

securityConstraint.setUserConstraint("CONFIDENTIAL");

SecurityCollection collection = new SecurityCollection();

collection.addPattern("/*");

securityConstraint.addCollection(collection);

context.addConstraint(securityConstraint);

}

};

tomcat.addAdditionalTomcatConnectors(createHttpConnector());

return tomcat;

}

private Connector createHttpConnector() {

Connector connector =

new Connector(TomcatServletWebServerFactory.DEFAULT_PROTOCOL);

connector.setScheme("http");

connector.setSecure(false);

connector.setPort(httpPort);

connector.setRedirectPort(httpsPort);

return connector;

}

}

createHttpConnector():这个方法主要是实现了在有https前提下,打开http的功能,并配置重定向的https的端口。

配置Spring security实现重定向

有两个配置类,一个为打开http服务,一个为实现重定向。

EnableHttpWithHttpsConfig主要作用是在已经有https的前提下,还要打开http服务。

@Configuration

public class EnableHttpWithHttpsConfig {

@Value("${http.port}")

private int httpPort;

@Component

public class CustomContainer implements WebServerFactoryCustomizer<TomcatServletWebServerFactory> {

@Override

public void customize(TomcatServletWebServerFactory factory) {

Connector connector = new Connector(TomcatServletWebServerFactory.DEFAULT_PROTOCOL);

connector.setPort(httpPort);

connector.setScheme("http");

connector.setSecure(false);

factory.addAdditionalTomcatConnectors(connector);

}

}

}

HttpToHttpsWebSecurityConfig主要是针对Spring Security的配置,众所周知,Spring Security是功能十分强大,但又很复杂的。代码中已经写了关键的注释:

@Configuration

public class HttpToHttpsWebSecurityConfig extends WebSecurityConfigurerAdapter {

@Value("${server.port}")

private int httpsPort;

@Value("${http.port}")

private int httpPort;

@Override

protected void configure(HttpSecurity http) throws Exception {

//redirect to https - 用spring security实现

http.portMapper().http(httpPort).mapsTo(httpsPort);

http.requiresChannel(

channel -> channel.anyRequest().requiresSecure()

);

//访问路径/hello不用登陆获得权限

http.authorizeRequests()

.antMatchers("/hello").permitAll()

.anyRequest().authenticated().and();

}

@Override

public void configure(WebSecurity web) throws Exception {

//过滤了actuator后,不会重定向,也不用权限校验,这个功能非常有用

web.ignoring()

.antMatchers("/actuator")

.antMatchers("/actuator/**");

}

}

参考

Spring Security: https://docs.spring.io/spring-security/site/docs/5.3.2.BUILD-SNAPSHOT/reference/html5/#servlet-http-redirect

Springboot 1.4重定向:https://jonaspfeifer.de/redirect-http-https-spring-boot/

Jetty重定向

重定向

HttpToHttpsJettyConfig是与Jetty强相关的配置类,继承于AbstractConfiguration,以便后续用于WebServerFactory的设置,如果没有这个类的配置,那就会同时具有http和https服务,无法重定向。这个类的配置要求连接必须是安全的。具体代码如下:

public class HttpToHttpsJettyConfig extends AbstractConfiguration {

@Override

public void configure(WebAppContext context) throws Exception {

Constraint constraint = new Constraint();

constraint.setDataConstraint(Constraint.DC_CONFIDENTIAL);

ConstraintMapping mapping = new ConstraintMapping();

mapping.setPathSpec("/*");

mapping.setConstraint(constraint);

ConstraintSecurityHandler handler = new ConstraintSecurityHandler();

handler.addConstraintMapping(mapping);

context.setSecurityHandler(handler);

}

}

同时打开http和https

WebServerFactoryCustomizerConfig的功能主要是在有https的前提下,还要提供http,具体代码如下:

@Configuration

public class WebServerFactoryCustomizerConfig implements WebServerFactoryCustomizer<ConfigurableJettyWebServerFactory> {

@Value("${server.port}")

private int httpsPort;

@Value("${http.port}")

private int httpPort;

@Override

public void customize(ConfigurableJettyWebServerFactory factory) {

((JettyServletWebServerFactory)factory).setConfigurations(

Collections.singleton(new HttpToHttpsJettyConfig())

);

factory.addServerCustomizers(

server -> {

HttpConfiguration httpConfiguration = new HttpConfiguration();

httpConfiguration.setSecurePort(httpsPort);

httpConfiguration.setSecureScheme("https");

ServerConnector connector = new ServerConnector(server);

connector.addConnectionFactory(new HttpConnectionFactory(httpConfiguration));

connector.setPort(httpPort);

server.addConnector(connector);

}

);

}

}

多http端口

有意思的是,我们可以实现多个http端口同时启用,并都重定向到https,增加代码如下即可:

ServerConnector connector2 = new ServerConnector(server);

connector2.addConnectionFactory(new HttpConnectionFactory(httpConfiguration));

connector2.setPort(httpPort + 1);

server.addConnector(connector2);

nginx重定向

开启http并重定向到https

开启http

开启http很简单,直接把listen 80;加到listen 443 ssl;上面去就可以了。或者新加一个server配置,如下:

server {

listen 443 ssl;

server_name localhost;

ssl_certificate /key-path/localhost.pem;

ssl_certificate_key /key-path/localhost.key;

ssl_session_timeout 5m;

ssl_ciphers ECDHE-RSA-AES128-GCM-SHA256:ECDHE:ECDH:AES:HIGH:!NULL:!aNULL:!MD5:!ADH:!RC4;

ssl_protocols TLSv1 TLSv1.1 TLSv1.2;

ssl_prefer_server_ciphers on;

location / {

proxy_set_header HOST $host;

proxy_set_header X-Forwarded-Proto $scheme;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_pass http://127.0.0.1:8000/;

}

}

server {

listen 80;

server_name localhost;

location / {

proxy_set_header HOST $host;

proxy_set_header X-Forwarded-Proto $scheme;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_pass http://127.0.0.1:8000/;

}

}

重定向到https的两种方式

要把http重定向到https也很简单,具体可以使用两种配置来实现。

第一种方式使用return 301如下:

server {

listen 80;

server_name localhost;

return 301 https://127.0.0.1$request_uri;

}

第二种方式使用rewrite如下:

server {

listen 80;

server_name localhost;

rewrite ^(.*)$ https://$host$1 permanent;

}

参考

对于return和rewrite的区别,可以阅读这篇文章:Creating NGINX Rewrite Rules

最后,介绍一个工具,可以快速方便获得nginx的配置:Nginx Config。

WebFlux重定向

配置

配置文件与普通的Springboot项目没什么差别,配置了两个端口,并配置SSL相关参数:

server.port=443

http.port=80

server.ssl.enabled=true

server.ssl.key-store-type=jks

server.ssl.key-store=classpath:localhost.jks

server.ssl.key-store-password=changeit

server.ssl.key-alias=localhost

重定向实现

主要做了两件事:

(1)在有https的情况下,启动另一个http服务,主要通过NettyReactiveWebServerFactory来生成一个Web服务。

(2)把http重定向到https,这里做了路径判断,加了一个简单的过滤函数。通过提供一个新的HttpHandler来实现重定向。

@Configuration

public class HttpToHttpsConfig {

@Value("${server.port}")

private int httpsPort;

@Value("${http.port}")

private int httpPort;

@Autowired

private HttpHandler httpHandler;

@PostConstruct

public void startRedirectServer() {

NettyReactiveWebServerFactory factory = new NettyReactiveWebServerFactory(httpPort);

factory.getWebServer(

(request, response) -> {

URI uri = request.getURI();

URI httpsUri;

try {

if (isNeedRedirect(uri.getPath())) {

httpsUri = new URI("https",

uri.getUserInfo(),

uri.getHost(),

httpsPort,

uri.getPath(),

uri.getQuery(),

uri.getFragment());

response.setStatusCode(HttpStatus.MOVED_PERMANENTLY);

response.getHeaders().setLocation(httpsUri);

return response.setComplete();

} else {

return httpHandler.handle(request, response);

}

} catch (URISyntaxException e) {

return Mono.error(e);

}

}

).start();

}

private boolean isNeedRedirect(String path) {

return !path.startsWith("/actuator");

}

}

Https双向验证与Springboot整合

单向验证与双向验证

概念和作用

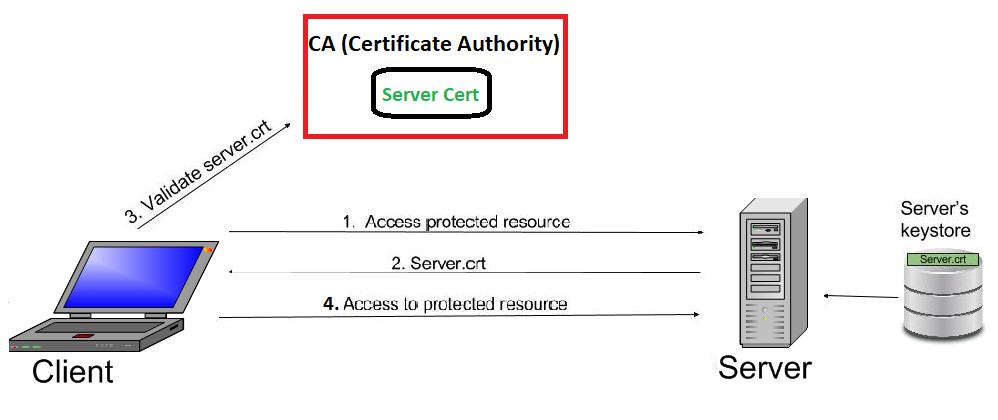

所谓单向验证(One Way SSL),就是只有一方验证另一方是否合法,通常是客户端验证服务端。服务端不会验证客户端,只要你来我就欢迎。但客户端不一样,浏览器会验证这个网站是不是安全的,一般是通过CA颁发的SSL证书来验证。

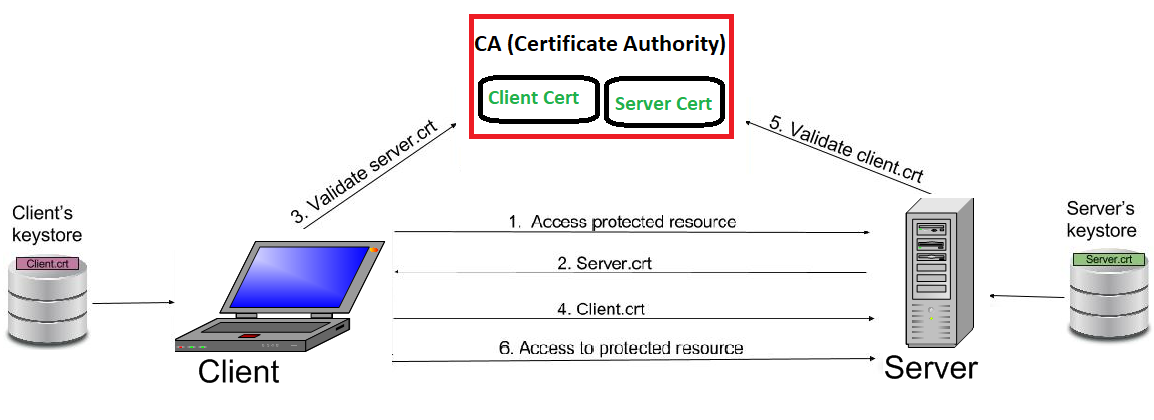

而双向验证(Two Way SSL)则不同。不仅客户端需要验证服务端,服务端同样戒备心很重,也需要验证客户端是否是合法。

大家是否会有疑问,这么麻烦的双向验证有什么用?我们平常用单向验证不就已经足够了吗?单向验证虽然安全,但不够安全,使用双向验证可以只让特定的客户端访问,安全性会高一点。

另一方面,如果服务端没有做账户权限控制,但又想只限制特定的客户端访问,双向验证就非常有用,我只验证我相信的客户端,其它一概拒绝!这样即使我的服务暴露在网上,也不怕别人访问。既保证了安全,又省去了做权限控制的麻烦。

验证合法性

验证合法性通常是通过Trust Store。要求要把对方的cert装在自己的Trust Store里。

这就衍生出了一个之前没有讲过的概念:Trust Store。密钥文件可以存放私钥和公钥,具体一点来说是可以存放自己的私钥、自己的公钥和别人的公钥(也可以存放别人的私钥,但这不合理,私钥必须私有)。一般地我们把自己的(私钥和公钥)存放在Key Store里,而把别人的公钥存放在Trust Store里。

[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-53lzuIUR-1657066169629)(https://demon75520-images.oss-cn-shanghai.aliyuncs.com/csdn/2022/07/keystore-vs-turststore.svg)]

以Java程序为例,我们建立SSLContext时,需要生成KeyManager和TrustManager,对应的参数为javax.net.ssl.keyStore和javax.net.ssl.trustStore。而它们的作用正好体现了不同Store的作用:

- TrustManager:决定对方来的cert是不是可信的;

- KeyManager:决定自己发什么cert给对方。

如果我们不指定TrustStore,默认是$JAVA_HOME/jre/lib/security/cacerts文件。我们可以通过命令查看这个文件都有什么certs:

keytool -list -keystore cacerts

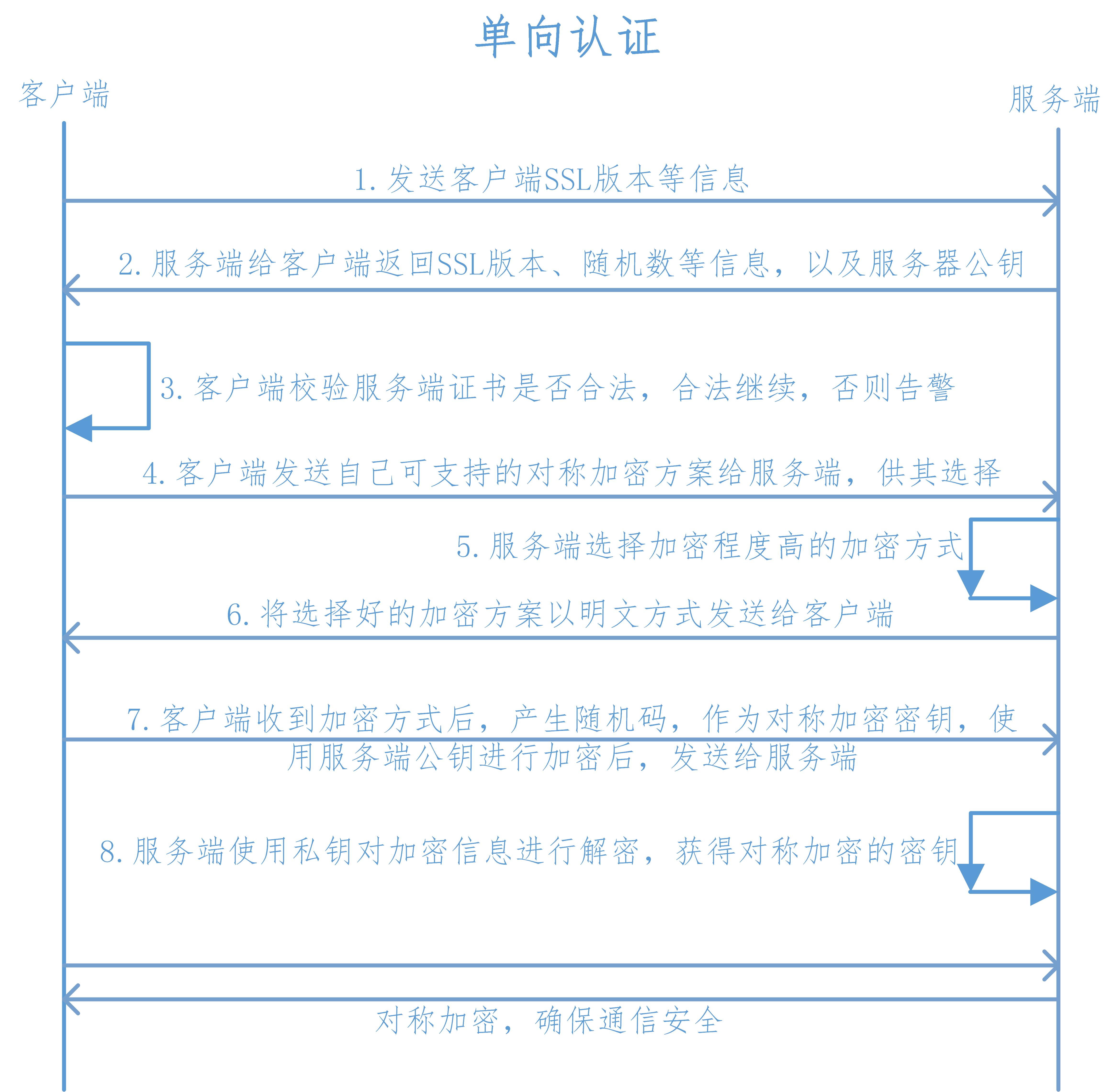

单向验证的流程

单向验证的流程如下图所示:

建立连接的过程:

客户端向服务端发送SSL协议版本号、加密算法种类、随机数等信息;

服务端给客户端返回SSL协议版本号、加密算法种类、随机数等信息,同时也返回服务器端的证书,即公钥证书;

客户端使用服务端返回的信息验证服务器端的合法性,包括:

(1)证书是否过期

(2)颁发服务器证书的CA是否可靠

(3)返回的公钥是否能正确解开返回证书中的数字签名

(4)服务器证书上的域名是否和服务器的实际域名相匹配

验证通过后,将继续进行通信,否则,终止通信;客户端向服务端发送自己所能支持的对称加密方案,供服务器端进行选择;

服务器端在客户端提供的加密方案中选择加密程度最高的加密方式;

服务器将选择好的加密方案通过明文方式返回给客户端;

客户端接收到服务端返回的加密方式后,使用该加密方式生成产生随机码,用作通信过程中对称加密的密钥,使用服务端返回的公钥进行加密,将加密后的随机码发送至服务器;

服务器收到客户端返回的加密信息后,使用自己的私钥进行解密,获取对称加密密钥。在接下来的会话中,服务器和客户端将会使用该密码进行对称加密,保证通信过程中信息的安全。

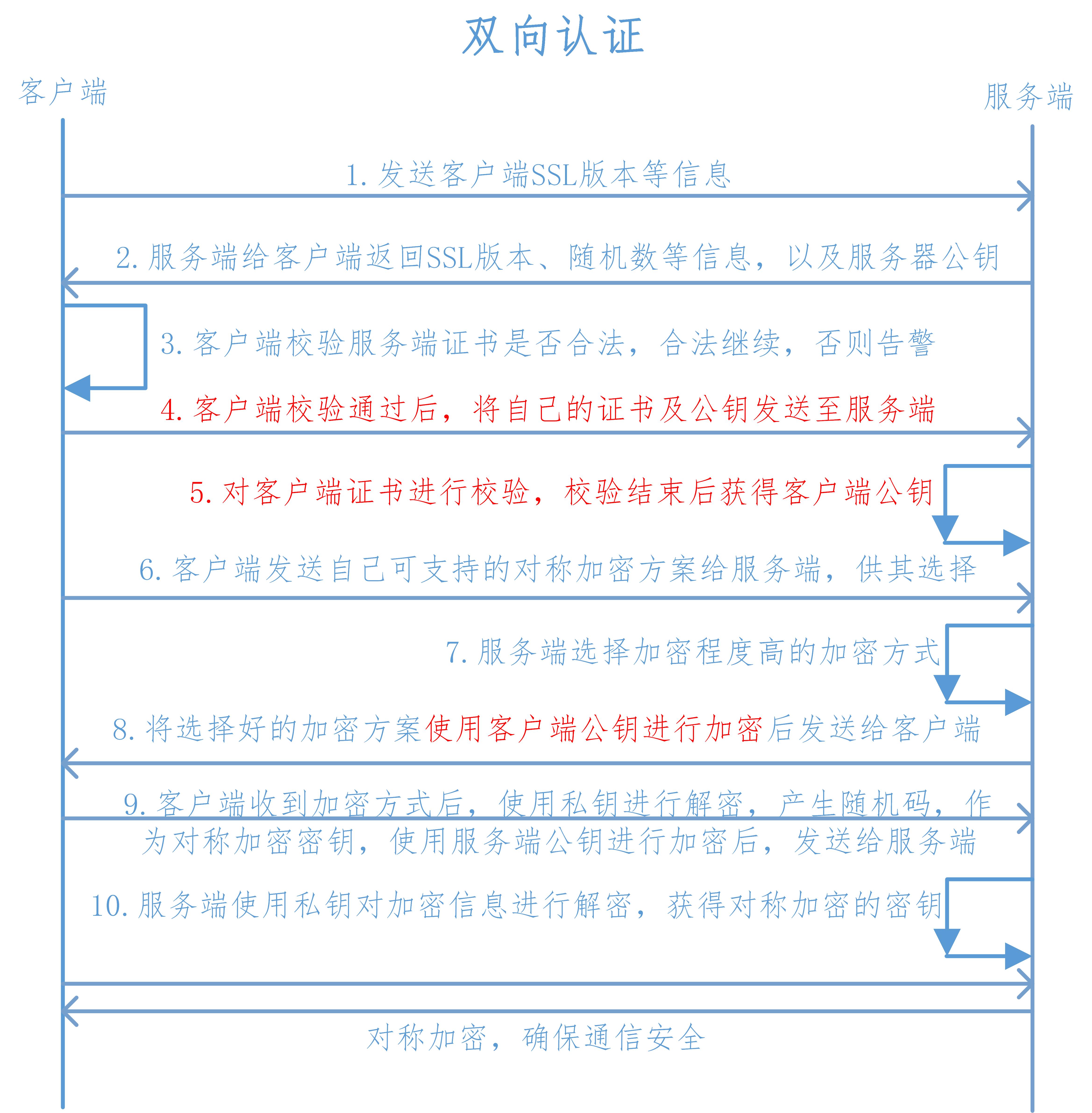

双向验证的流程

双向验证的流程如下图所示:

建立连接的过程:

客户端向服务端发送SSL协议版本号、加密算法种类、随机数等信息;

服务端给客户端返回SSL协议版本号、加密算法种类、随机数等信息,同时也返回服务器端的证书,即公钥证书;

客户端使用服务端返回的信息验证服务器端的合法性,包括:

(1)证书是否过期

(2)颁发服务器证书的CA是否可靠

(3)返回的公钥是否能正确解开返回证书中的数字签名

(4)服务器证书上的域名是否和服务器的实际域名相匹配

验证通过后,将继续进行通信,否则,终止通信;服务端要求客户端发送客户端的证书,客户端会将自己的证书发送至服务端;

验证客户端的证书,通过验证后,会获得客户端的公钥;

客户端向服务端发送自己所能支持的对称加密方案,供服务器端进行选择;

服务器端在客户端提供的加密方案中选择加密程度最高的加密方式;

将加密方案通过使用之前获取到的公钥进行加密,返回给客户端;

客户端收到服务端返回的加密方案密文后,使用自己的私钥进行解密,获取具体加密方式,而后,产生该加密方式的随机码,用作加密过程中的密钥,使用之前从服务端证书中获取到的公钥进行加密后,发送给服务端;

服务端收到客户端发送的消息后,使用自己的私钥进行解密,获取对称加密的密钥,在接下来的会话中,服务器和客户端将会使用该密码进行对称加密,保证通信过程中信息的安全。

Springboot整合双向验证

理论知识讲完了,就来实战一下,Springboot是怎么整合双向验证的。

生成密钥文件

既然是双向验证,就需要双方的密钥,我们服务端称为localhost,而客户端称为client。需要生成双方的密钥文件,并把对方的cert导入自己的密钥文件里。整个过程如下:

注意:密码统一为changeit。

# 生成服务端密钥文件localhost.jks

keytool -genkey -alias localhost -keyalg RSA -keysize 2048 -sigalg SHA256withRSA -keystore localhost.jks -dname CN=localhost,OU=Test,O=pkslow,L=Guangzhou,C=CN -validity 731 -storepass changeit -keypass changeit

# 导出服务端的cert文件

keytool -export -alias localhost -file localhost.cer -keystore localhost.jks

# 生成客户端的密钥文件client.jks

keytool -genkey -alias client -keyalg RSA -keysize 2048 -sigalg SHA256withRSA -keystore client.jks -dname CN=client,OU=Test,O=pkslow,L=Guangzhou,C=CN -validity 731 -storepass changeit -keypass changeit

# 导出客户端的cert文件

keytool -export -alias client -file client.cer -keystore client.jks

# 把客户端的cert导入到服务端

keytool -import -alias client -file client.cer -keystore localhost.jks

# 把服务端的cert导入到客户端

keytool -import -alias localhost -file localhost.cer -keystore client.jks

# 检验服务端是否具有自己的private key和客户端的cert

keytool -list -keystore localhost.jks

成功执行完上述步骤后,会生成4个文件:

- 服务端密钥文件: localhost.jks

- 服务端cert文件:localhost.cer

- 客户端密钥文件:client.jks

- 客户端cert文件:client.cer

实际上cert文件可以不要了,因为已经导入对方的Trust Store里面去了。也就是在文件localhost.jks里,包含了服务端的私钥、公钥还有客户端的公钥。client.jks同理。

配置Spirngboot

Springboot的配置文件如下:

server.port=443

server.ssl.enabled=true

server.ssl.key-store-type=JKS

server.ssl.key-store=classpath:localhost.jks

server.ssl.key-store-password=changeit

server.ssl.key-alias=localhost

server.ssl.trust-store=classpath:localhost.jks

server.ssl.trust-store-password=changeit

server.ssl.trust-store-provider=SUN

server.ssl.trust-store-type=JKS

server.ssl.client-auth=need

需要分别配置Key Store和Trust Store的文件、密码等信息,即使是同一个文件。

需要注意的是,server.ssl.client-auth有三个可配置的值:none、want和need。双向验证应该配置为need;none表示不验证客户端;want表示会验证,但不强制验证,即验证失败也可以成功建立连接。

用Postman测试双向验证

参考文章《Spring boot使用https协议》

用curl命令测试

没有安装Postman怎么办呢?还好,用强大的curl命令也是可以测试的。命令如下:

curl -k --cert client.pem --key client.key https://localhost/hello

# 下面命令可以查看建立SSL连接详情

curl -v -k --cert client.pem --key client.key https://localhost/hello

如果觉得指定两个文件太麻烦,可以只生成一个文件,命令如下:

openssl pkcs12 -nodes -in client.p12 -out client_all.pem

则连接命令变成了:

# 需要指定密码

curl -k --cert client_all.pem:changeit https://localhost/hello