第一步下载好所提供的的文件

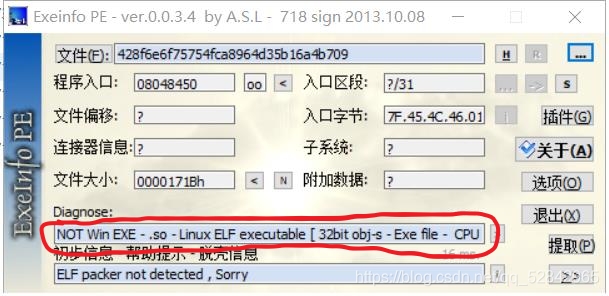

按照正常做法先用ExeinfoPE去查看此文件的基本信息

从图中圈出的部分看出此文件非windows EXE文件,而是一个Linux的ELF的32位文件,接着用我们的ida32去打开这个文件

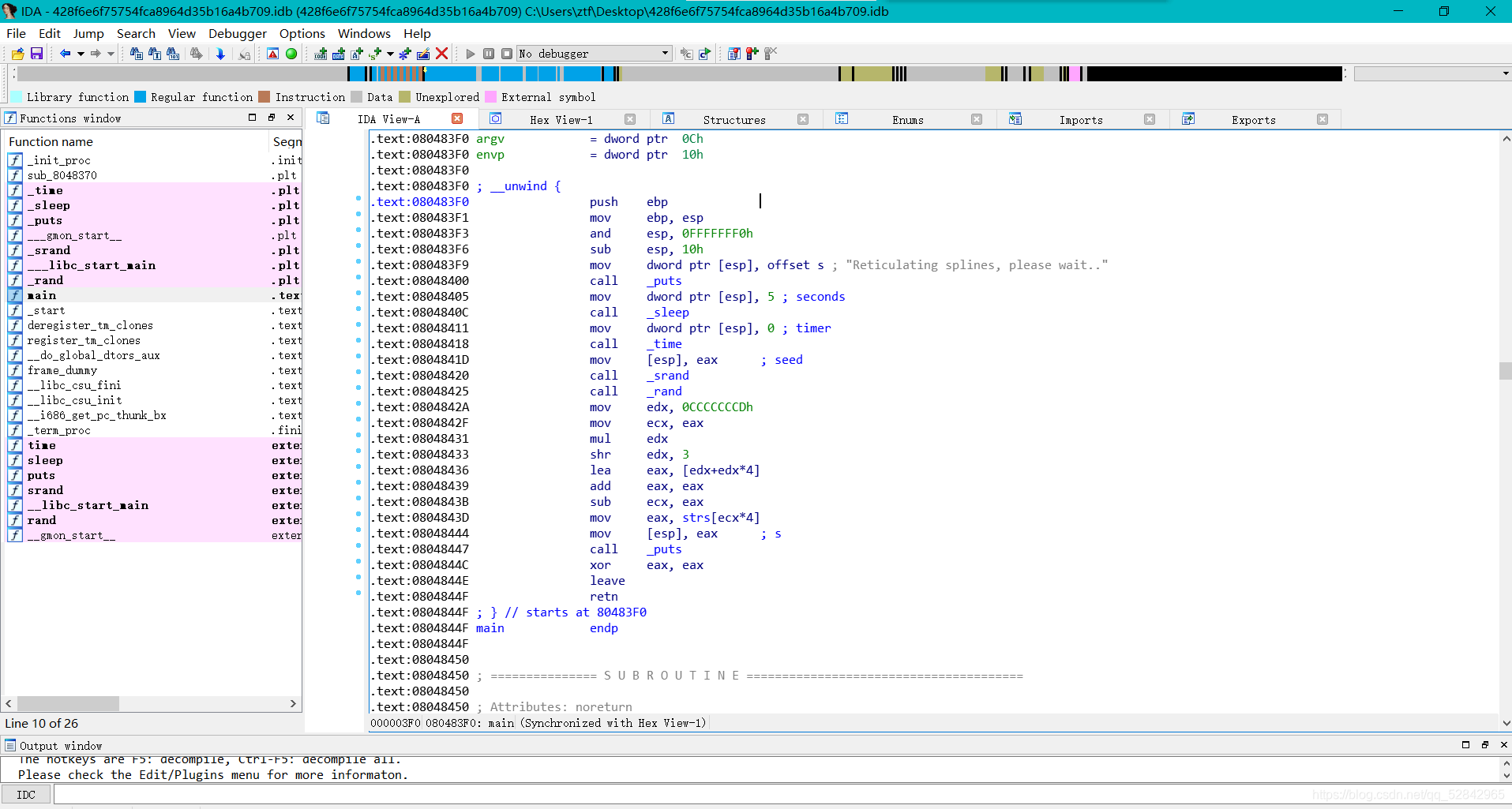

打开后进入点击左边的main函数,一般新手题目不会很难,直接进入即可

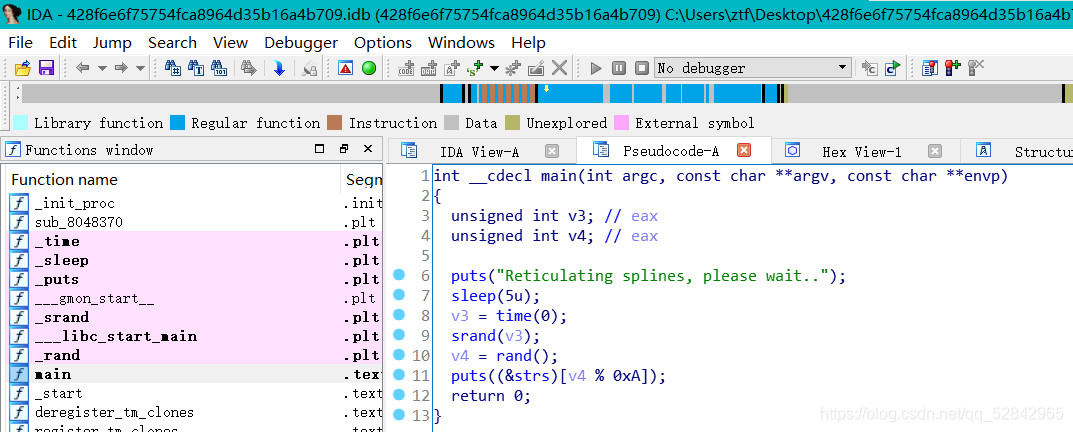

然后按F5变为伪代码

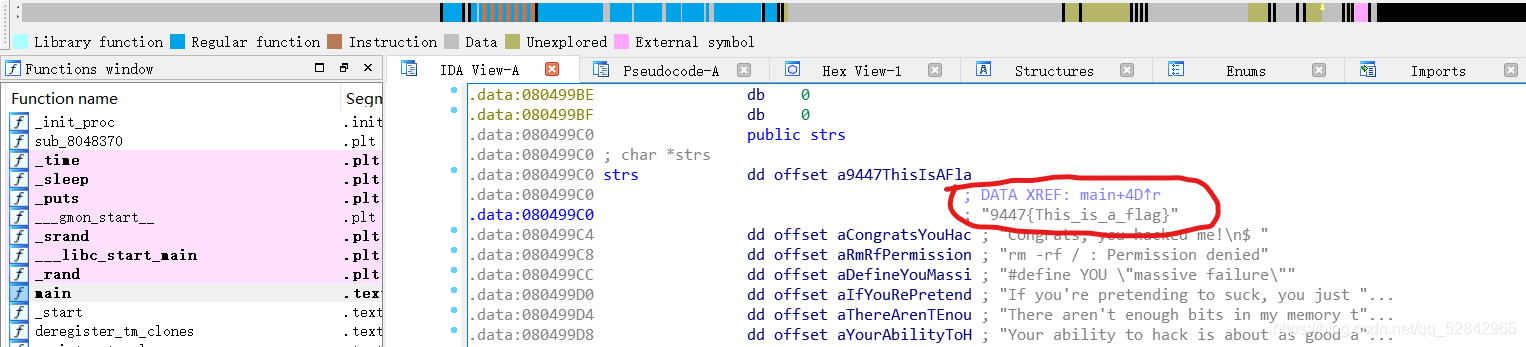

通过分析这些代码,发现其中的关键字符串str,我们点击str去进入这个字符串的具体内容

这时我我们看到了红线所圈住的地方发现本题的flag为 9447{This_is_a_flag}

版权声明:本文为qq_52842965原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接和本声明。