01 网站源码

考点:网站备份源码

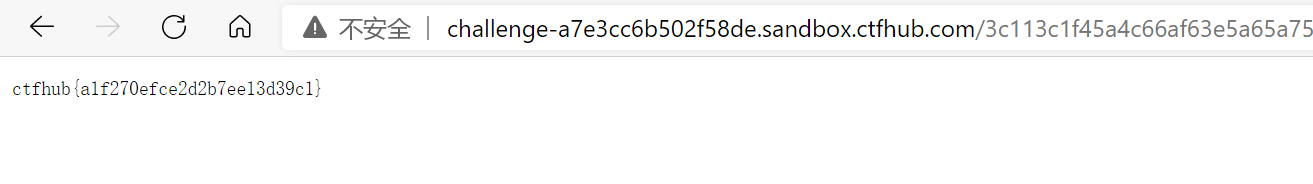

打开网站

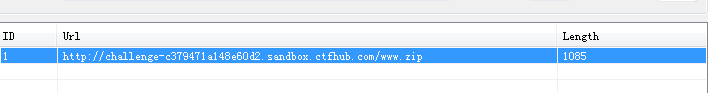

拿工具扫一下备份文件,扫出了一个www.zip文件,下载

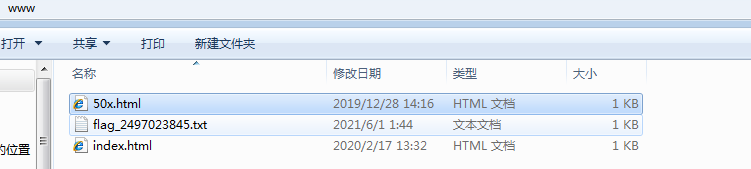

解压,打开

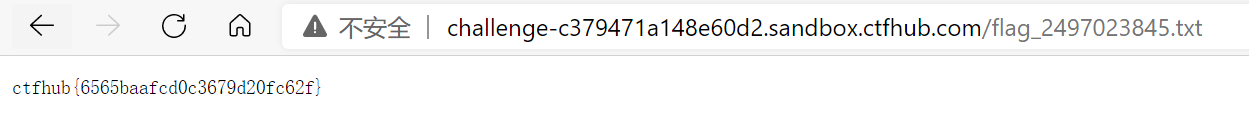

打开flag_文件发现里面没有flag,复制文件名在网站打开,发现flag

————————————————————

02 bak文件

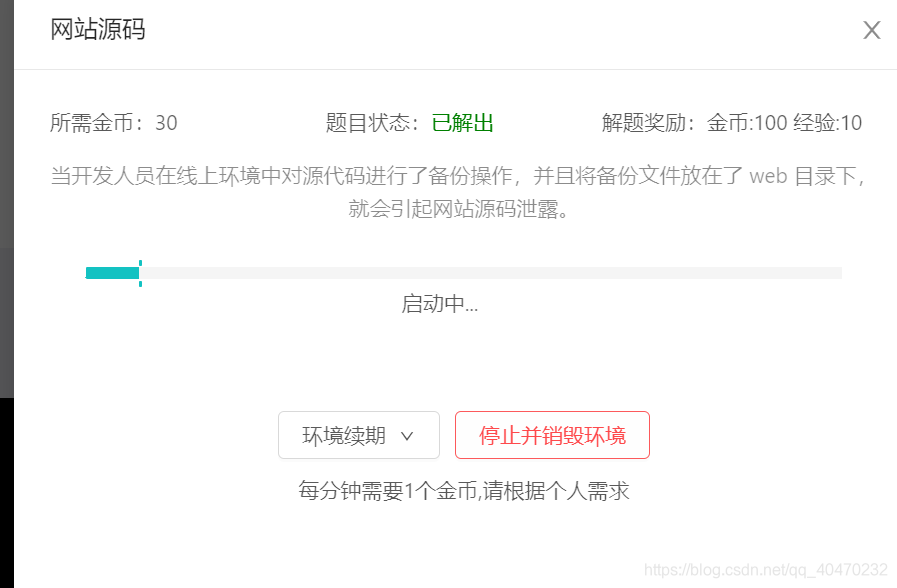

考点:bak文件泄露

当开发人员在线上环境中对源代码进行了备份操作,并且将备份文件放在了 web 目录下,就会引起网站源码泄露。

index.php.bak

打开网站

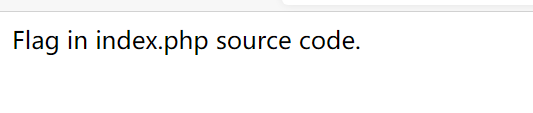

根据提示,在地址栏后面加上/index.php.bak

打开下载的文件,得到flag

——————————————————

003 vim缓存

当开发人员在线上环境中使用 vim 编辑器,在使用过程中会留下 vim 编辑器缓存,当vim异常退出时,缓存会一直留在服务器上,引起网站源码泄露。

由于在使用vim时会创建临时缓存文件,关闭vim时缓存文件则会被删除,当vim异常退出后,因为未处理缓存文件,导致可以通过缓存文件恢复原始文件内容:

第一次产生的交换文件名为 .index.php.swp

再次意外退出后,将会产生名为 .index.php.swo 的交换文件

第三次产生的交换文件则为 .index.php.swn

(注意:不要漏看了前面的点.)

在地址栏加上 .index.php.swp,可得到一个这样的文件

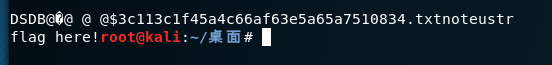

由于是.swp文件,我们要用vim打开(打开虚拟机),使用vim -r index.php.swp修复了原文件,得到flag

——————————————

04 .DS_Store

.DS_Store 是 Mac OS 保存文件夹的自定义属性的隐藏文件。通过.DS_Store可以知道这个目录里面所有文件的清单。

在地址栏加上/.DS_Store,可得到一个DS_Store文件,使用命令 cat DS_Store将该文件中的内容输出。(注:这是在虚拟机的环境下,记得切换文件目录)

我们可以看到有一串奇怪的字符,在地址栏后面加上它(后缀改为.txt),就可以得到flag了。