转载 https://blog.csdn.net/lsvtogergo/article/details/80804312

前端

<script src="./js/crypto-js.js"></script>

<script src="./js/aes.js"></script>

<script>

var key = '3132333435363738393041424344454631323334353637383930414243444566';

console.log('密钥:', key);

key = CryptoJS.enc.Hex.parse(key)

iv = CryptoJS.enc.Hex.parse("30313233343536373839414243444546")

var src = "werty7890";

console.log('原字符串:', src);

var enc = CryptoJS.AES.encrypt(src ,key,{

iv:iv,

mode: CryptoJS.mode.CBC,

padding: CryptoJS.pad.Pkcs7

})

//console.log('加密:',enc.toString());

var enced = enc.ciphertext.toString()

console.log("加密:", enced);

var dec = CryptoJS.AES.decrypt(CryptoJS.format.Hex.parse(enced), key,{

iv:iv,

mode: CryptoJS.mode.CBC,

padding: CryptoJS.pad.Pkcs7

})

console.log('解密:',CryptoJS.enc.Utf8.stringify(dec));

</script>

后端

import java.io.UnsupportedEncodingException;

import java.nio.charset.Charset;

import java.security.InvalidAlgorithmParameterException;

import java.security.InvalidKeyException;

import java.security.NoSuchAlgorithmException;

import javax.crypto.BadPaddingException;

import javax.crypto.Cipher;

import javax.crypto.IllegalBlockSizeException;

import javax.crypto.KeyGenerator;

import javax.crypto.NoSuchPaddingException;

import javax.crypto.SecretKey;

import javax.crypto.spec.IvParameterSpec;

import javax.crypto.spec.SecretKeySpec;

public class AES {

private static String iv = "0123456789ABCDEF";//偏移量字符串必须是16位 当模式是CBC的时候必须设置偏移量

private static String Algorithm = "AES";

private static String AlgorithmProvider = "AES/CBC/PKCS5Padding"; //算法/模式/补码方式

public static byte[] generatorKey() throws NoSuchAlgorithmException {

KeyGenerator keyGenerator = KeyGenerator.getInstance(Algorithm);

keyGenerator.init(256);//默认128,获得无政策权限后可为192或256

SecretKey secretKey = keyGenerator.generateKey();

return secretKey.getEncoded();

}

public static IvParameterSpec getIv() throws UnsupportedEncodingException {

IvParameterSpec ivParameterSpec = new IvParameterSpec(iv.getBytes("utf-8"));

System.out.println("偏移量:"+byteToHexString(ivParameterSpec.getIV()));

return ivParameterSpec;

}

public static byte[] encrypt(String src, byte[] key) throws NoSuchAlgorithmException, NoSuchPaddingException,

InvalidKeyException, IllegalBlockSizeException, BadPaddingException, UnsupportedEncodingException, InvalidAlgorithmParameterException {

SecretKey secretKey = new SecretKeySpec(key, Algorithm);

IvParameterSpec ivParameterSpec = getIv();

Cipher cipher = Cipher.getInstance(AlgorithmProvider);

cipher.init(Cipher.ENCRYPT_MODE, secretKey, ivParameterSpec);

byte[] cipherBytes = cipher.doFinal(src.getBytes(Charset.forName("utf-8")));

return cipherBytes;

}

public static byte[] decrypt(String src, byte[] key) throws Exception {

SecretKey secretKey = new SecretKeySpec(key, Algorithm);

IvParameterSpec ivParameterSpec = getIv();

Cipher cipher = Cipher.getInstance(AlgorithmProvider);

cipher.init(Cipher.DECRYPT_MODE, secretKey, ivParameterSpec);

byte[] hexBytes = hexStringToBytes(src);

byte[] plainBytes = cipher.doFinal(hexBytes);

return plainBytes;

}

/**

* 将byte转换为16进制字符串

* @param src

* @return

*/

public static String byteToHexString(byte[] src) {

StringBuilder sb = new StringBuilder();

for (int i = 0; i < src.length; i++) {

int v = src[i] & 0xff;

String hv = Integer.toHexString(v);

if (hv.length() < 2) {

sb.append("0");

}

sb.append(hv);

}

return sb.toString();

}

/**

* 将16进制字符串装换为byte数组

* @param hexString

* @return

*/

public static byte[] hexStringToBytes(String hexString) {

hexString = hexString.toUpperCase();

int length = hexString.length() / 2;

char[] hexChars = hexString.toCharArray();

byte[] b = new byte[length];

for (int i = 0; i < length; i++) {

int pos = i * 2;

b[i] = (byte) (charToByte(hexChars[pos]) << 4 | charToByte(hexChars[pos + 1]));

}

return b;

}

private static byte charToByte(char c) {

return (byte) "0123456789ABCDEF".indexOf(c);

}

public static void main(String[] args) {

try {

// byte key[] = generatorKey();

// 密钥必须是16的倍数

byte key[] = "1234567890ABCDEF1234567890ABCDEf".getBytes("utf-8");//hexStringToBytes("0123456789ABCDEF");

String src = "werty7890";

System.out.println("密钥:"+byteToHexString(key));

System.out.println("原字符串:"+src);

String enc = byteToHexString(encrypt(src, key));

System.out.println("加密:"+enc);

System.out.println("解密:"+new String(decrypt(enc, key), "utf-8"));

} catch (InvalidKeyException e) {

e.printStackTrace();

} catch (NoSuchAlgorithmException e) {

e.printStackTrace();

} catch (NoSuchPaddingException e) {

e.printStackTrace();

} catch (IllegalBlockSizeException e) {

e.printStackTrace();

} catch (BadPaddingException e) {

e.printStackTrace();

} catch (UnsupportedEncodingException e) {

e.printStackTrace();

} catch (Exception e) {

e.printStackTrace();

}

}

}

测试中遇到一个错误

java.security.InvalidKeyException: Illegal key size错误

解决方案

新使用了AES的256位密钥加解密,项目上线后发现生产在加密的时候报java.security.InvalidKeyException: Illegal key size错误,而本地和测试环境都是没问题的。

产生错误原因:为了数据代码在传输过程中的安全,很多时候我们都会将要传输的数据进行加密,然后等对方拿到后再解密使用。我们在使用AES加解密的时候,在遇到128位密钥加解密的时候,没有进行什么特殊处理;然而,在使用256位密钥加解密的时候,如果不进行特殊处理的话,可能会因为jdk版本的问题出现这个异常java.security.InvalidKeyException: Illegal key size。

为什么会产生这样的错误?

我们做Java开发,都会先在电脑上安装JDK(Java Development Kit) 并配置环境变量,JDK中包含有JRE(Java Runtime Environment,即:Java运行环境),JRE中包括Java虚拟机(Java Virtual Machine)、Java核心类库和支持文件,而我们今天要说的主角就在Java的核心类库中。在Java的核心类库中有一个JCE(Java Cryptography Extension),JCE是一组包,它们提供用于加密、密钥生成和协商以及 Message Authentication Code(MAC)算法的框架和实现,所以这个是实现加密解密的重要类库。

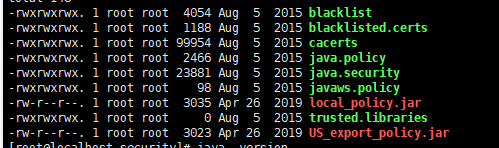

在我们安装的JRE目录下有这样一个文件夹:%JAVE_HOME%\jre\lib\security(%JAVE_HOME%是自己电脑的Java路径,),其中包含有两个.jar文件:“local_policy.jar ”和“US_export_policy.jar”,也就是我们平时说的jar包,这两个jar包就是我们JCE中的核心类库了。JRE中自带的“local_policy.jar ”和“US_export_policy.jar”是支持128位密钥的加密算法,而当我们要使用256位密钥算法的时候,已经超出它的范围,无法支持,所以才会报:“java.security.InvalidKeyException: Illegal key size or default parameters”的异常。

那么我们怎么解决呢?

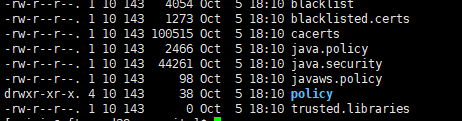

首先进入%JAVE_HOME%/jre/lib/security/ 目录,看下目录里面是有一个 policy 文件夹,还是有local_policy.jar,

US_export_policy.jar两个jar包,如下两种情况

第一种情况:如果有policy 文件夹,说明此版本为JVM启用 无限制强度管辖策略 有了一种新的更简单的方法。

请在 当前文件夹中查找文件 java.security。

现在用文本编辑器打开java.security,并找到定义java安全性属性crypto.policy的行,它可以有两个值limited或unlimited - 默认值是limited。

默认情况下,您应该能找到一条注释掉的行:

#crypto.policy=unlimited

您可以通过取消注释该行来启用无限制,删除#

crypto.policy=unlimited

现在重新启动指向JVM的Java应用程序即可。

第二种情况:没有policy 文件夹,而是直接就有local_policy.jar,US_export_policy.jar两个jar包。

去官方下载JCE无限制权限策略文件。

jdk 5: http://www.oracle.com/technetwork/java/javasebusiness/downloads/java-archive-downloads-java-plat-419418.html#jce_policy-1.5.0-oth-JPR

jdk6: http://www.oracle.com/technetwork/java/javase/downloads/jce-6-download-429243.html

JDK7的下载地址: http://www.oracle.com/technetwork/java/javase/downloads/jce-7-download-432124.html

JDK8的下载地址: http://www.oracle.com/technetwork/java/javase/downloads/jce8-download-2133166.html

下载后解压,可以看到local_policy.jar和US_export_policy.jar以及readme.txt

将两个jar文件放到%JAVE_HOME%\jre\lib\security目录下覆盖原来文件。