01 现场取证与计算机取证

一个静态一个动态

线下取证设备 现场取证——硬盘复制机(对硬盘做镜像,进行复制然后取证,取证过程不允许对原硬盘操作的)

ENcase

FTK

取证大师

盘石介质取证分析

内存取证技术

虚拟内存文件/休眠文件/内存转储/DMA/冷启动

芯片取证

操作系统取证

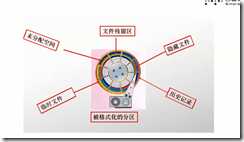

Windows系统

未分配空间实际上有数据的

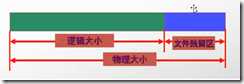

文件残留区 Filestack(磁盘碎片)

逻辑大小 + 文件残留区 = 物理大小

文件残留区没被删除 也有可能恢复之前的文件

隐藏文件的方式改文件扩展名

文件内容加密

虚拟磁盘

信息隐写

硬盘加密

。。。

历史记录(Linux下)IE历史记录

IIS访问日志

操作系统日志

防火墙日志(判断是否攻击)

。。。

临时文件office临时文件

C:\WIndows\Temp\*.tmp

C:\Documents and Settings\Username\Local Settings\Temporary Internet Files

Linux系统取证

#xwd-display localhost:0 –root >screen.xwd

内存信息

网络连接

端口/进程…

端口/进程…

进程信息

需要先做镜像 然后 对镜像操作

文件系统

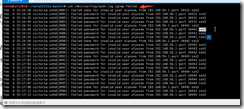

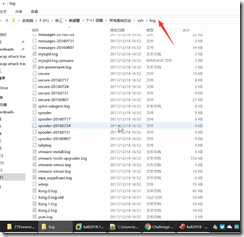

日志文件 #大部分时候会提供日志文件

去年的题

SSH日志 里面l登陆日志 log / secure

有可能是攻击者的爆破

实例分析

fk 不早说

cat var/log/dmesg

制作profile文件-》去谷歌上找debian 5.0 的profile下

python vol.y –info 看帮助

注意版本x86还x64

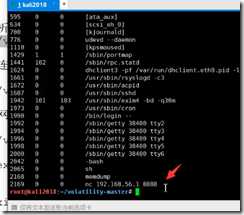

奇怪的进程。#老师说

然后看网络情况

这个ip很不简单

scp复制

看一下邮件日志