仅供学习!切勿用作非法用途!

项目地址

https://github.com/gophish/gophish

搭建过程

cd gophish-v0.11.0-linux-64bit/

vim config.json

修改管理页面侦听地址与端口(admin_server为管理页面,phish_server为钓鱼页面):

- 运行

chmod +x gophish

nohup ./gophish &

# 后台运行并且不挂起

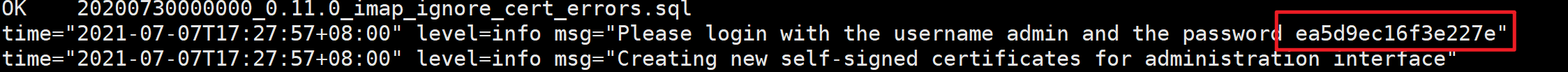

生成管理密码:

访问管理页面:

https://x.x.x.x:60001,使用admin+上面生成的随机密码登录,并修改密码:

访问钓鱼页面:

http://x.x.x.x

正常情况(因为还没有配置):

功能介绍

- Sending Profiles发件策略

- Landing Pages钓鱼页面

- Email Templates邮件模板

- Users & Groups用户和组

- Campaigns钓鱼事件

- Dashboard仪表板

Sending Profiles 发件策略

点击

创建一个策略:

创建一个策略:

点击

发送测试邮件验证smtp是否验证通过:

发送测试邮件验证smtp是否验证通过:

成功发送邮件:

最好的方式是使用自己的服务器,申请近似域名,搭建邮件服务器来发件。

Landing Pages 钓鱼页面

Email Templates 钓鱼邮件模板

重点:

邮件内的钓鱼地址要写成:

{{.URL}}

的形式,gopish发送邮件的时候会识别替换。

否则会出现404 page not found的情况。

如:

<a href="{{.URL}}">https://www.360.cn/</a>

Users & Groups 用户和组

Campaigns 钓鱼事件

如果没有指定时间,点击launch就会立即发送钓鱼邮件:

Dashboard 仪表板

注意这是统计的所有钓鱼事件概览,如果要看单次钓鱼事件点击钓鱼事件后面的查看结果:

静态文件

放入目录:/gophish-v0.11.0-linux-64bit/static/endpoint/1.txt

访问地址:http://127.0.0.1/static/1.txt

演示

伪造某校登录界面(遇到js加载html的情况可以使用Save Page WE插件):

发给好友测试

橙色代表打开了邮件,红色代表已经提交了:

查看已经提交的密码:

可以看见详细统计:

参考

https://blog.csdn.net/qq_42939527/article/details/107485116

仅供学习!切勿用作非法用途!

版权声明:本文为qq_44874645原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接和本声明。