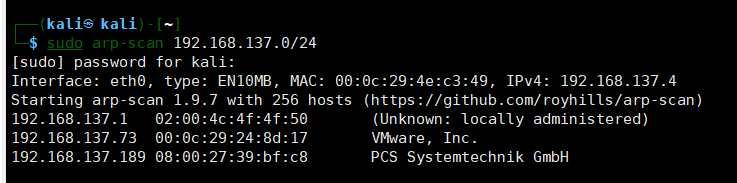

IP地址发现

端口扫描

尝试访问192.168.137.189,看到如下界面:

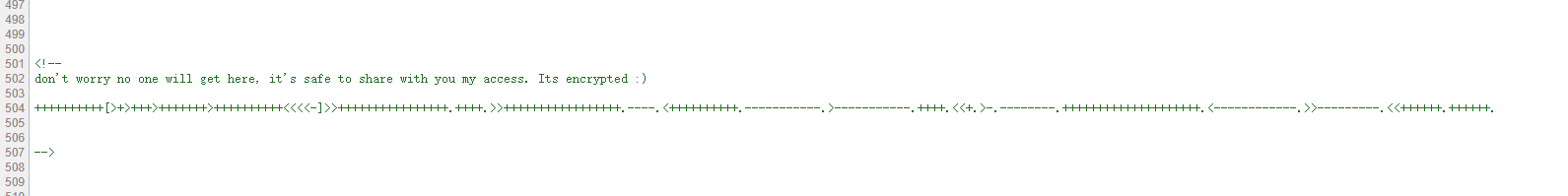

通过查看源代码可以看到

++++++++++[>+>+++>+++++++>++++++++++<<<<-]>>++++++++++++++++.++++.>>+++++++++++++++++.----.<++++++++++.-----------.>-----------.++++.<<+.>-.--------.++++++++++++++++++++.<------------.>>---------.<<++++++.++++++.

通过在以下站点进行解密(brainfuck编码)

解密结果为:.2uqPEfj3D<P’a-3

路径扫描

通过访问http://192.168.137.189/manual/

同时,根据端口扫描的结果查看得知,该设备开放了SMB服务,因此可以借助enum4linux搜集大量信息:

enum4linux 192.168.137.189

可以看到获得用户名cyber,结合端口扫描的结果,使用密码.2uqPEfj3D<P’a-3进行登录。

用户登录

通过对该页面进行熟悉,得知该页面可以直接执行命令

执行命令获取第一个flag

提权

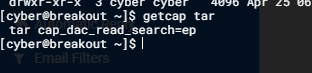

通过观察发现,该目录下还有一个文件tar,顺便查看该文件的权限,该文件可以运行。

大神请忽略var文件夹和pass.tar

同时,采用getcap查看该文件权限:

发现该执行文件可以读取文件,于是就找啊找。。。。。。

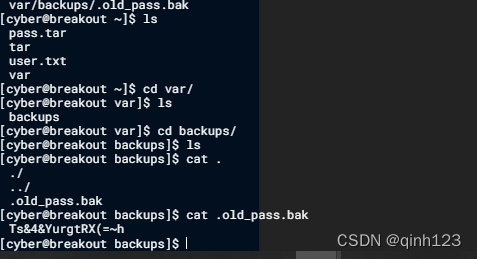

在/var/backups下发现了一个文件.old_pass.bak

于是,一个思路产生了。

注意:打包的时候一定要用./tar。

同时,获得了root密码

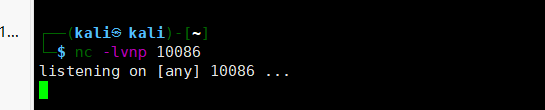

在此,没有办法su提权,于是,需要反弹shell

结束这坎坷的旅程。。。

版权声明:本文为qinh123原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接和本声明。