前言

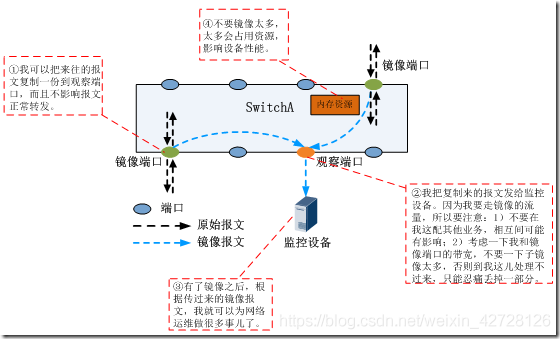

最近多家用户报告相继中毒,通过对区级用户网络抓包分析后发现三级网内存在多种类型病毒,下面介绍局域网中如何通过设置镜像端口抓包流量通过Wireshark分析几种目前常见的病毒类型。

0x00 华为交换机镜像设置端口抓包

1、 全局模式下指定一个镜像端口

observe-port 1 interface g 0/0/4

2、指定一个监测端口

int g 0/0/5

port-mirroring to observe-port 1 outbound

inbound是服务器到内交换机的流量,outbound是交换机到服务器的流量

0x01 H3C 交换机配置

Mirroring group 1 local

Mirroring port g1/0/1(镜像端口)

0x02

1、在指定的端口上接入一台PC或者服务器,此网络口不做IP设置

2、Wireshark抓包

0x03 虚拟机、VLAN 设置镜像端口

1、在交换机上设置一个监测端口

Monitor port(监听口) //H3C交换机 配置

observe-port 1 interface G 0/0/4 //华为交换机配置

2、根据IP地址判断其所在的VLAN,在VLAN下配置

int vlan 20

mirroring to observe-port 1 inbound

3、在指定的端口上接入一台PC或者服务器,此网络口不做IP设置

4、Wireshark抓包

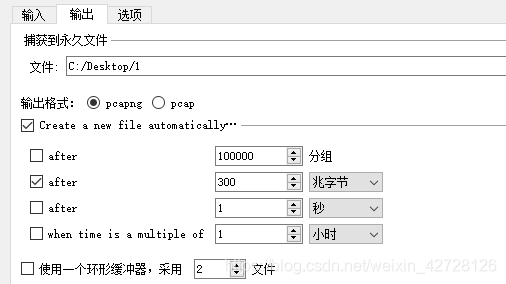

0x04 Wireshark 端口抓包设置

捕获-选项:

①抓包的端口开启混杂,缓存100

②设置路径和报文大小

③ 打开抓取30分钟后的报文文件进行病毒过滤查询

0x05 WireShark 病毒过滤语句

eth开头到结尾修改你的服务器信息复制到wireshark过滤器中过滤

[高] H-WORM

king.servemp3.com

eth.addr == 做镜像的服务器MAC地址 and !(ip.dst == 做镜像的服务器IP地址) and dns.qry.name matches servemp3

[高] Ramnit蠕虫

eth.addr == 做镜像的服务器MAC地址 and dns.qry.name == fget-career.com

eth.addr == 做镜像的服务器MAC地址 and dns.qry.name == suewyllie.com

eth.addr == 做镜像的服务器MAC地址 and !(ip.dst == 做镜像的服务器IP地址) and ((dns.qry.name matches fget-career) or (dns.qry.name matches suewyllie.com))

[高] WannaCry_attack

www.iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com

iuqerfsodp9ifjaposdfjhgosurijfaewrwergwff.com

www.iuqerfsodp9ifjaposdfjhgosurijfaewrwergwff.com

eth.addr == 做镜像的服务器MAC地址 and !(ip.dst == 做镜像的服务器IP地址) and dns.qry.name matches iuqerfsodp

[高] 驱动人生后门

beahh.com

abbny.com

haqo.net

oo.beahh.com

ii.haqo.net

p.abbny.com

eth.addr == 做镜像的服务器MAC地址 and !(ip.dst == 做镜像的服务器IP地址) and ((dns.qry.name matches beahh) or (dns.qry.name matches abbny) or (dns.qry.name matches haqo))

eth.addr == 做镜像的服务器MAC地址 and ((dns.qry.name matches beahh) or (dns.qry.name matches abbny) or (dns.qry.name matches haqo))

[中] Andromeda僵尸网络

buy1.*.ru

eth.addr ==做镜像的服务器MAC地址 and !(ip.dst == 做镜像的服务器IP地址) and ((dns.qry.name matches buy1) or (dns.qry.name matches morphed))

[中] CryptInject木马

v.beahh.com

eth.addr ==做镜像的服务器MAC地址 and !(ip.dst == 做镜像的服务器IP地址) and dns.qry.name matches beahh

[中] Crypt木马

rl1.w7q.net

eth.addr == 做镜像的服务器MAC地址 and !(ip.dst == 做镜像的服务器IP地址) and dns.qry.name matches w7q

[中] Expiro病毒

dewpoint-eg.com

eth.addr == 做镜像的服务器MAC地址 and !(ip.dst == 做镜像的服务器IP地址) and dns.qry.name matches dewpoint

[中] Mimikatz

pp.abbny.com

o.beahh.com

i.haqo.net

类似 驱动人生后门

[中] Sality感染型病毒

ilo.brenz.pl

padrup.com

eth.addr ==做镜像的服务器MAC地址 and !(ip.dst == 做镜像的服务器IP地址) and ((dns.qry.name matches brenz) or (dns.qry.name matches padrup))

[中] 其他

iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com

a.diphon4egalaxyblack42.com

a.eiphon5egalaxyblack42.com

download.3721.com

eth.addr == 做镜像的服务器MAC地址 and !(ip.dst == 做镜像的服务器IP地址) and ((dns.qry.name matches black42) or (dns.qry.name matches 3721))

[中] 飞客蠕虫

ffwqdfvn.ws

gtondqoj.cn

hvvknd.ws

mxsjffkn.cn

sipfeakd.cn

sjlbkdxad.cn

tzdcquavcel.ws

wlfih.ws

zndujppzzmn.com

ejhsuqt.ws

eth.addr == 做镜像的服务器MAC地址 and !(ip.dst == 做镜像的服务器IP地址) and ((dns.qry.name matches ws) or (dns.qry.name matches sjlbkdxad) or (dns.qry.name matches mxsjffkn) or (dns.qry.name matches sipfeakd) or (dns.qry.name matches gtondqoj))

[低] 老裁缝激活工具

w7q.net

类似 Crypt木马

eth.addr == 做镜像的服务器MAC地址 and !(ip.dst == 做镜像的服务器IP地址) and ((dns.qry.name matches servemp3) or (dns.qry.name matches buy1))

0x06 驱动人生后门&挖矿病毒手工清除代码

@echo off

mode con: cols=85 lines=35 & color 0a

title 挖矿病毒手工清除工具

:: 软件名称

echo -------------------------------------------

echo -------------------------------------------

echo 本工具制作于2020年4月23日

echo 请按照提示一步一步操作

echo 操作完毕后安装防病毒

echo -------------------------------------------

echo -------------------------------------------

:menu

echo.

echo.

echo [1] 删除病毒文件

echo [2] 删除病毒计划任务和病毒服务

echo [3] 删除注册表

echo [4] 删除防火墙规则

echo [5] 删除病毒设置的端口转发的设置

echo [0] 退出

echo.

:menu1

set source=:

set /p source= 请输入要进行操作的选项:

set "source=%source:"=%"

:: 上面这句为判断%source%中是否存在引号,有则剔除。

if "%source%"=="0" exit

if "%source%"=="1" goto 1

if "%source%"=="2" goto 2

if "%source%"=="3" goto 3

if "%source%"=="4" goto 4

if "%source%"=="5" goto 5

:: 选择执行的操作

echo 请输入正确代码

goto menu1

:1

:: 删除病毒文件

wmic process where "name='svchost.exe' and ExecutablePath<>'C:\\WINDOWS\\system32\\svchost.exe'" call Terminate

:: 停止非正常svchost进程,并删除其文件

echo 删除c:\windows\syswow64\drivers\svchost.exe

del c:\windows\syswow64\drivers\svchost.exe /a

del c:\windows\system32\drivers\svchost.exe /a

echo 删除c:\windows\temp\svchost.exe

del c:\windows\temp\svchost.exe /a

echo 删除c:\windows\syswow64\wmiex.exe

taskkill /IM wmiex.exe /F

del c:\windows\syswow64\wmiex.exe /a

del c:\windows\system32\wmiex.exe /a

taskkill /IM taskmgr.exe /F

echo 删除c:\windows\syswow64\drivers\taskmgr.exe

del c:\windows\syswow64\drivers\taskmgr.exe /a

del c:\windows\system32\drivers\taskmgr.exe /a

echo 删除c:\windows\syswow64\svhost.exe

del c:\windows\syswow64\svhost.exe /a

del c:\windows\system32\svhost.exe /a

del c:\windows\temp\m.ps1 /a

echo 病毒文件删除完毕

goto menu

:2

:: 删除计划任务

echo 删除计划任务Drivers

schtasks /Delete /TN Ddrivers /F

echo 删除计划任务WebServers

schtasks /Delete /TN WebServers /F

echo 删除计划任务DnsScan

schtasks /Delete /TN DnsScan /F

echo 删除计划任务\Microsoft\Windows\Bluetooths

schtasks /Delete /TN "\Microsoft\Windows\Bluetooths" /F

echo 计划任务删除完毕

::删除病毒服务Ddriver和webservers

echo 删除服务Driver

sc delete Ddriver

echo 删除服务WebServers

sc delete webservers

echo 病毒服务删除完毕

goto menu

:3

::删除注册表

echo 删除注册表HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\Ddriver;

reg delete HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run /v Ddriver /f

echo 删除注册表HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\WebServers

reg delete HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run /v WebServers /f

echo 注册表删除完毕

goto menu

:4

::删除防火墙规则

echo 删除入站规则名为denny445的规则

netsh advfirewall firewall del rule name=denyy445

echo 删除入站规则名为udp的规则

netsh advfirewall firewall del rule name=udp

echo 删除入站规则名为udp2的规则

netsh advfirewall firewall del rule name=udp2

echo 删除入站规则名为ShareService的规则

netsh advfirewall firewall del rule name=ShareService

goto menu

:5

::删除病毒设置的端口转发的设置

echo 删除65531端口转发

netsh interface portproxy delete v4tov4 listenport=65531

echo 删除65532端口转发

netsh interface portproxy delete v4tov4 listenport=65532

goto menu

注:中勒索病毒后445端口被deny掉,所以没有办法开默认共享

版权声明:本文为weixin_42728126原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接和本声明。