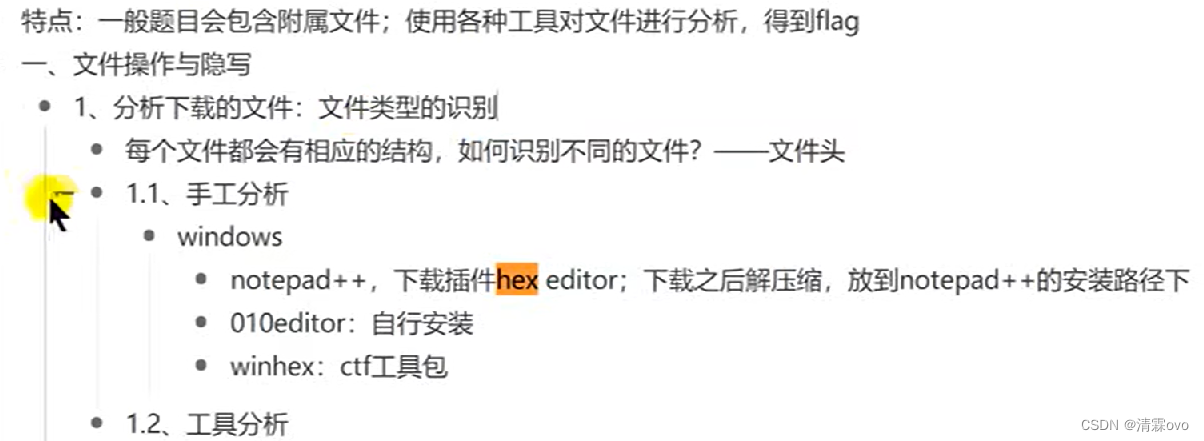

文件操作与隐写

题目可以复制到虚拟机下分析

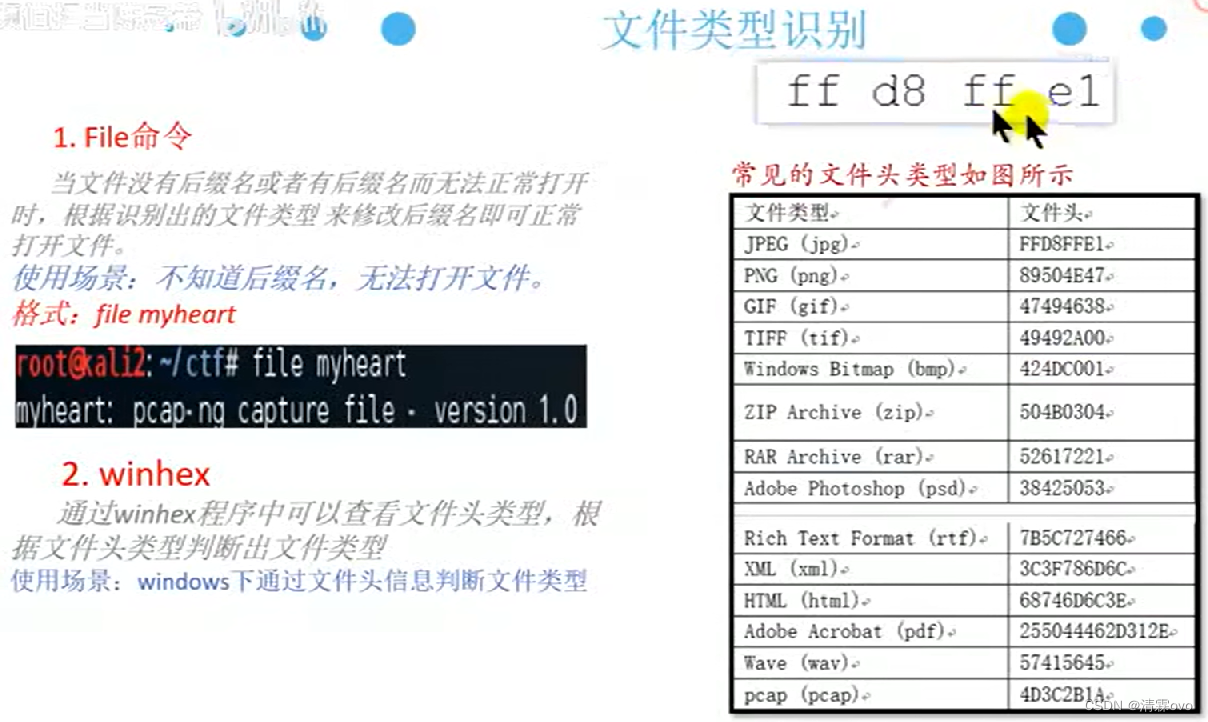

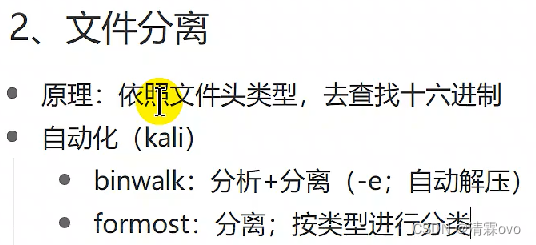

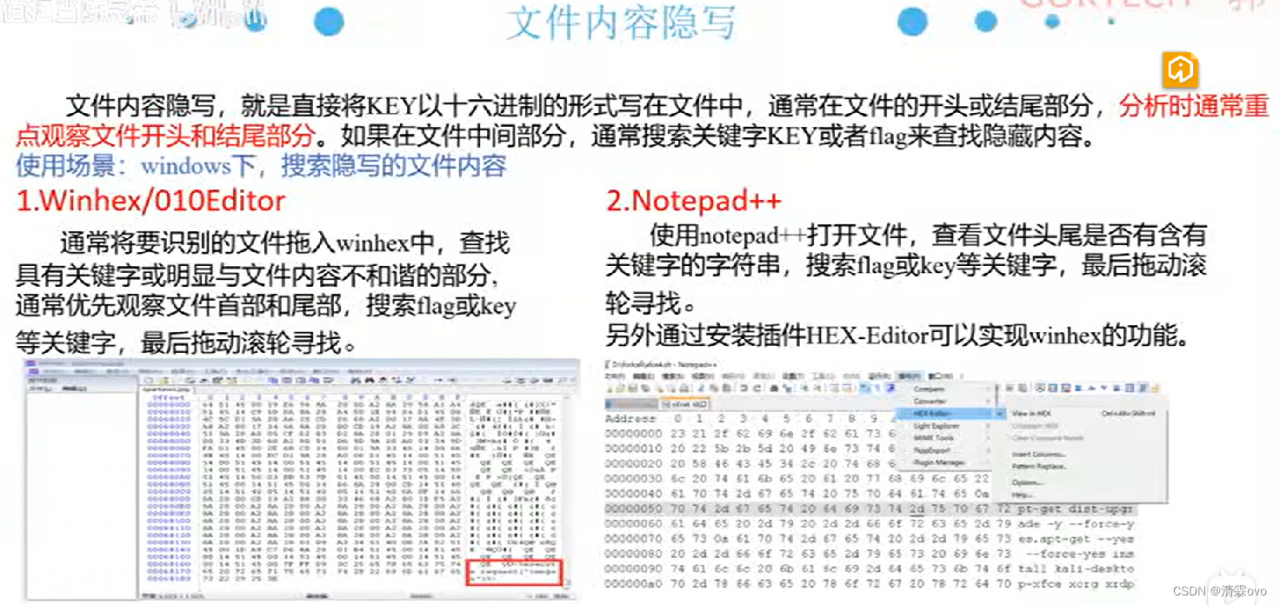

- 用上述工具打开文件,看头部,对应类型

- Linux的 File命令查看类型(自动比对)

后在文件名末尾填上文件类型即可恢复

Kali不能解压zip

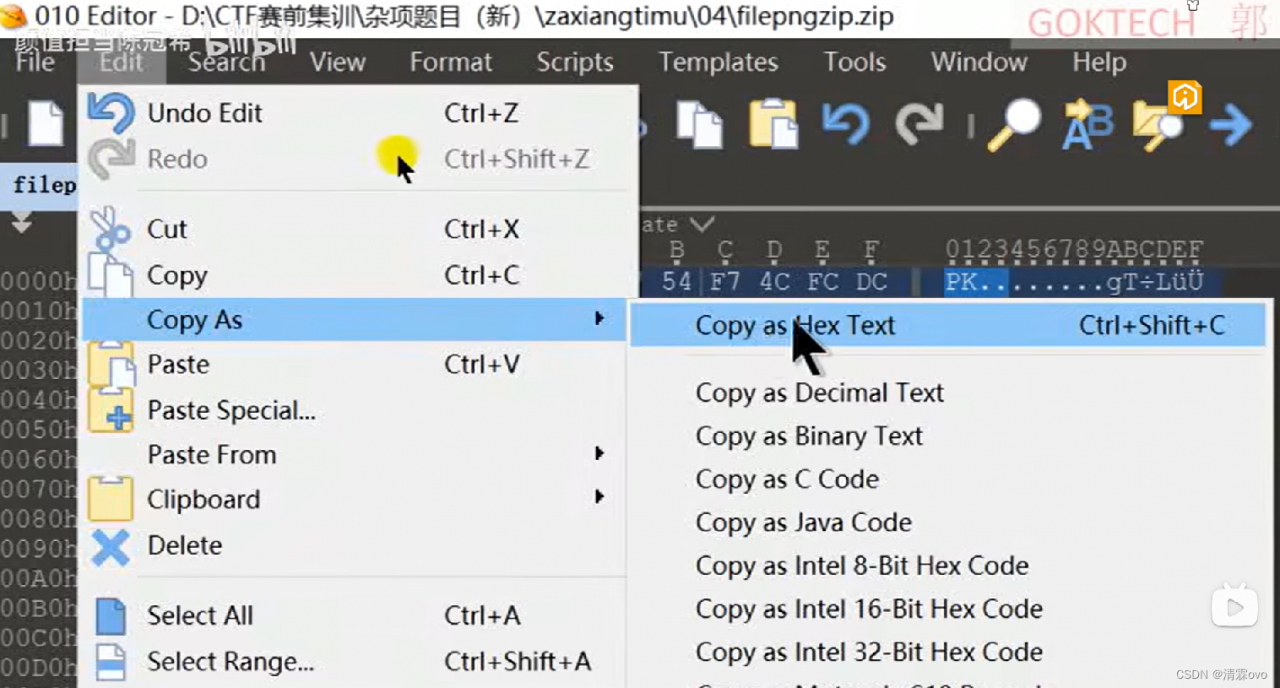

手动填写时默认替换,按键盘上insert 键改为插入模式

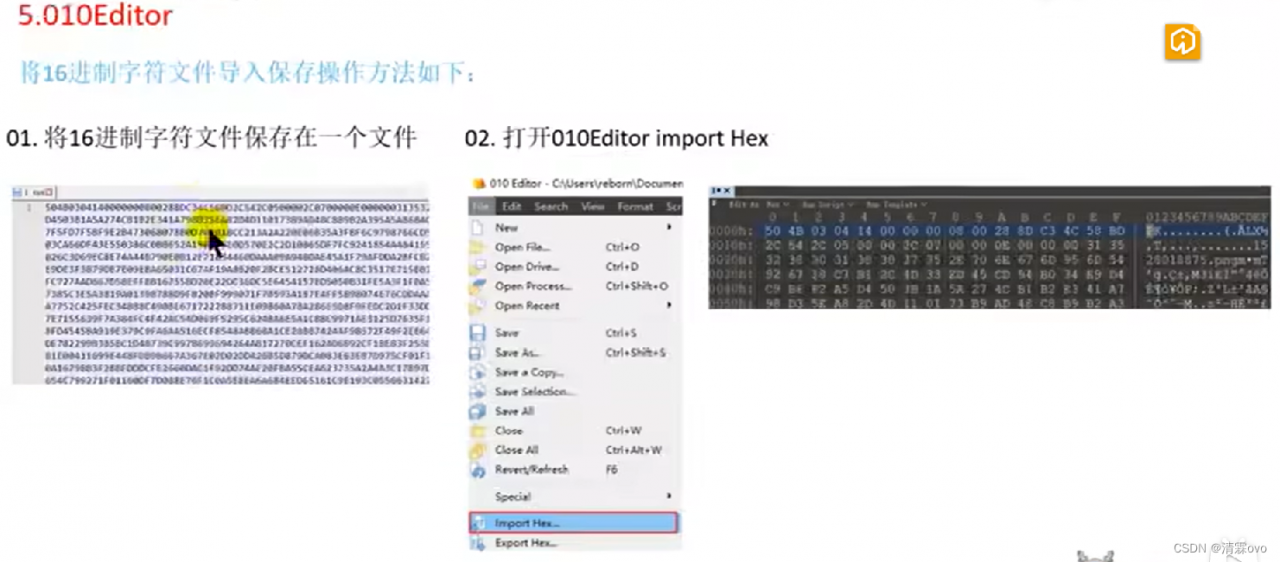

替换时注意: 直接复制16进制打印出的是ASCII,正确操作如下图:

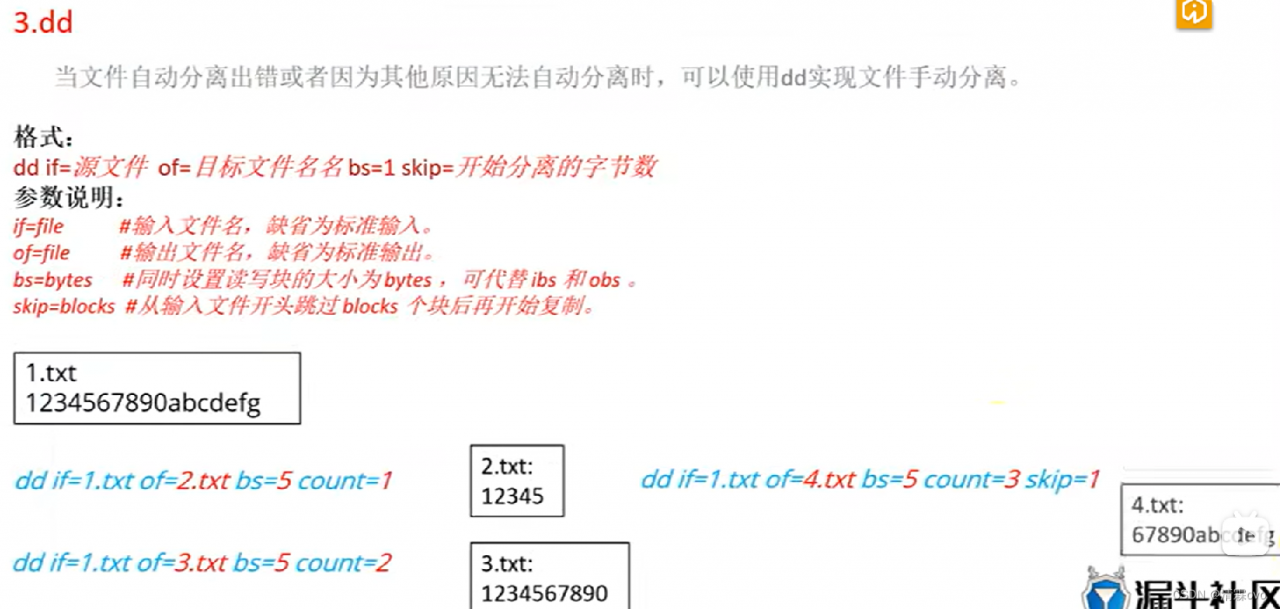

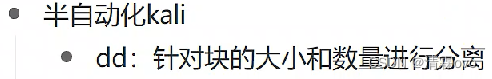

4.txt : Skip=1是跳过第一块后,再取3块 (fg不足bs=5也算1块)

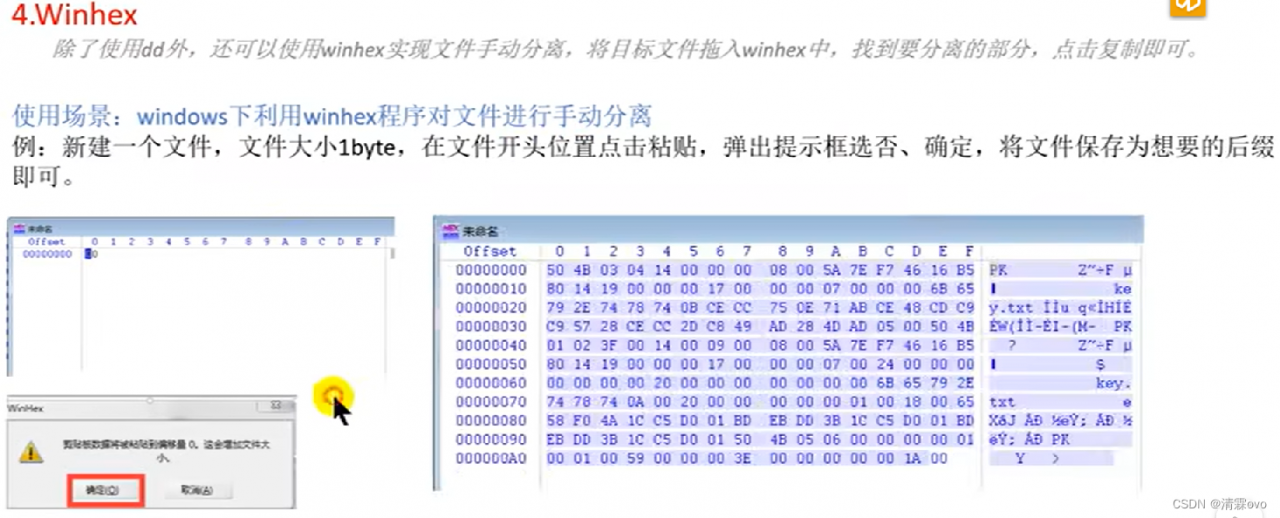

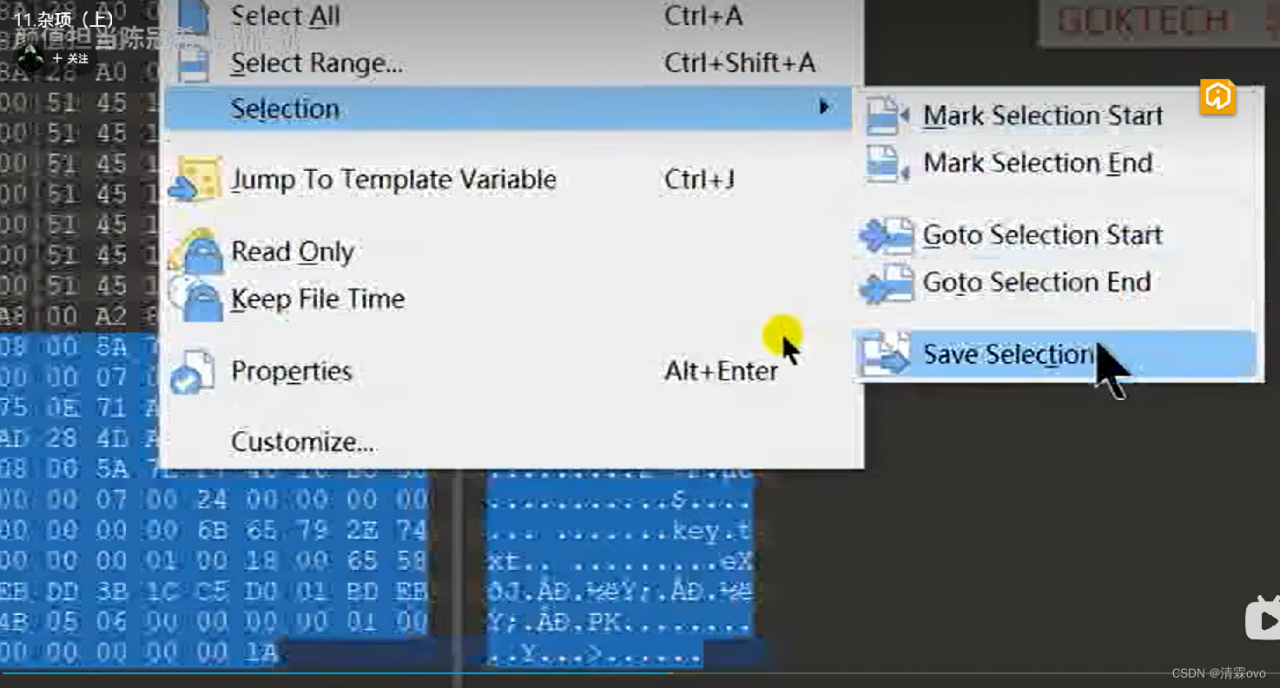

可以手动搜索(Search)文件头,找到起始位置,然后按下图操作进行选择并另存

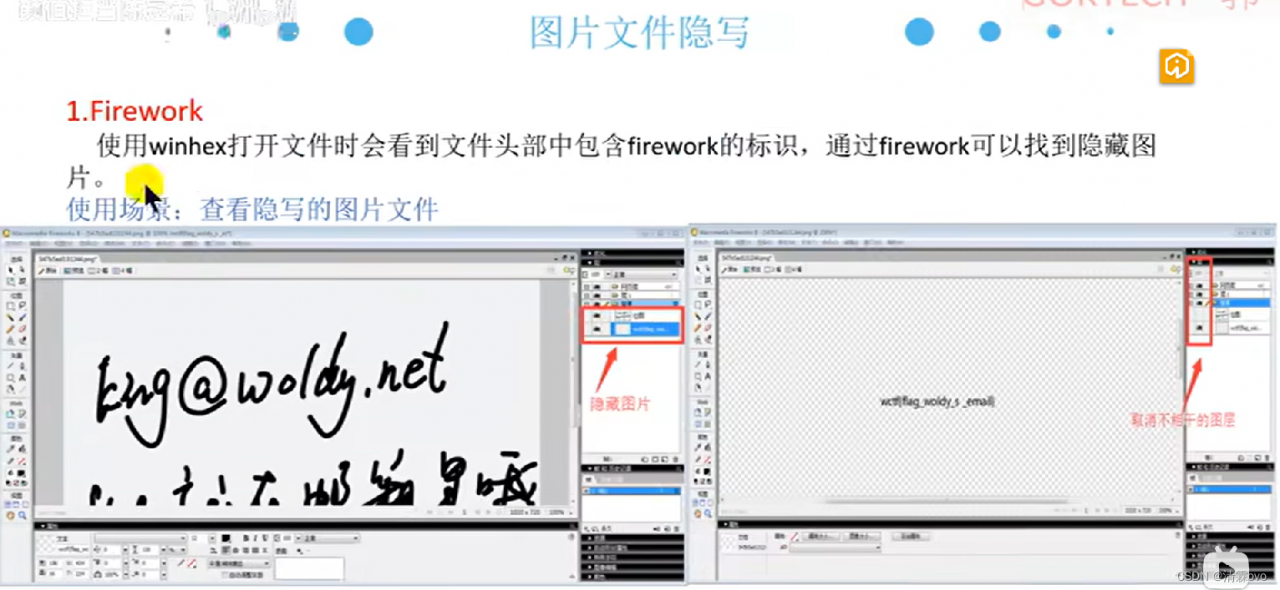

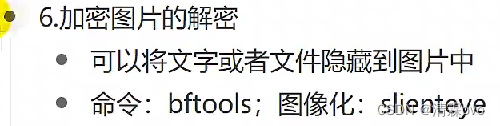

2.图片隐写术

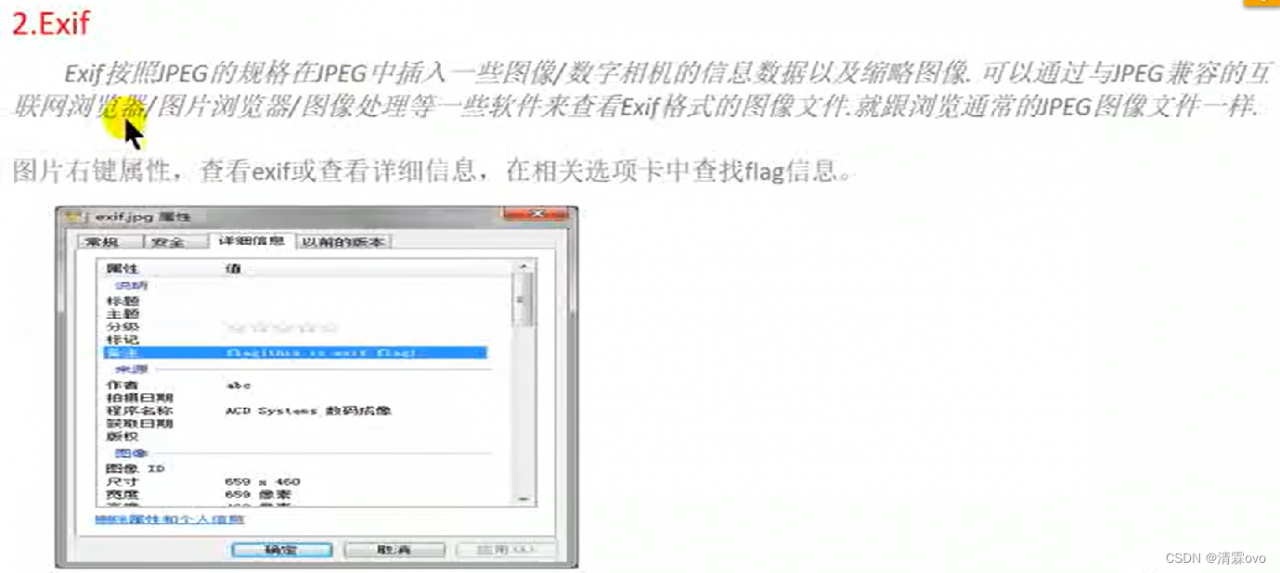

Win下的属性查看详细信息或Linux下的exif 工具,密码可能藏在其中

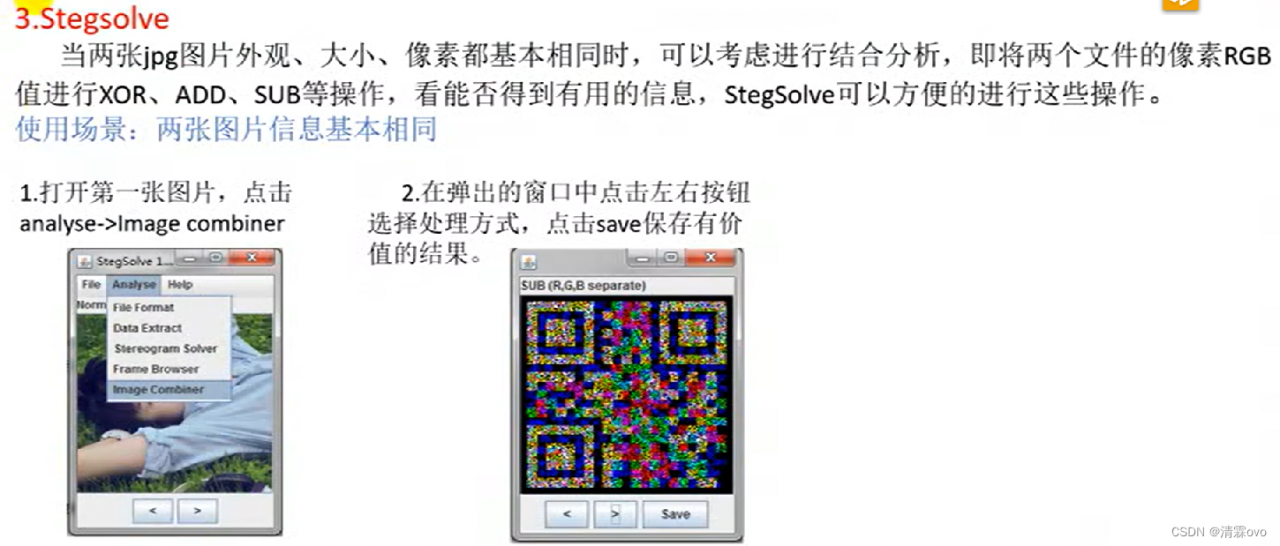

注意两张图的顺序

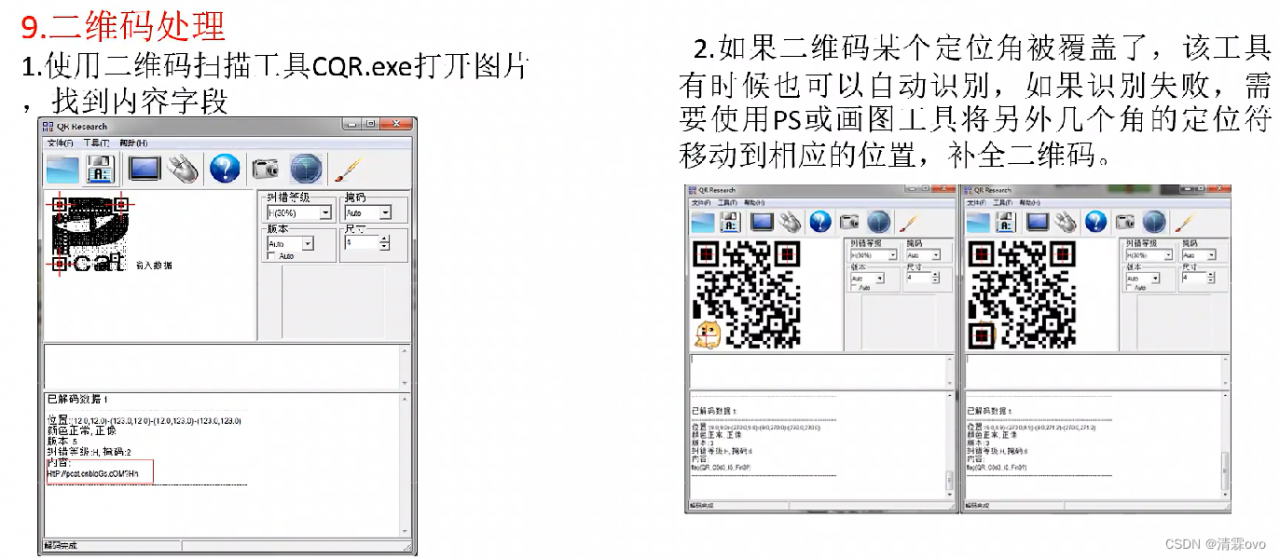

二维码反色:画图工具—选择—全选—反色

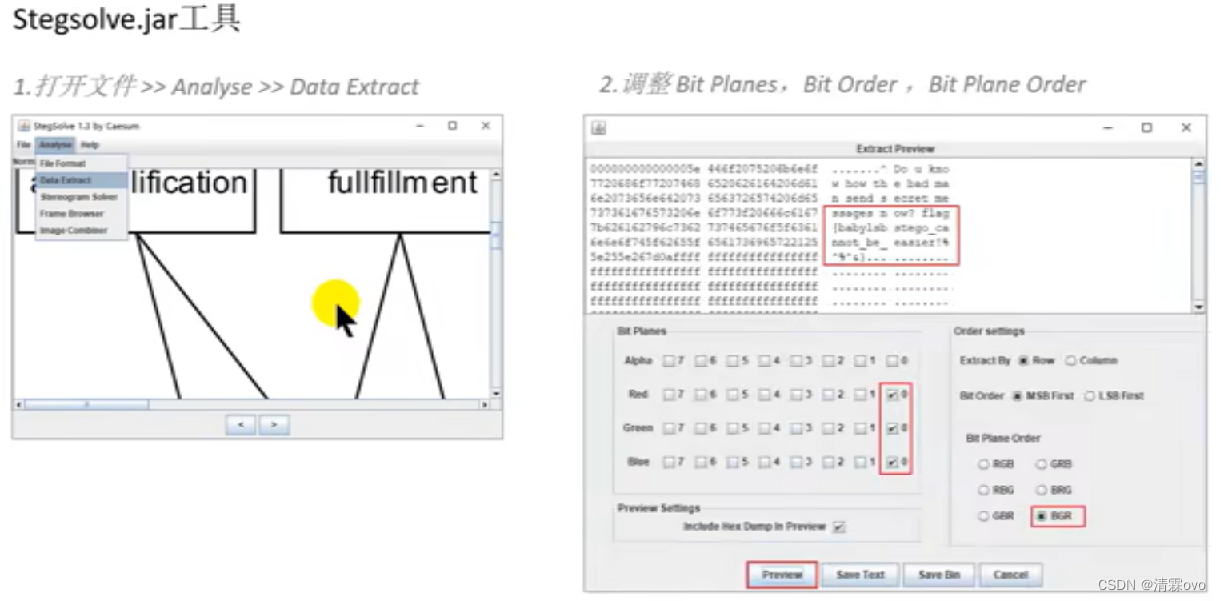

最常用Stegsolve:通道分离、LSB分离、图像对比

Bit Plane Order 都试一遍,flag在Extract Preview中,需手动处理,(去掉十六进制部分和空格,flag没有空格)

需要自己下载

需要自己下载

图片格式转换:右键—画图—文件—另存为—调整保存类型

分析出的文件用工具(notepad++/010Editor)打开

脚本先用notepad++改一下文件名

脚本先用notepad++改一下文件名

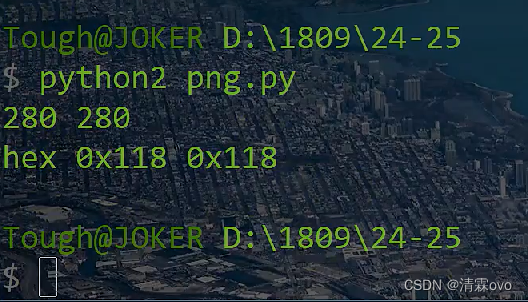

Python2只能运行python2写的脚本,3同

![]()

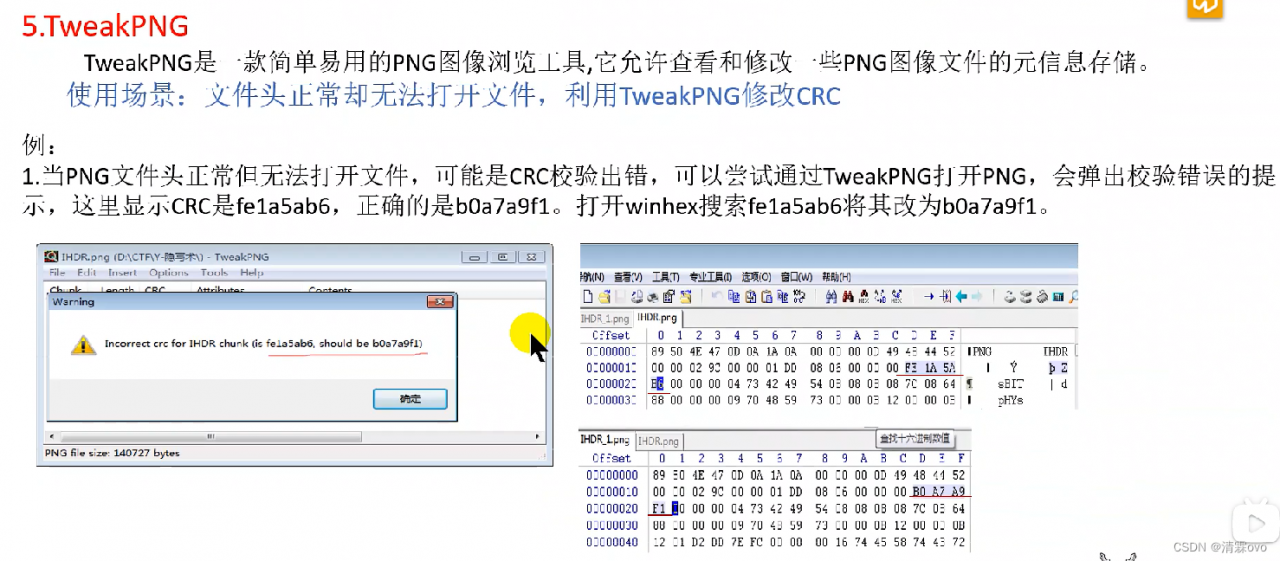

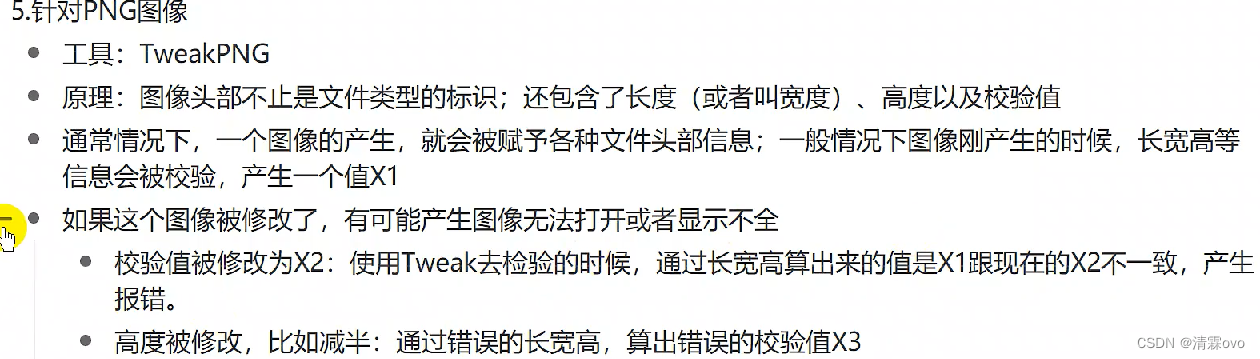

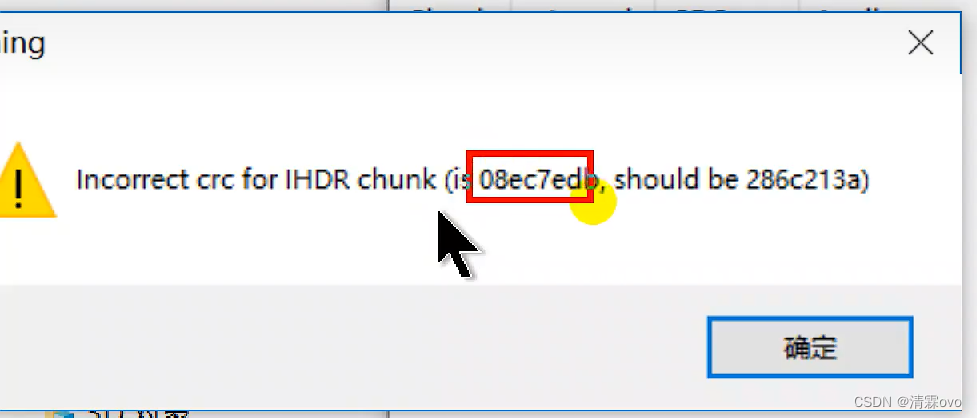

- 拿到图片,用010查看校验值,用tweak打开

有可能校验值被篡改,这时尝试将校验值改正确

若修改后图片仍错误,则判断可能是宽高错误,此时把校验值改回最初值

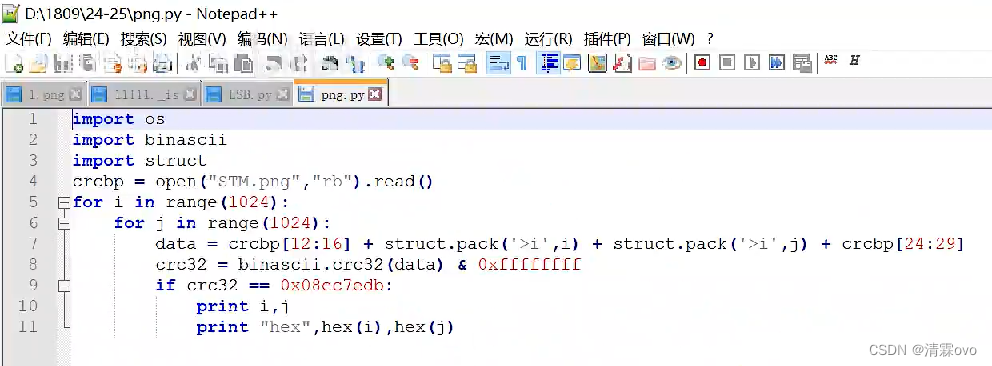

脚本运行后可算出正确宽高 替换掉错误值

替换掉错误值

版权声明:本文为m0_67837149原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接和本声明。