一 SSH登录情况分析

1 wtmp 日志

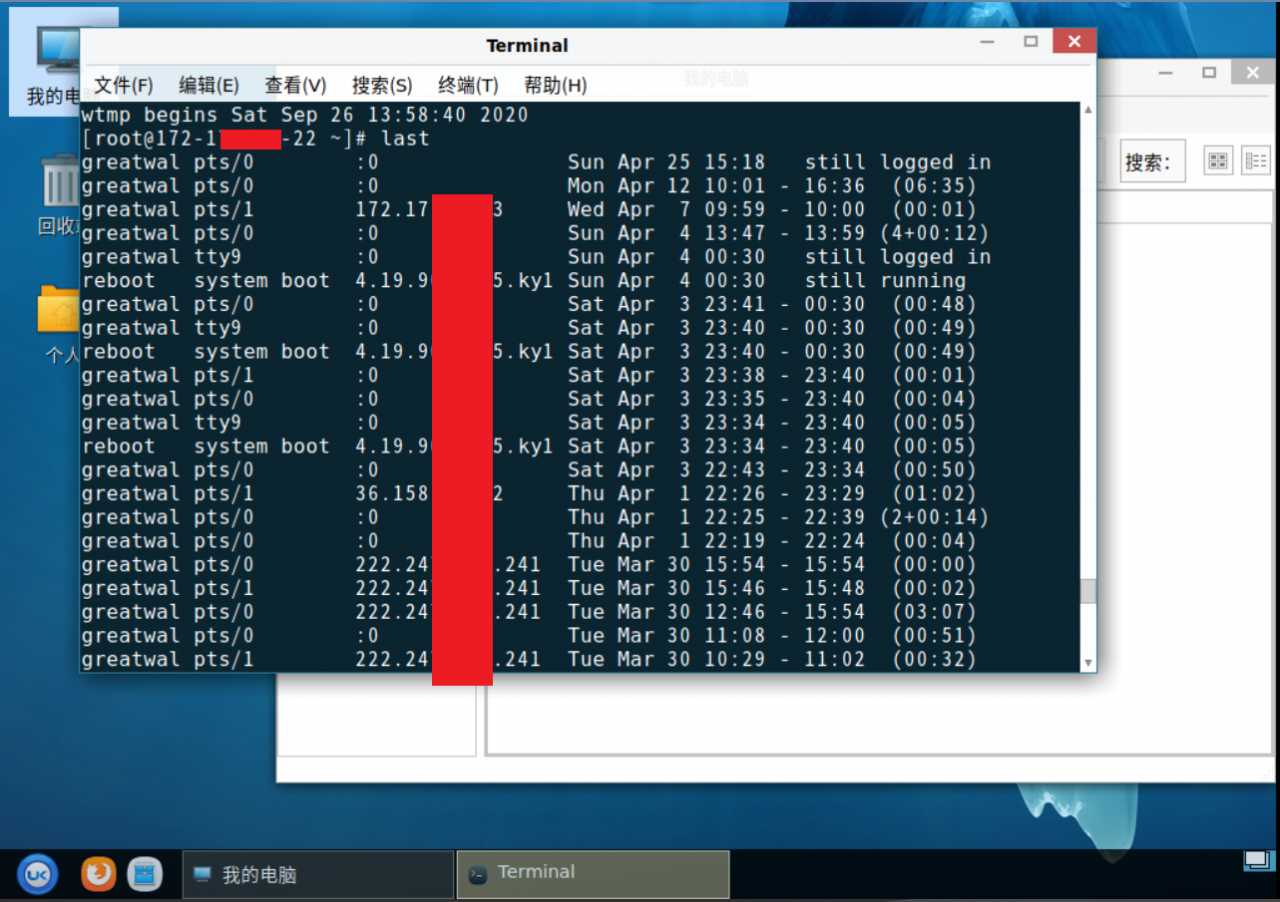

使用 last 命令能够查看 SSH 近期登录成功情况,配合部分参数还能获得更详细的信息,例如登录的时间、IP地址等,通过对这些数据的分析能够知晓是否有异常登录行为:

# last

# last -x -F

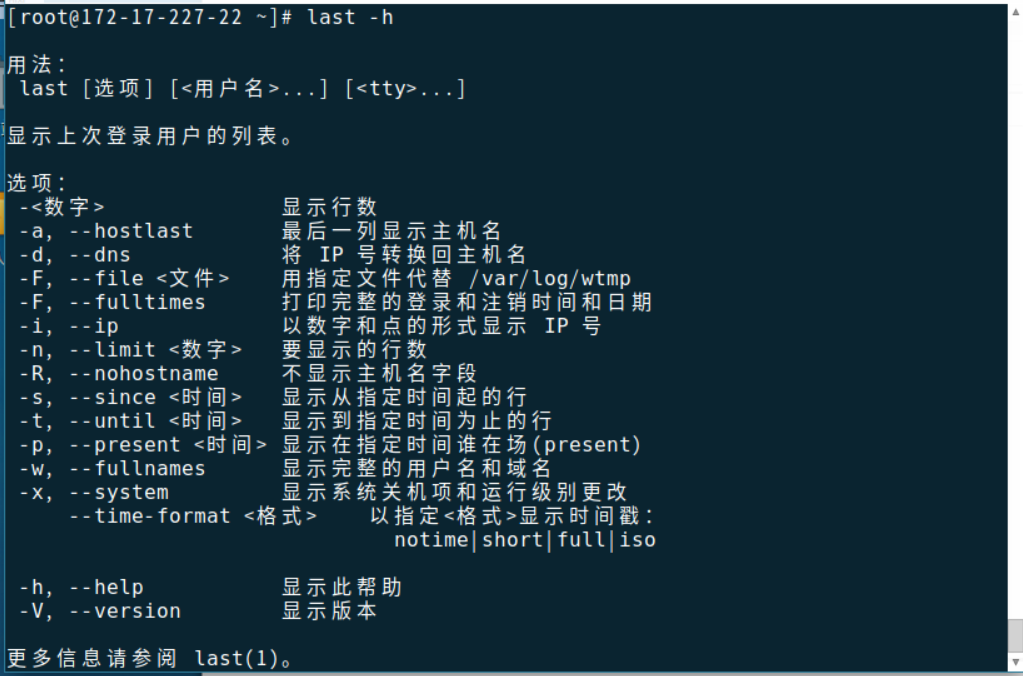

详细参数命令:

2 查看在线用户情况

(1)w 命令用于显示已经登陆系统的用户列表,并显示用户正在执行的指令。单独执行w命令会显示所有的用户,您也可指定用户名称,仅显示某位用户的相关信息。

(2)who am i 显示你的出口IP地址,该地址用于SSH连接的源IP

# who am i

3 SSH登录日志分析

# cat /var/log/secure |more

# less /var/log/secure|grep 'Accepted'

# less /var/log/auth.log|grep 'Accepted' 检查/var/log目录下的 auth.log,如果存在大量异常IP高频率尝试登录,且有成功登录记录(重点查找事发时间段),在微步在线上查询该登录IP信息,如果为恶意IP且与用户常用IP无关,则很有可能为用户弱口令被成功爆破。

/var/log/其他日志说明:

1. /var/log/message 一般信息和系统信息

2. /var/log/secure 登陆信息

3. /var/log/maillog mail记录

4. /var/log/utmp

5. /var/log/wtmp登陆记录信息(last命令即读取此日志)

4 最近新增文件查找

如果是WEB应用类服务器,通常还需要分析是否被上传了webshell、木马等恶意文件,除了用杀毒软件扫描外,还可以使用命令查找近期新增的特定类型文件进行分析是否为恶意文件,例如,查找当前目录下最近30分钟修改的当前目录下的.php文件:

# find . -name '*.php' -mmin -30查找最近24小时修改的当前目录下的.php文件

# find . -name '*.php' -mtime 0查找最近24小时修改的当前目录下的.php文件,并列出详细信息

# find . -name '*.inc' -mtime 0 -ls查找当前目录下,最近24-48小时修改过的常规文件。

# find . -type f -mtime 1查找当前目录下,最近1天前修改过的常规文件。

# find . -type f -mtime +1作者:李凌

本文转自 【中国信创服务社区】

版权声明:本文为m0_46573967原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接和本声明。