安全防护

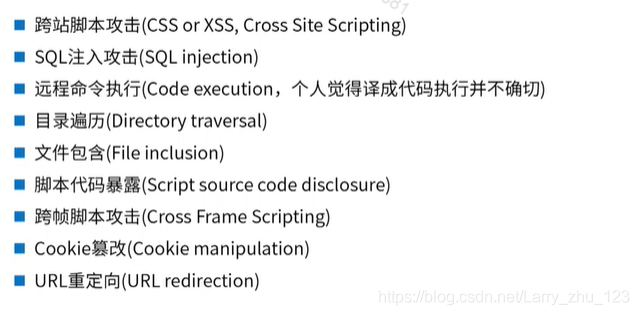

常见的安全问题

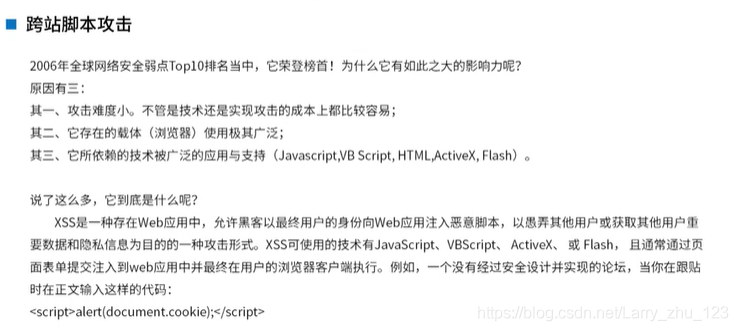

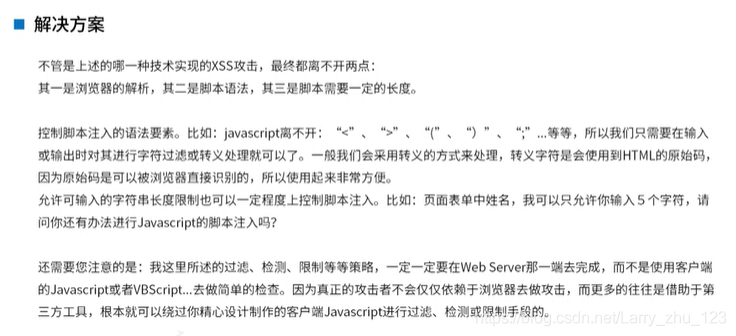

CSS or XSS

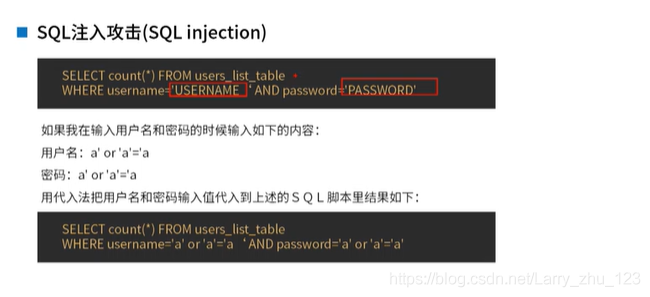

SQL注入

远程命令执行

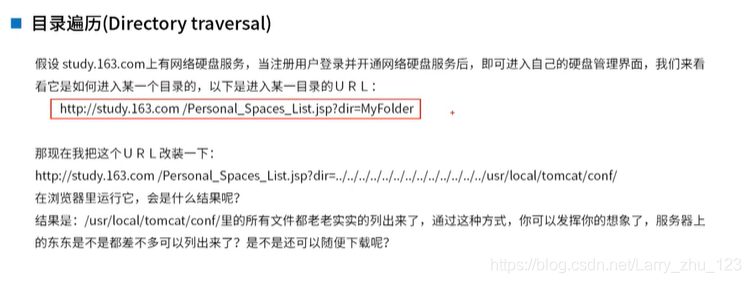

目录遍历

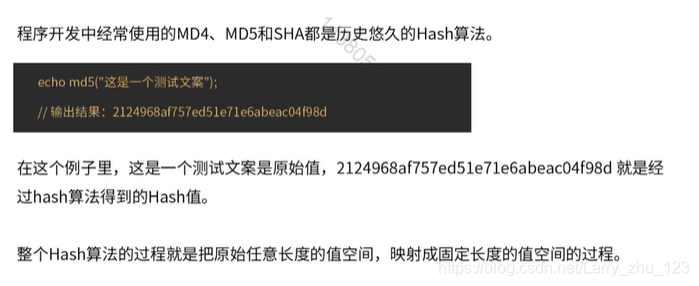

Hash算法与碰撞

hash算法用途

Hash的特点

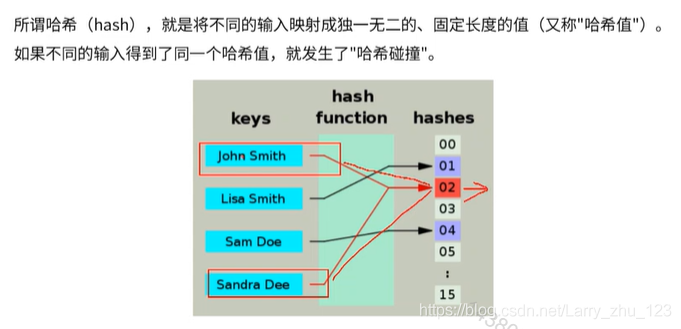

Hash冲突(碰撞)

如何防止哈希碰撞

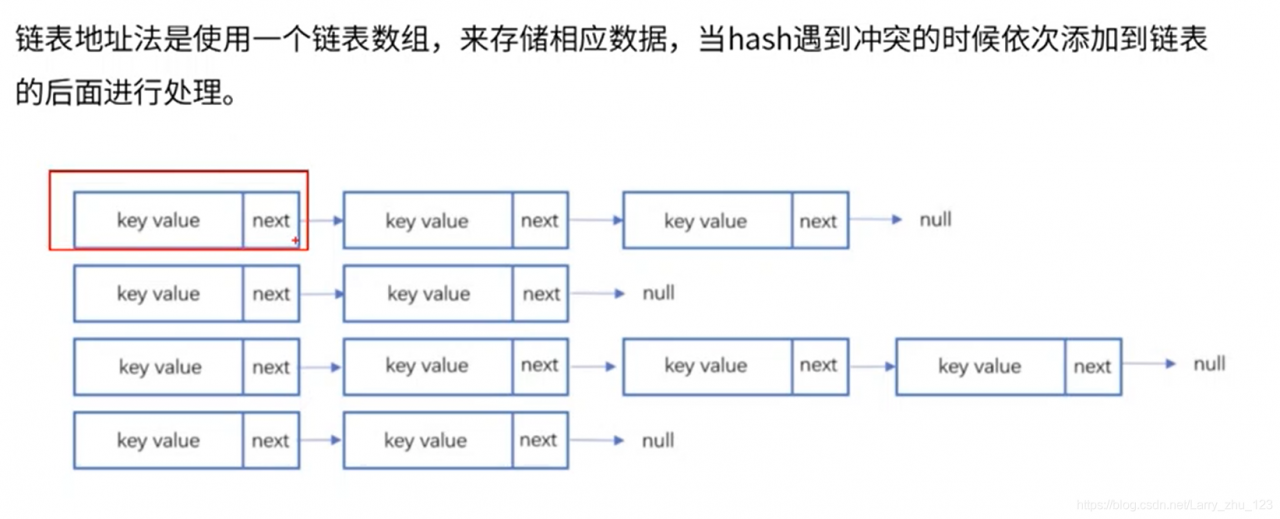

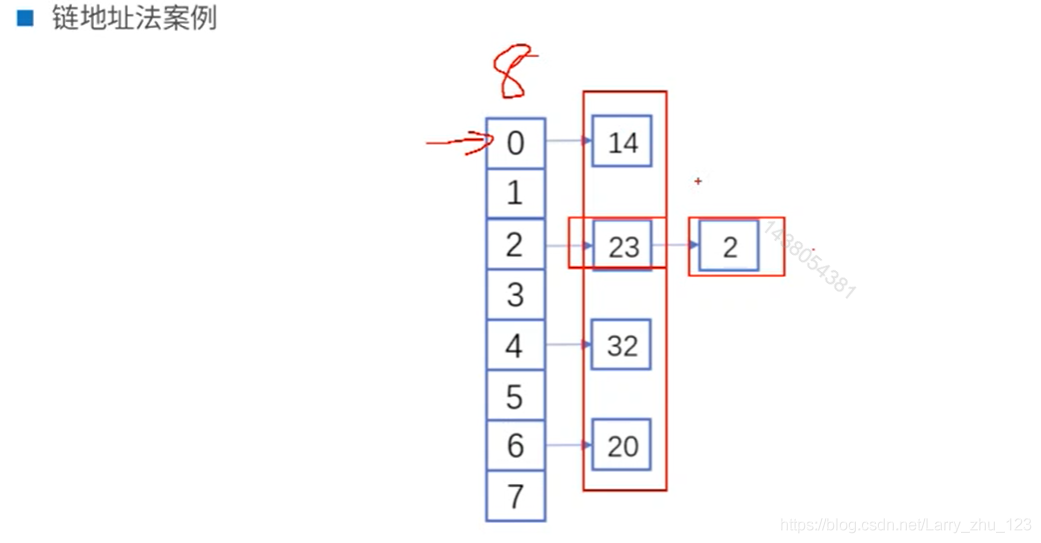

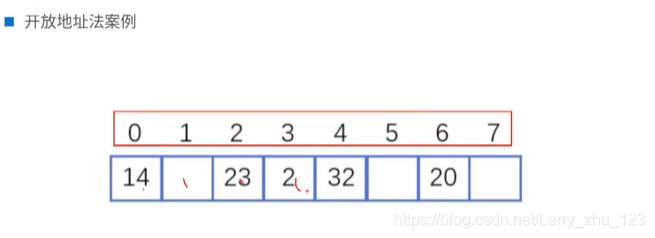

Hash碰撞的解决方案

数字签名 与 数字证书

对称加密

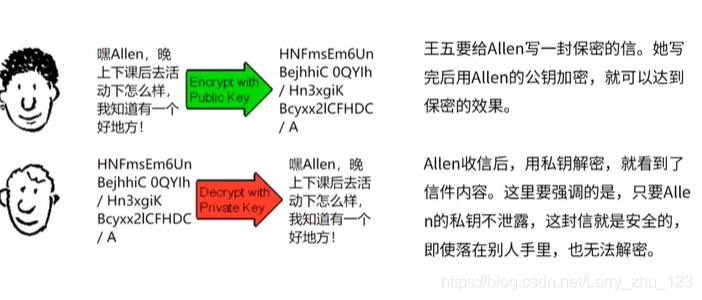

非对称加密

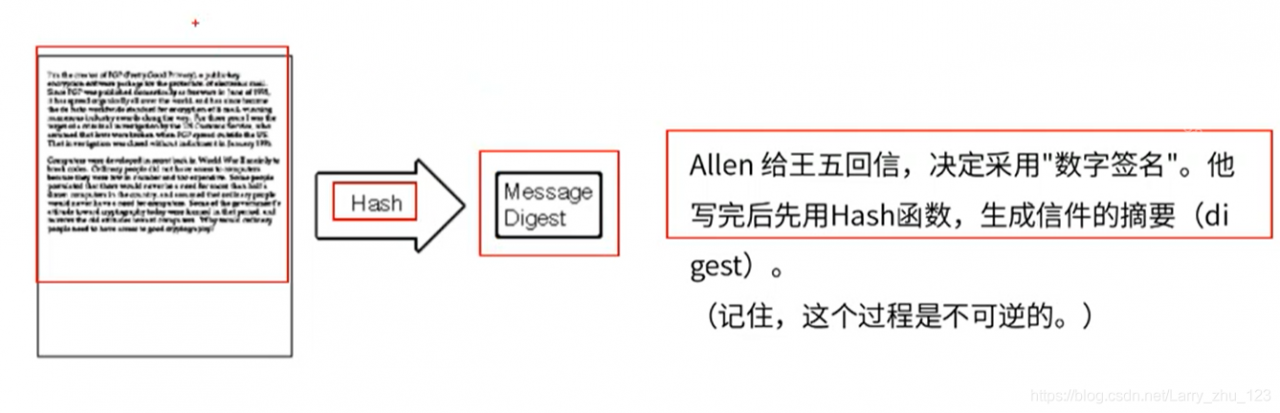

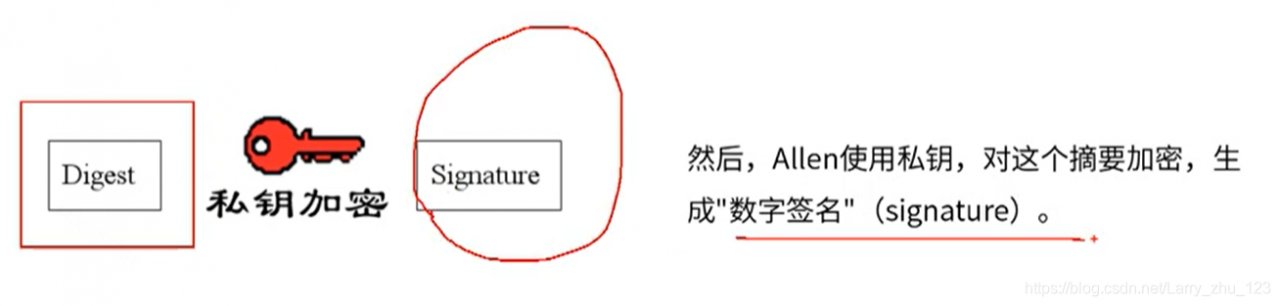

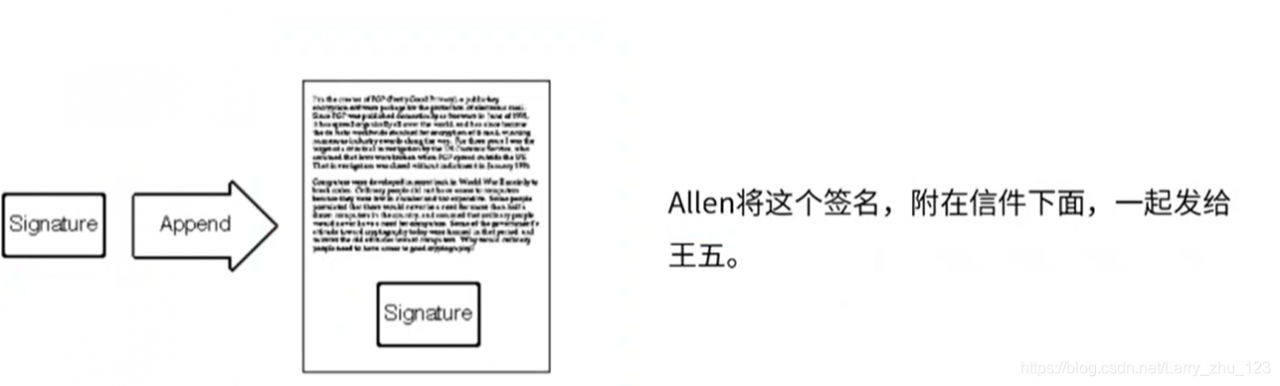

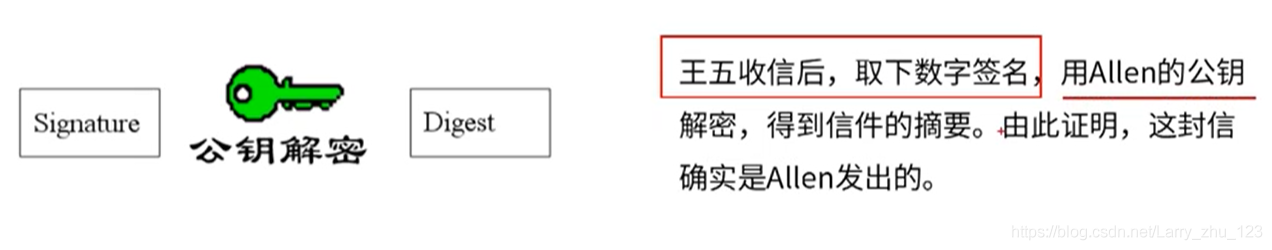

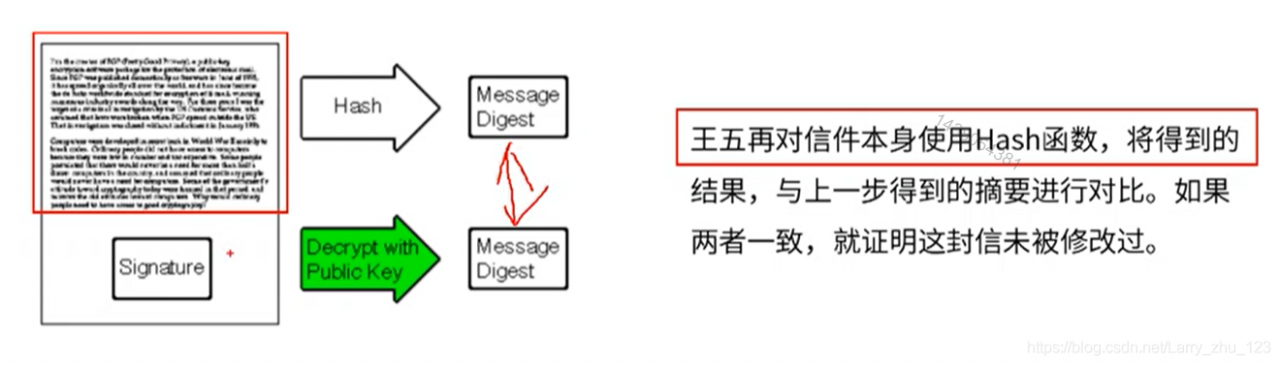

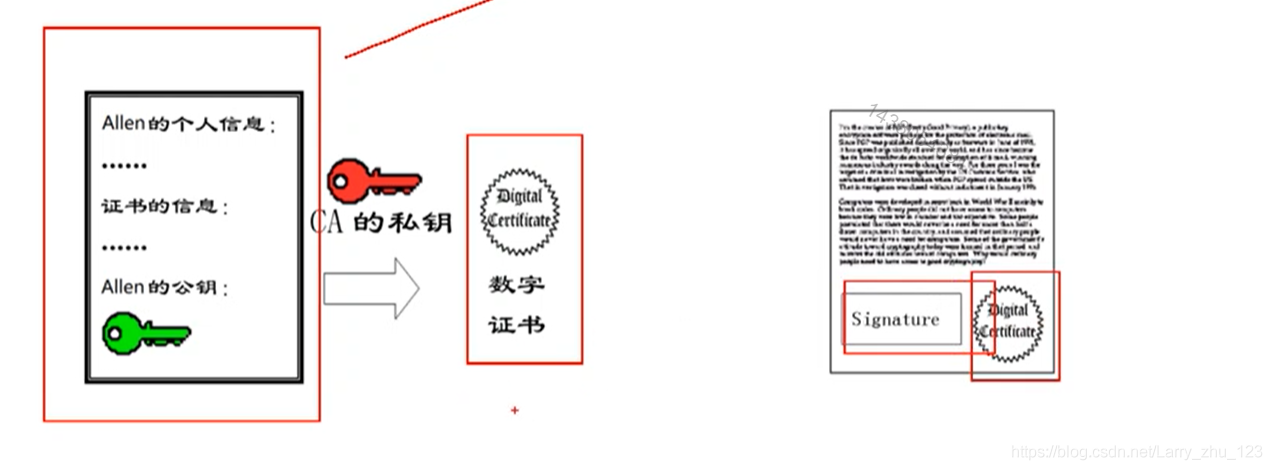

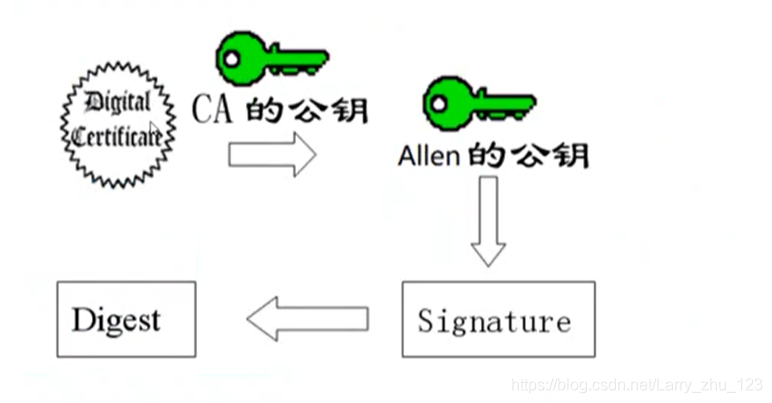

数字签名

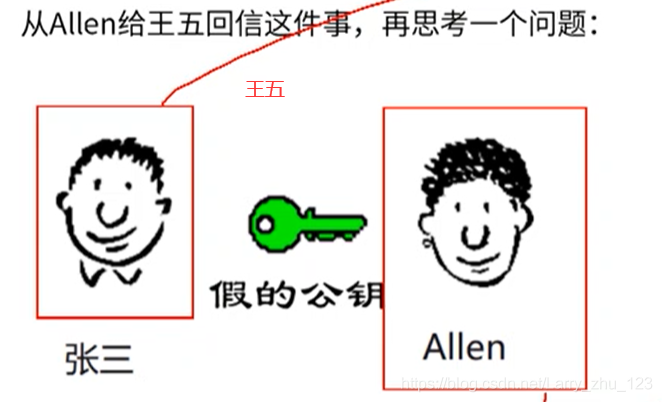

张三将王五的公钥替换成自己的来冒充allen怎么办呢 :–添加CA公钥

请求重放 与 中间人攻击

重放攻击

登录例子

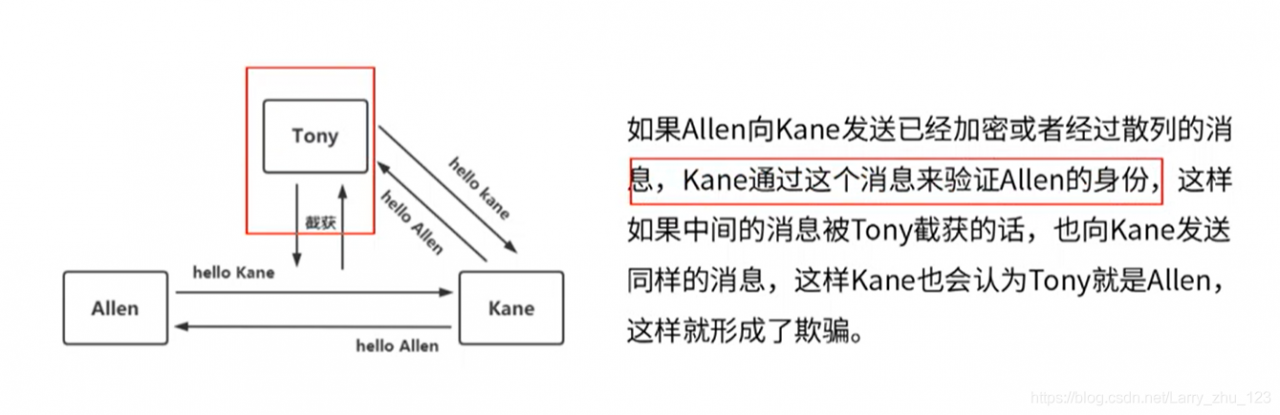

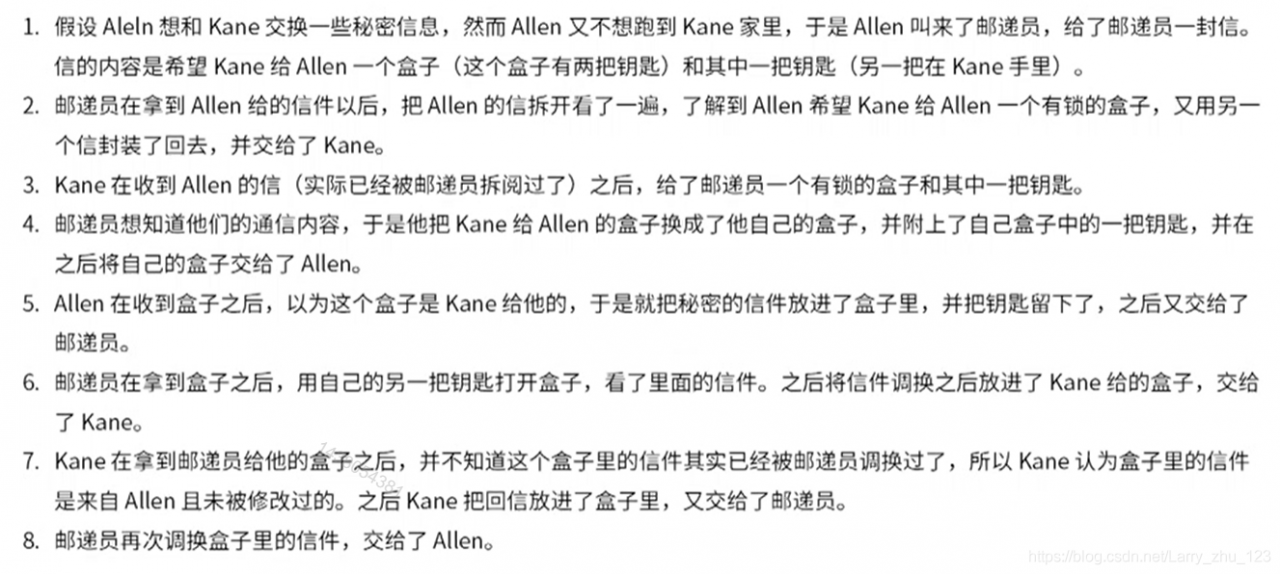

中间人攻击

openId 、 author

认证和授权

web安全协议

OpenID

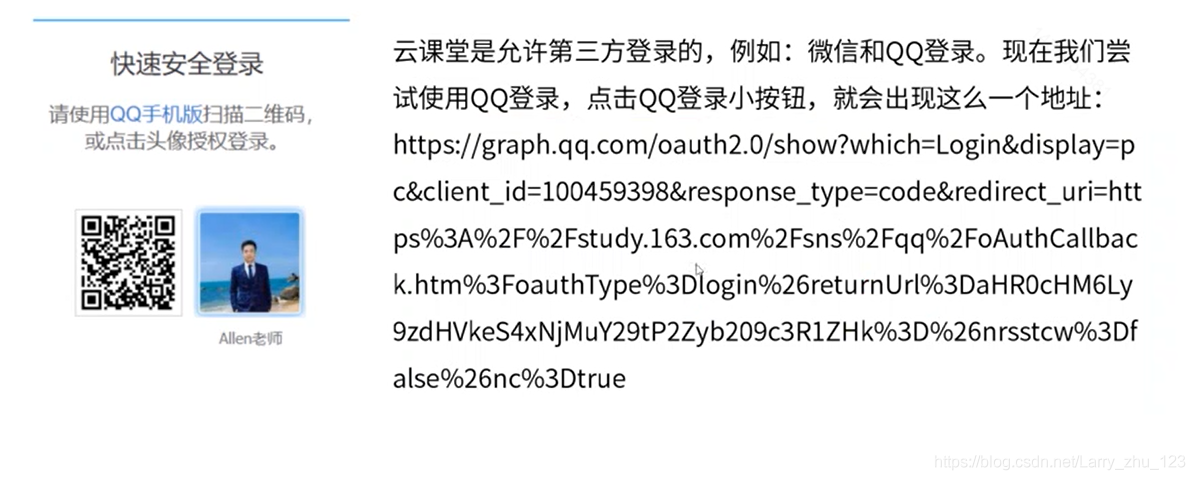

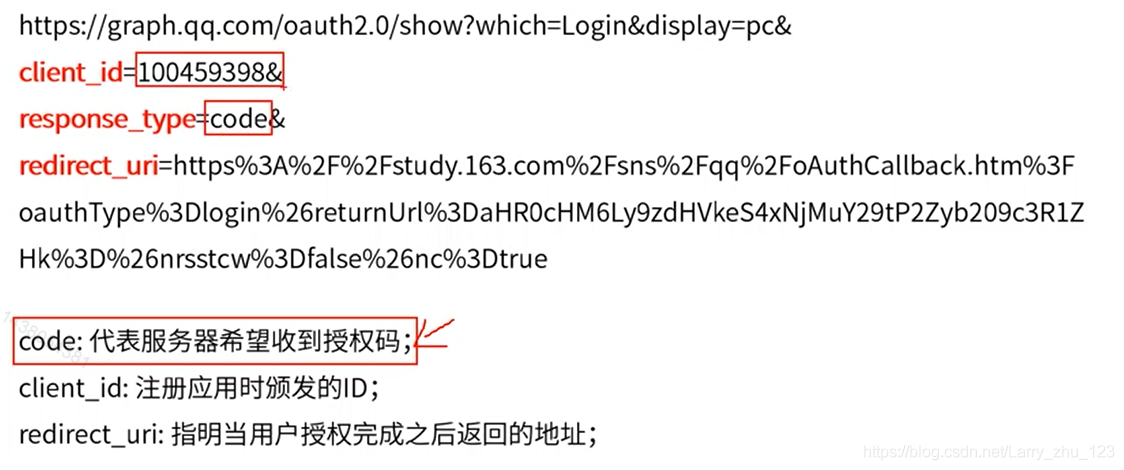

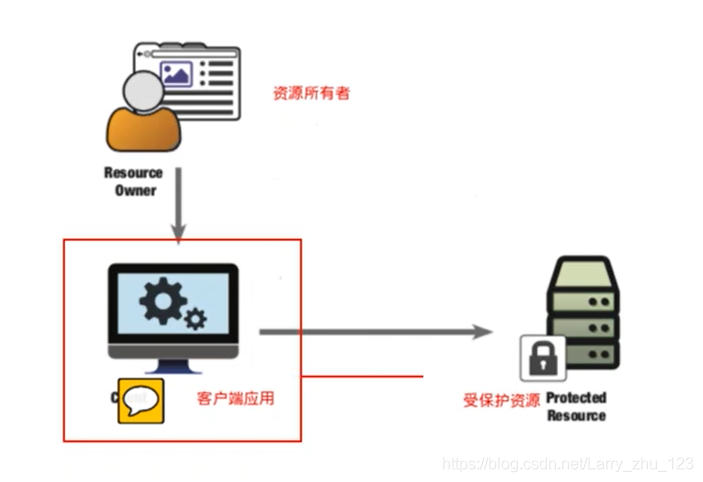

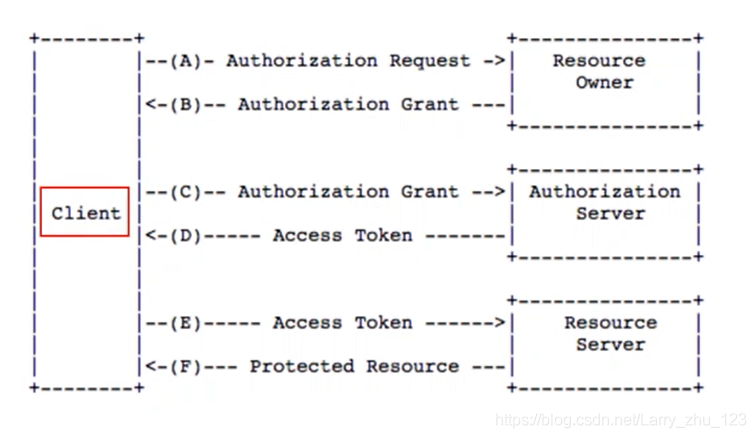

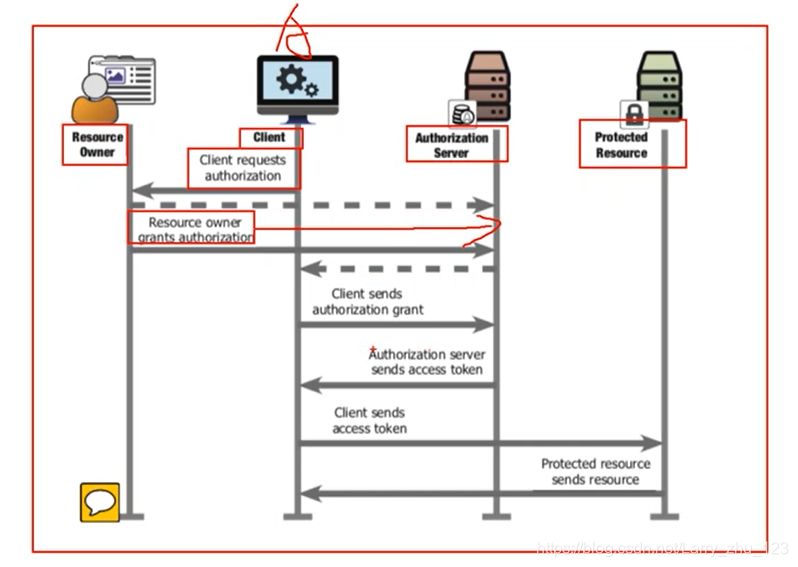

OAuth2

单点登录

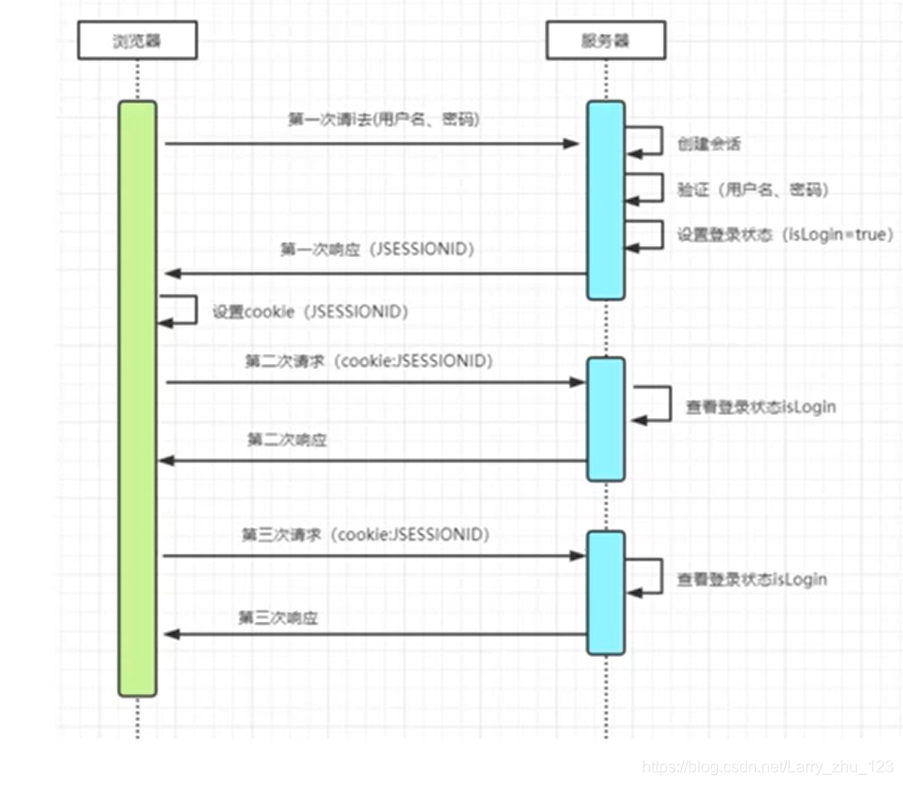

单系统登录

单点登录

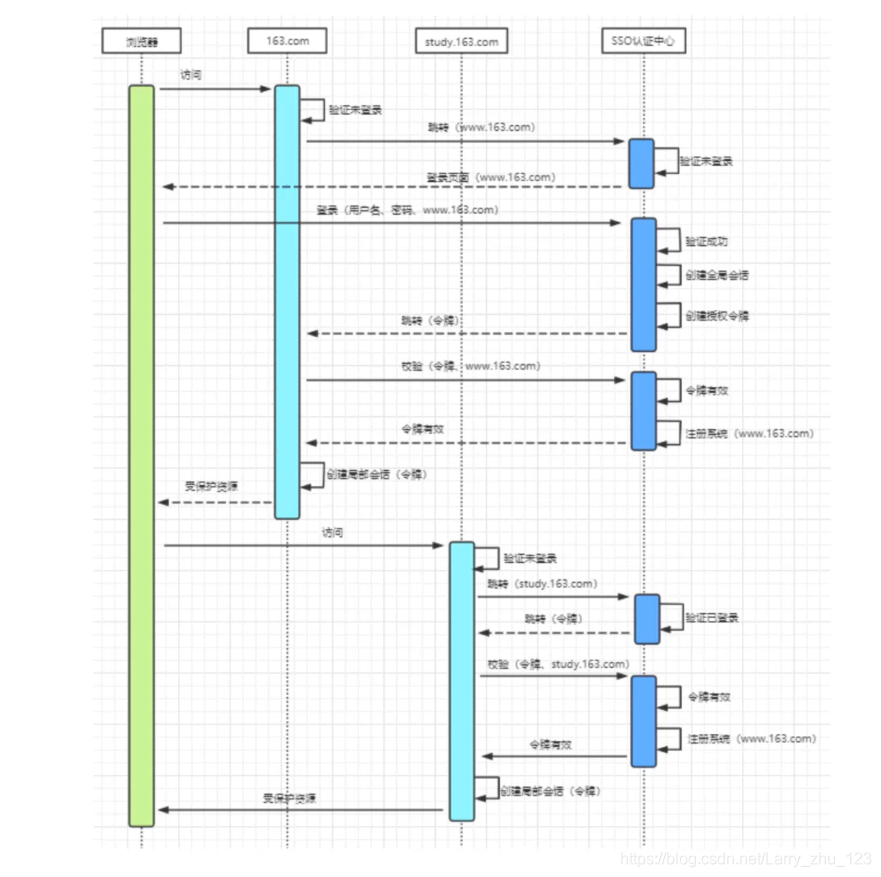

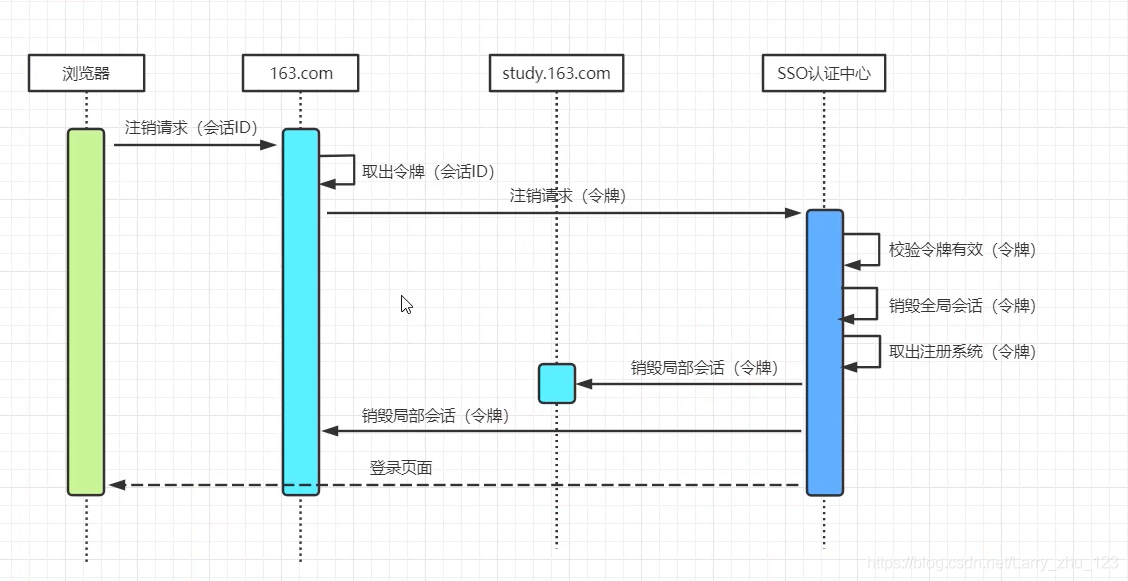

实现简易的单点登录系统

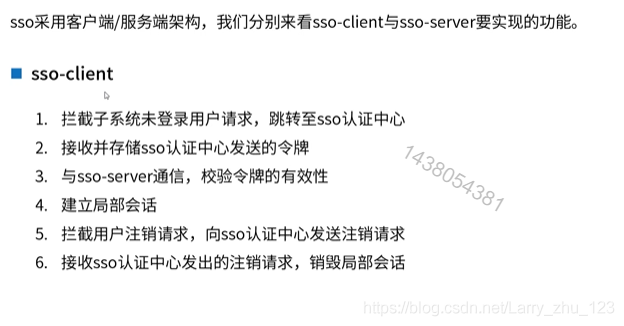

单点登录-实现

版权声明:本文为Larry_zhu_123原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接和本声明。